Foram encontradas 1.008 questões.

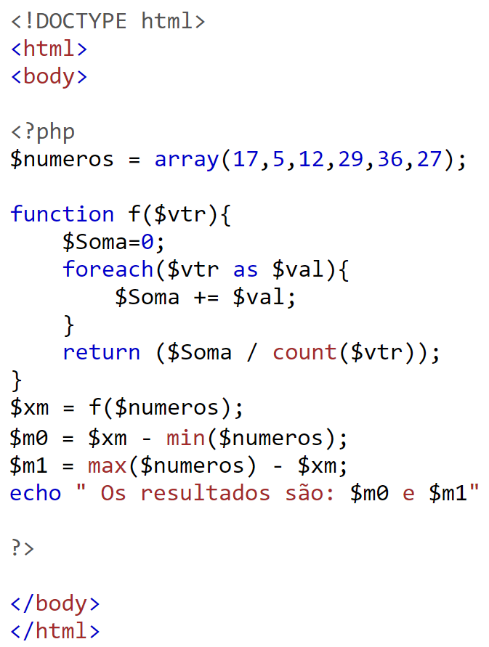

Considere o código HTML/PHP a seguir.

O navegador apresentará seguinte saída para esse código:

Provas

Considere as afirmações a seguir.

1) O DOM é uma interface de programação independente de plataforma que trata documentos HTML e XML estruturalmente como uma pilha (FILO), para que se acessem seus objetos programaticamente.

2) Através do DOM, é possível que scripts acessem os objetos dos documentos HTML/XML/CSS para modificar o conteúdo, o estilo e até a estrutura dos documentos.

3) Elementos da HTML e XML correspondem a nós da estrutura do DOM e podem conter outros nós como filhos.

4) Atributos de elementos da HTML e XML são propriedades de nós do DOM, e elas próprias podem ter outros nós do DOM como filhos.

Estão corretas, apenas,

Provas

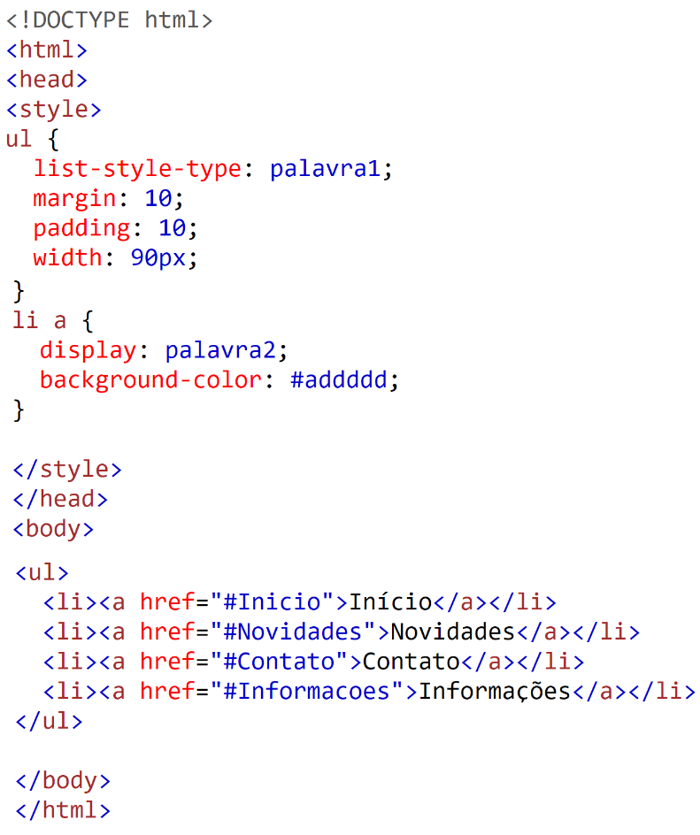

Considere a seguinte sequência de comandos CSS/HTML, com duas propriedades com argumentos substituídos por ‘palavra1’ e ‘palavra2’:

Os argumentos devem ser substituídos por novas palavras de tal forma que a apresentação seja a seguinte:

Assinale a única alternativa que apresenta duas palavras que podem ser utilizadas para substituir respectivamente ‘palavra1’ e ‘palavra2’ para se conseguir esse intento.

Provas

O registro é uma estrutura de dados heterogênea, que pode agregar campos de tipos possivelmente distintos. O acesso a um campo nessa pseudo-linguagem se dá por meio do ponto “nome_variavel.nome_campo”. Considere um típico pseudo-código de definição de dois tipos de dados que são registros, que incluem campos com vetores (“arrays”), seguidos da definição da variável r:

Suponha que, em um dado momento, na execução de um programa que utiliza a variável r, ela foi inteiramente preenchida consistentemente. Assinale a única alternativa que apresenta uma sintaxe aceitável de acesso a registro e vetor para uma atribuição de um elemento de r a uma variável inteira.

Provas

Considere uma estrutura de pilha (FILO) preenchida inicialmente com os seguintes inteiros: 1, 2, 3, 4, 5, 6, nessa ordem, do primeiro ao último a entrar na pilha. Suponha que executemos os seguintes comandos de atribuições a variáveis inteiras, alternados com comandos de pilha:

VAR1:= 7; VAR2:=8; VAR3:=9;

VAR4:=POP;

PUSH(VAR1);

PUSH(VAR2);

VAR1:=POP;

VAR2:=POP;

PUSH(VAR3);

PUSH(VAR1);

PUSH(VAR2);

PUSH(VAR4);

Assim, em quanto resulta o conteúdo da pilha?

Provas

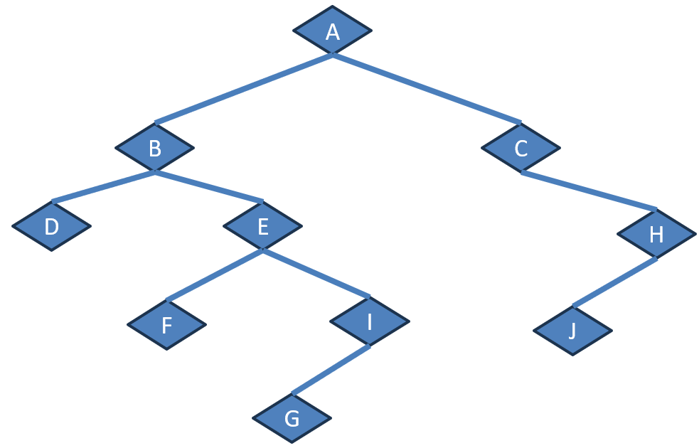

Considere a árvore binária a seguir.

Que sequência obteremos, se executarmos o percurso em pós-ordem?

Provas

A Instrução Normativa SGD/ME no 94, de 23 de dezembro de 2022, versa sobre o processo de contratação de soluções de Tecnologia da Informação e Comunicação (TIC) pelos órgãos e entidades integrantes do Sistema de Administração dos Recursos de Tecnologia da Informação do Poder Executivo Federal. Com isso em mente, assinale a alternativa correta.

Provas

Analise as afirmações sobre a Lei nº 13.709/2018 – Lei Geral de Proteção de Dados Pessoais (LGPD).

1) O término do tratamento de dados pessoais pode ocorrer quando os dados deixarem de ser necessários ou pertinentes ao alcance da finalidade específica almejada.

2) Os dados deverão ser mantidos em formato criptografado.

3) O operador é uma pessoa natural ou jurídica, de direito público ou privado, a quem compete a escolha das ações referentes ao tratamento de dados pessoais.

4) O relatório de impacto à proteção de dados pessoais é uma documentação do controlador que contém a descrição dos processos de tratamento de dados pessoais que podem gerar riscos às liberdades civis e aos direitos fundamentais.

Estão corretas, apenas,

Provas

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresWorms

- Ataques e Golpes e AmeaçasPhishing Scam

Um ataque cibernético a partir de um malware tem dois componentes: o código malicioso e o método usado para rodar o código malicioso. Considerando essa informação, assinale a alternativa correta.

Provas

. Dado que criptografia é a transformação de dados que estão em um formato simples (não criptografados) para um formato cifrado (criptografados), assinale a alternativa correta sobre criptografia Simétrica ou Assimétrica.

Provas

Caderno Container