Foram encontradas 208 questões.

Provas

Provas

Provas

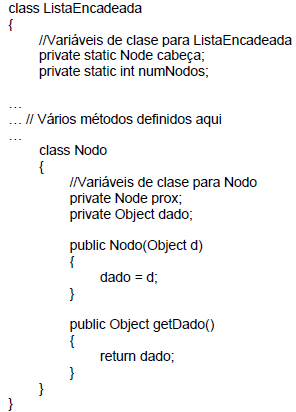

Uma implementação simplória de classe ListaEncadeada composta da classe Nodo pode ser definida no seguinte fragmento de código:

Assinale a implementação correta do algoritmo que adiciona um certo dado d na i-ésima posição da lista, i.e. o novo nodo será o de índice i.

Provas

Em relação aos conceitos sobre provedores de computação em nuvem, analise as proposições abaixo.

1) A Amazon Web Services (AWS) possibilita a instanciação de máquinas virtuais com 1 CPU, 0,5 GB e armazenamento EBS (Elastic Block Store), por exemplo.

2) As máquinas virtuais do Microsoft Azure são instanciadas com Linux, Unix, Minix, MAC OS, Windows Server, SQL Server, Oracle e IBM.

3) A Google Cloud Platform oferece configurações predefinidas de máquina virtual para cada necessidade, desde microinstâncias até instâncias com 160 CPUs e 3,75 TB de memória do sistema através do Compute Engine.

4) A diferença entre as instâncias sob demanda e as instâncias spot da Amazon Web Services (AWS) é que as instâncias spot poderão ser interrompidas sem notificação prévia quando o EC2 precisar da capacidade.

5) A Google Cloud Platform permite a execução, o gerenciamento e a organização de contêineres do Docker nas máquinas virtuais do Compute Engine com o Google Kubernetes Engine.

Estão corretas, apenas:

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

- Arquitetura e Design de SoftwareArquitetura em Camadas

- Engenharia de SoftwareDesign Patterns

- Servidores de AplicaçãoJ2EE/Java EE

Provas

Provas

- LinguagensJavaBeans

- LinguagensJavaJSF: Java Server Faces

- LinguagensJavaServlets

- Servidores de AplicaçãoJ2EE/Java EE

Provas

Caderno Container