Foram encontradas 208 questões.

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupProcedimentos de Backup

Sobre cópias de segurança (backups), analise as seguintes afirmações.

1) Fazer sempre a cópia completa de todos os arquivos é uma estratégia válida e eficiente, em termos de tempo de cópia e espaço requisitado, para a segurança dos dados.

2) Cópias incrementais consistem em realizar uma cópia completa e, posteriormente, realizar cópias somente dos arquivos que foram modificados desde a última cópia completa.

3) É possível e recomendável manter todos os discos e fitas da cópia (backup) no mesmo local físico em que se encontram os computadores a serem protegidos.

4) Tendo em vista que quantidades consideráveis de dados podem ser copiadas, comprimir os dados antes de escrevê-los é uma opção válida. Contudo, um defeito em uma fita de backup pode prejudicar o algoritmo e tornar um arquivo, ou até mesmo uma fita inteira, ilegível.

Estão corretas, apenas:

Provas

Questão presente nas seguintes provas

Sobre a criptografia simétrica, analise as proposições abaixo.

1) A criptografia simétrica se destaca pelo uso de uma chave compartilhada, e a segurança da comunicação depende fortemente da segurança dessa chave. Tanto o emissor como o receptor devem conhecer essa chave para a comunicação criptografada ser efetivada. Um dos problemas da criptografia simétrica se baseia na questão de como combinar previamente essa chave.

2) Como exemplo de algoritmo de criptografia simétrica pode-se citar o algoritmo AES.

3) Dentro da criptografia simétrica, destaca-se o uso de duas técnicas bastante conhecidas: a técnica de substituição e a técnica de transposição. Elas são usadas em vários algoritmos de criptografia simétricos, contudo não podem ser usadas simultaneamente. O algoritmo deve escolher uma dessas técnicas.

4) Uma das abordagens usadas dentro da criptografia simétrica é a técnica de transposição. Nela, é realizado algum tipo de permutação nos caracteres da mensagem. Um exemplo de cifra de transposição é a Cifra de César.

Estão corretas, apenas:

Provas

Questão presente nas seguintes provas

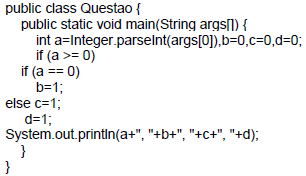

O programa abaixo foi salvo em um arquivo de nome Questao.java e compilado em linha de comando com ‘javac Questão.java’.

O resultado da execução é:

Provas

Questão presente nas seguintes provas

Mar de lixo

O maior depósito de lixo do mundo não se localiza em terra firme. Está no Oceano Pacífico, numa imensa região do mar que começa a cerca de 950 quilômetros da costa californiana e chega ao litoral havaiano. Seu tamanho já se aproxima de 680 mil quilômetros quadrados, o equivalente aos territórios de Minas Gerais, Rio de Janeiro e Espírito Santo somados – e não para de crescer.

Descobridor do aterro marinho gigante, também chamado de “vórtice de lixo”, o oceanógrafo norte-americano Charles Moore acredita que estejam reunidos naquelas águas cerca de 100 milhões de toneladas de detritos – que vão desde blocos de brinquedos Lego até bolas de futebol e caiaques. Correntes marinhas impedem que eles se dispersem. Cerca de 20% dos componentes desses depósitos são atirados ao mar por navios ou plataformas petrolíferas. O restante vem mesmo da terra firme.

Ouvido pelo jornal inglês The Independent, o oceanógrafo David Karl, da Universidade do Havaí, considera que é preciso fazer mais pesquisas para determinar o tamanho e a natureza da “sopa plástica”. No início de fevereiro, Moore alertou que, se os consumidores não reduzirem o uso de plástico descartável, a “sopa” do Pacífico Norte poderá dobrar de tamanho na próxima década.

Acredita-se que 90% do lixo flutuante nos oceanos é composto de plástico – um índice compreensível, já que esse material é um dos que levam mais tempo para se decompor na natureza. Karl está coordenando uma expedição ao mar de lixo no segundo semestre deste ano, e acredita que a expansão da área do vórtice já representa um novo habitat marinho. De acordo com o Programa Ambiental da ONU, os entulhos plásticos são responsáveis anualmente pela morte de mais de um milhão de pássaros e de cem mil mamíferos marinhos, como baleias, focas, leões-marinhos e tartarugas. As aves marinhas confundem objetos como escovas de dente, isqueiros e seringas com alimento, e diversos deles foram encontrados nos corpos de animais mortos.

Segundo cientistas holandeses, de um grupo de cem aves marinhas das regiões árticas, mais de 90 morrem com resíduos de plástico em seus estômagos. Marcus Eriksen, um dos cientistas, ressalta que a água com essa massa de lixo marinho também representa um risco para a saúde humana. Centenas de milhões de minúsculas bolinhas de plástico, a matéria-prima dessa indústria, são perdidos ou desperdiçados anualmente e acabam por chegar ao mar. Esses poluentes atuam como esponjas, atraindo substâncias químicas produzidas pelo homem. O passo seguinte é eles entrarem na cadeia alimentar. A esse respeito, Eriksen salienta: “O que vai para os oceanos vai para esses animais e vem para seu prato” – um lembrete, como se vê, mais do que oportuno.

Eduardo Araia. Disponível em: https://www.revistaplaneta.com.br/mar-de-lixo. Acesso em 23/07/2018. Adaptado.

À semelhança dos demais textos que circulam em nossa sociedade, o Texto tem uma proposta temática. Acerca dessa proposta, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Em uma transmissão de vídeo em tempo real, em que não há a necessidade de retransmissão de pacotes, deve-se utilizar na camada de transporte o protocolo:

Provas

Questão presente nas seguintes provas

Sobre dispositivos de segurança, analise as seguintes afirmativas.

1) Um firewall tem como função básica proteger a rede interna de uma organização do mundo externo. A ideia básica é que todo o tráfego que entre ou saia da rede interna seja analisado, e que esse tráfego seja autorizado apenas se estiver de acordo com a política de segurança da empresa.

2) Um firewall implementa regras iguais para todos os usuários e máquinas da rede. Desta forma, não é possível especificar regras distintas para diferentes máquinas ou usuários dentro da rede interna da empresa.

3) Por questões de segurança, firewalls não podem ser combinados com roteadores, sistemas de detecção de intrusão e outros equipamentos de rede ou segurança. A ideia é que quanto mais isolado o firewall estiver, mais seguro ele será.

4) Um IDS baseado em assinatura analisa cada pacote transmitido, comparando o mesmo com assinaturas previamente existentes. Caso esse pacote corresponda a uma dessas assinaturas existentes, um alerta é gerado. Embora populares, IDSs baseados em assinaturas têm dificuldade para identificar ataques ainda não conhecidos e registrados.

Estão corretas, apenas:

Provas

Questão presente nas seguintes provas

Uma das características que devem estar presentes em ferramentas OLAP é a capacidade de efetuar algumas operações. Sobre isso, correlacione a segunda coluna com a primeira.

1) Drill Across

2) Drill Down

3) Drill Up

4) Drill Through

( ) ocorre quando o usuário pula um nível intermediário dentro de uma mesma dimensão.

( ) ocorre quando o usuário aumenta o nível de detalhe da informação, diminuindo a granularidade.

( ) ocorre quando o usuário aumenta a granularidade, diminuindo o nível de detalhamento da informação.

( ) ocorre quando o usuário passa de uma informação contida em uma dimensão para uma outra.

A sequência correta, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

- Servidores de AplicaçãoJ2EE/Java EE

- Servidores de AplicaçãoJBoss

- Servidores de AplicaçãoWildfly

- Servidores de AplicaçãoOracle WebLogic

A Plataforma Java, Edição Empresa ou Java EE define o conjunto principal de API e recursos dos servidores de aplicação Java. Assinale a alternativa em que constam apenas servidores de aplicação Java EE.

Provas

Questão presente nas seguintes provas

Acerca do trecho de código abaixo, em Java, assinale a alternativa correta.

public class Cartas {

int x, y;

Stack asCartas;

public Cartas (int x1, int yl) {

x = xl;

y = yl;

asCartas = new Stack();

}

public void adicionaCarta (Carta umaCarta) {

asCartas.push(umaCarta);

}

class Descartadas extends Cartas {

public Descartadas (int x, int y) {

super (x, y);

}

public void adicionaCarta (Carta umaCarta){

if (!umaCarta.faceUp()){

umaCarta.flip();

super. adicionaCarta(umaCarta);

}

}

...

int x, y;

Stack asCartas;

public Cartas (int x1, int yl) {

x = xl;

y = yl;

asCartas = new Stack();

}

public void adicionaCarta (Carta umaCarta) {

asCartas.push(umaCarta);

}

class Descartadas extends Cartas {

public Descartadas (int x, int y) {

super (x, y);

}

public void adicionaCarta (Carta umaCarta){

if (!umaCarta.faceUp()){

umaCarta.flip();

super. adicionaCarta(umaCarta);

}

}

...

Provas

Questão presente nas seguintes provas

Em modelagem multidimensional, existe um esquema em que as dimensões são normalizadas em subdimensões, particionadas pelos níveis hierárquicos da dimensão, sendo que a tabela principal da dimensão representa o nível mais baixo (mais detalhado) da hierarquia. As subdimensões estão encadeadas, partindo-se da tabela fato que está logicamente conectada à tabela da subdimensão principal ou raiz. Este é esquema é o:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container