Foram encontradas 60 questões.

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de Hash

Observe as afirmativas abaixo, relacionadas à criptografia usada na Internet.

1 - Criptografia de chave pública também pode ser empregada em Assinatura Digital.

2 - As Autoridades certificadoras são responsáveis pela emissão de chaves públicas.

3 - O algoritmo DES é um padrão utilizado em assinatura digital.

4 - As funções do tipo HASH são bastante utilizadas no envio de mensagens assinadas digitalmente.

Considerando-se V (verdadeiro) ou F (falso), assinale a alternativa que corresponde à seqüência correta.

Provas

O servidor proxy SQUID utiliza a porta padrão 3128. Se quisermos alterá-la devemos modificar o parâmetro

Provas

O arquivo httpd.conf é o arquivo de configuração do servidor httpd Apache. A diretiva ServAdmin é usada para endereço

Provas

Observe as afirmativas abaixo, relacionadas ao controle de congestionamento no protocolo TCP.

1 - O protocolo IP fornece aos sistemas finais realimentação explícita relativa ao congestionamento da rede.

2 - Uma conexão TCP controla sua taxa de transmissão, limitando seu número de segmentos transmitidos que ainda não foram reconhecidos.

3 - Em alguns algoritmos de controle de congestionamento, poderá a taxa de transmissão crescer exponencialmente, quando a janela de congestionamento estiver abaixo de um patamar.

4 - O Tahoe e Reno são algoritmos de controle de congestionamento.

Considerando-se V (verdadeiro) ou F (falso), assinale a alternativa que corresponde à seqüência correta.

Provas

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- Gerenciamento de MemóriaAlocação de MemóriaAlgoritmos de Alocação de Memória

- Gerenciamento de MemóriaFragmentação de Memória (Interna e Externa)

Observe as afirmativas abaixo, relacionadas à gerência de memória.

1- A estratégia First-fit sofre de fragmentação externa.

2- A estratégia Worst-fit necessita pesquisar a lista inteira de partições.

3- Em geral, a estratégia best-fit gasta um tempo maior do que a estratégia Worst-fit.

4- Uma solução para o problema da fragmentação externa é a compactação.

Considerando-se V (verdadeiro) ou F (falso), assinale a alternativa que corresponde à seqüência correta.

Provas

Segundo a Constituição Federal vigente, a Administração pública direta e indireta de qualquer dos Poderes da União, dos Estados, do Distrito Federal e dos Municípios obedecerá aos seguintes princípios:

Provas

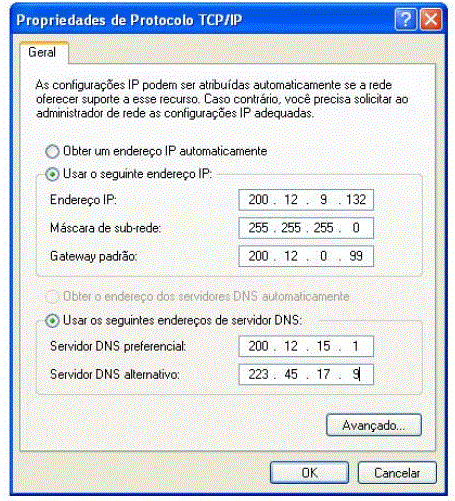

Um técnico foi chamado para instalar e configurar uma placa de rede com os dados apresentados na figura acima. Considerando que o computador utiliza como sistema operacional o Windows XP, é correto afirmar que

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

Um ataque de negação de serviço distribuído (DdoS) é realizado por

Provas

O protocolo de segurança de redes WLAN atualmente empregado chama-se

Provas

Na implantação do um servidor OPENLDAP, o parâmetro que define a base de dados no arquivo de configuração sldap.conf é:

Provas

Caderno Container