Foram encontradas 720 questões.

Analise as afirmativas a seguir sobre computação em nuvens.

I. Refere-se à possibilidade de acessar arquivos e executar diferentes tarefas pela internet.

II. Não precisa instalar programas no computador, pois é possível acessar diferentes serviços online.

III. Os dados se encontram em uma rede e não em um computador específico.

Estão corretas as afirmativas:

Provas

Provas

Provas

Provas

Analise as afirmativas a seguir sobre as funções do gerenciador de tarefas do Windows 10.

I. Mostrar todos os programas que estão rodando em segundo plano.

II. Fechar aplicativos que travam rapidamente.

III. Controlar o desempenho do computador.

Estão corretas as afirmativas:

Provas

Analise as afirmativas a seguir sobre o Painel de Controle do Windows 10.

I. Reúne várias ferramentas administrativas para configuração do Windows 10.

II. Permite ao usuário adicionar ou remover impressoras.

III. Os aplicativos instalados pelo usuário não inserem ícones no Painel de Controle.

Estão corretas as afirmativas:

Provas

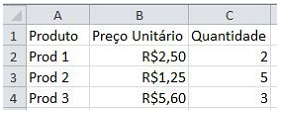

Observe a planilha a seguir do Excel 2010 com uma previsão de gasto para a compra de alguns produtos.

Analise as fórmulas a seguir que têm por objetivo somar todos os valores apresentados.

I. =SOMA(B2:B4*C2:C4)

II. =B2*C2+B3*C3+B4*C4

III. =SOMA(B2*C2;B3*C3;B4*C4)

Considerando esses dados, conclui-se que as fórmulas que calculam corretamente a previsão de gastos são:

Provas

Analise as fórmulas a seguir, que têm por objetivo multiplicar os números contidos nas células A1, B1 e C1 de uma planilha do Excel 2010.

I. =A1*B1*C1

II. =PRODUTO(A1;B1;C1)

III. =MULT(A1;B1;C1)

As fórmulas que calculam o resultado corretamente são:

Provas

Numere a COLUNA II de acordo com a COLUNA I, associando os golpes aplicados na internet às suas características.

COLUNA I

1. Furto de identidade

2. Hoax

3. Phishing

COLUNA II

( ) Mensagem com conteúdo falso.

( ) Tentativa de uma pessoa se passar por outra.

( ) Tentativa de obter dados pessoais de um usuário.

Assinale a sequência CORRETA.

Provas

Numere a COLUNA II de acordo com a COLUNA I, associando os mecanismos de segurança às suas principais características.

COLUNA I

1. Criptografia 2. Backup

3. Ferramentas antimalware

COLUNA II

( ) É uma cópia de segurança dos arquivos.

( ) Previne contra códigos maliciosos.

( ) Codifica a informação

Assinale a sequência CORRETA.

Provas

Caderno Container