Foram encontradas 40 questões.

- Arquitetura de RedesArquitetura Cliente/Servidor e P2P

- Arquitetura de RedesDefinição Técnica de Arquitetura de Redes

- Arquitetura de RedesIoT: Internet das Coisas

Em algumas aplicações IoT, os nós de uma rede podem se comunicar diretamente entre si. Nessas aplicações, os dispositivos da rede atuam tanto como clientes quanto como servidores.

O nome dado a essa arquitetura é:

Provas

No Google Workspace, o recurso Gemini implementa

Provas

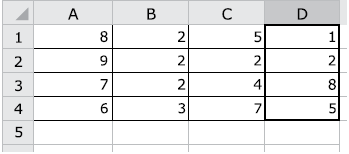

No aplicativo Excel do MS-Office 365, em português e em sua configuração padrão (tendo como base a versão 2016), considere a seguinte planilha.

Caso na célula B5 seja inserida a fórmula

B5: =SOMA(SOMA(A1:B4)-SOMA(C1:D4)+3)

o resultado produzido nessa célula será:

Provas

Durante a edição de um documento por meio do editor de texto Writer do Libre Office (considerando a Versão: 6.2.1.2), um usuário estava digitando um parágrafo de texto e decidiu inserir uma quebra de linha forçada no parágrafo, de forma manual, sendo que o que fosse digitado a partir de então apareceria na próxima linha do parágrafo.

O atalho de teclado que permite realizar tal ação é:

Provas

A criação de imagens de sistemas operacionais em mídias ejetáveis, como pendrives, permite que um usuário realize a instalação do sistema por meio dessa mídia.

Um exemplo de software que cria esse tipo de imagem é:

Provas

Em um computador com sistema operacional Windows 11, a pasta C:\Arquivos\Contabilidade está compartilhada na rede com o nome de compartilhamento CONT. O nome do computador é SERV.

O caminho UNC (Universal Naming Convention) que especifica a localização dessa pasta compartilhada na rede deve ser:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: VUNESP

Orgão: UNESP

Em um microcomputador do tipo IBM-PC, as portas SATA são utilizadas para conectar

Provas

Wi-Fi Protected Access 2 (WPA2) é um dos modos de autenticação de redes sem fio.

Assinale a alternativa que apresenta o algoritmo de criptografia utilizado pelo WPA2.

Provas

Uma forma de proteger arquivos de documentos do Microsoft Office é utilizar o recurso de criptografia com senha.

Quando esse recurso é utilizado em um documento, pode-se afirmar, corretamente, que

Provas

Um efeito típico do tipo de malware conhecido como adware é

Provas

Caderno Container