Foram encontradas 665 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: UNIRIO

Ao analisar uma reclamação sobre uma aplicação Web que não funcionava bem em um computador específico, cuja configuração de software é muito antiga, um atendente de Help Desk suspeitou que o problema fosse a versão do JavaScript disponível no navegador Chrome desse computador.

Para obter um relatório que inclui a versão do JavaScript sendo executado (Como em “JavaScript: V8 7.5.288.30”), o que esse atendente deve digitar no campo destinado à URL?

Provas

- Segurança da InformaçãoPrincípios de Segurança da Informação

- Segurança da InformaçãoCriptografia, Assinatura e Certificado Digital

O certificado digital, emitido por uma Autoridade Certificadora (AC), visa a prover uma identidade virtual que permite a identificação segura e inequívoca do ator de uma mensagem ou transação feita em meios eletrônicos.

Dentre as informações presentes no certificado digital, emitido por uma AC para um indivíduo, existe a

Provas

Um cliente de correio-eletrônico, como o Mozilla Thunderbird, pode acessar suas caixas de mensagem por dois protocolos básicos.

Qual protocolo realiza o sincronismo entre o cliente e o servidor de e-mail, replicando as ações de leitura ou troca de diretório no servidor e permitindo que as mensagens sejam guardadas tanto na máquina local quanto no servidor?

Provas

Uma das opções para manipular arquivos no Windows 8 é usar o mouse para arrastar e copiar ou mover pastas.

Quando o mouse está na sua configuração normal (click com o botão esquerdo), para copiar um arquivo entre duas pastas no mesmo disco, sem apagá-lo na pasta original, é possível:

Provas

Segundo a Microsoft, o Windows 8 disponibiliza a possibilidade de armazenar em cache os arquivos ou fazer backups de diferentes versões dos mesmos. Esse recurso se chama Histórico de Arquivos e vem desabilitado por default.

Esse recurso exige um(a)

Provas

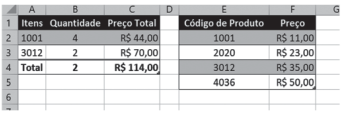

A Figura abaixo apresenta parte de uma planilha Excel composta de duas tabelas. A tabela à esquerda (A1:C4) descreve uma compra de alguns produtos. A tabela à direita (E1:F5) descreve os preços unitários dos produtos em estoque, pelo seu código. Na tabela à esquerda, a coluna Preço Total representa o preço unitário do produto comprado, encontrado na outra tabela, multiplicado pela quantidade do produto comprado.

Que fórmula pode ser usada, na posição C2, para calcular o preço total da compra daquele produto?

Provas

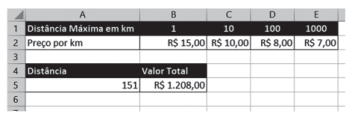

A Figura abaixo mostra uma planilha Excel com duas tabelas. A primeira tabela representa uma escala de preços pagos por quilômetro até uma certa distância para o transporte de certo material. Por exemplo, se o transporte for de 54 km, serão pagos R$ 8,00 por quilômetro. A segunda tabela foi criada para calcular imediatamente o preço de um transporte, dada uma distância.

Que fórmula pode ser usada na célula B5 para calcular o valor desejado?

Provas

Uma das características interessantes de uma URL é poder conter o nome de um usuário e uma senha ao acessar um recurso.

Qual a URL correta para usar o endereço http://testes. cesgranrio.org.br com o usuário candidato e a senha segredo?

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Para proteger a sua mensagem M assinada, que será enviada para a entidade B, a entidade A usará uma criptografia simétrica cuja chave é gerada a partir de um PRNG (Pseudo-Random Number Generator).

Para que a entidade B possa decriptar M e verificar a assinatura digital, ela deve conhecer o algoritmo de PRNG usado pela entidade A e

Provas

Uma empresa utiliza a técnica de defesa em profundidade e tem um perímetro de segurança composto por elementos independentes que visam a proteger a rede interna.

Diante de um ataque provocado por um verme (worm) que produz uma inundação, o componente do perímetro capaz de alertar os administradores da rede sobre esse ataque é a(o)

Provas

Caderno Container