Foram encontradas 49 questões.

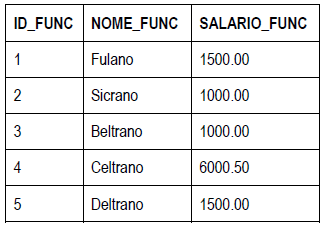

Considere os registros abaixo presentes em uma tabela

chamada FUNCIONARIO em um banco de dados relacional:

Sendo realizada a execução da seguinte consulta SQL:

SELECT COUNT (DISTINCT SALARIO_FUNC) FROM FUNCIONARIO;

Assinale a alternativa que representa o número retornado pela consulta acima.

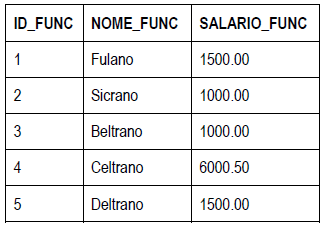

Sendo realizada a execução da seguinte consulta SQL:

SELECT COUNT (DISTINCT SALARIO_FUNC) FROM FUNCIONARIO;

Assinale a alternativa que representa o número retornado pela consulta acima.

Provas

Questão presente nas seguintes provas

A modelagem conceitual é uma fase muito importante no

projeto de uma aplicação que envolva banco de dados. O

Modelo de Entidade-Relacionamento (ER) é um modelo

conceitual de dados popular e de alto nível. Sobre esse

modelo, é correto afirmar que

Provas

Questão presente nas seguintes provas

Com relação às soluções de alta disponibilidade, é incorreto

afirmar que

Provas

Questão presente nas seguintes provas

- VirtualizaçãoKVM: Kernel-based Virtual Machine

- VirtualizaçãoHyper-V

- VirtualizaçãoTipos de Hypervisor

- VirtualizaçãoVirtualização Assistida por Hardware

- VirtualizaçãoXen/XenServer

Assinale a alternativa que contém solução de virtualização

classificada como hipervisor tipo 1.

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

Analise as afirmativas a seguir sobre criptografia e os

principais algoritmos criptográficos:

I. O algoritmo de criptografia DES realiza a criptografia com chave de 56 bits de extensão e blocos de dados de 64 bits de extensão. II. O algoritmo descrito pelo AES é um algoritmo de chave assimétrica. III. RC4 é um algoritmo de criptografia de blocos usado nos padrões Secure Socket Layer/Transport Layer Security (SSL/TLS). IV. Diversos artigos analisam os métodos de ataque ao RC4, mas nenhuma dessas técnicas é prática contra o RC4 com um tamanho de chave razoável, como 128 bits.

Assinale

I. O algoritmo de criptografia DES realiza a criptografia com chave de 56 bits de extensão e blocos de dados de 64 bits de extensão. II. O algoritmo descrito pelo AES é um algoritmo de chave assimétrica. III. RC4 é um algoritmo de criptografia de blocos usado nos padrões Secure Socket Layer/Transport Layer Security (SSL/TLS). IV. Diversos artigos analisam os métodos de ataque ao RC4, mas nenhuma dessas técnicas é prática contra o RC4 com um tamanho de chave razoável, como 128 bits.

Assinale

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

- CriptografiaCriptografia Simétrica

Em criptografia, os termos algoritmo de Diffie-Helman, RC4 e

SHA-1 estão relacionados, respectivamente, com

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica corretamente qual das

seguintes máscaras de subrede é equivalente ao prefixo /20.

Provas

Questão presente nas seguintes provas

Em uma rede local de um escritório há um servidor DNS. Uma

estação de trabalho local do escritório envia consultas DNS ao

servidor de nomes local, o servidor de nomes trata a resolução

em favor da estação de trabalho local até que tenha uma

resposta adequada para retornar. Não há envio de respostas

parciais do servidor local para a estação de trabalho local.

Assinale a alternativa que indica corretamente o nome do

mecanismo de consulta utilizado nesse ambiente.

Provas

Questão presente nas seguintes provas

1145188

Ano: 2019

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UNIVASF

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UNIVASF

Provas:

A técnica RAID (Matriz Redundante de Discos Independentes)

é utilizada para melhorar o desempenho e a confiabilidade no

acesso de dados. Em relação aos níveis de RAID, analise as

afirmativas a seguir:

I. RAID 1 não usa a paridade para a proteção dos dados. II. RAID 5 guarda em um único disco as informações sobre a paridade dos dados dos discos. III. O número mínimo de discos necessários para o RAID 1 é igual a 2. IV. O número mínimo de discos necessários para o RAID 10 é igual a 3.

Assinale

I. RAID 1 não usa a paridade para a proteção dos dados. II. RAID 5 guarda em um único disco as informações sobre a paridade dos dados dos discos. III. O número mínimo de discos necessários para o RAID 1 é igual a 2. IV. O número mínimo de discos necessários para o RAID 10 é igual a 3.

Assinale

Provas

Questão presente nas seguintes provas

1145187

Ano: 2019

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UNIVASF

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UNIVASF

Provas:

- Memória e ArmazenamentoDAS: Direct Attached Storage

- Memória e ArmazenamentoNAS: Network Attached Storage

Sobre as tecnologias de armazenamento em rede, é incorreto

afirmar que

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container