Foram encontradas 633 questões.

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Um tema de grande importância atualmente é o de Segurança da Informação. Um de seus aspectos mais relevantes está associado à capacidade do sistema de permitir que alguns usuários acessem determinadas informações e, paralelamente, impedir que outros usuários, não autorizados, a vejam.

Esse aspecto abordado na questão é denominado:

Provas

Criptografia simétrica é um método de codificação usado como meio de prover segurança para as informações que são trocadas na Internet.

Sendo assim, é possível afirmar sobre a criptografia simétrica:

Provas

Um keylogger foi instalado, por um usuário mal-intencionado, em um dos vários computadores disponibilizados para acesso à Internet de uma cafeteria.

Com relação à segurança desses computadores, é possível afirmar:

Provas

Suponha que você precisa analisar posts em uma rede social sobre opiniões de clientes da sua empresa.

O conjunto de textos desses posts são considerados dados

Provas

Dados abertos são dados que

Provas

Sobre técnicas de agrupamento (clusterização), assinale a alternativa correta.

Provas

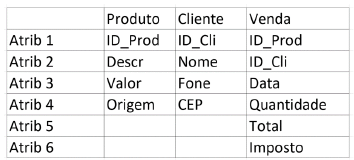

A figura apresentada ilustra a estrutura de três tabelas de um Banco de Dados ("Produto", "Venda" e "Cliente"), mostrando cada um de seus atributos nas respectivas colunas.

A fim de preservar a integridade referencial do banco de dados, assinale a opção que indica o(s) atributos(s) que deveria(m) ser chaves (s) estrangeira (s) na tabela "Venda".

Provas

Um determinado sistema computacional é baseado em MongoDB. Pode-se afirmar:

Provas

- AdministraçãoBackup e Recuperação

- Banco de Dados RelacionalACIDDefinição: ACID

- Banco de Dados RelacionalACIDAtomicidade

Considere uma transação atômica em um Banco de Dados que consiste em duas ações: 1) transferir dinheiro da conta A para a conta B e 2) transferir dinheiro da conta B para conta C.

Neste caso, pode-se afirmar:

Provas

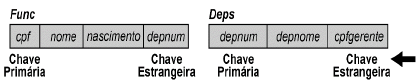

Considere o esquema de um banco de dados ilustrado pela figura apresentada.

Para criar as tabelas desse esquema, um desenvolvedor usou os comandos da linguagem SQL apresentados.

CREATE TABLE Func ( cpf int NULL,

nome varchar(255) NOT NULL,

nascimento DATE,

depnum int NOT NULL,

PRIMARY KEY(cpf)

);

CREATE TABLE Deps (depnum int,

depnome varchar(255) NOT NULL,

cpfgerente int NOT NULL,

PRIMARY KEY (depnum)

);

Qual alternativa contém o comando correto para criar a chave estrangeira apontada pela seta no esquema?

Provas

Caderno Container