Foram encontradas 633 questões.

Existem atualmente diversas ferramentas que auxiliam administradores de segurança a prevenir, detectar e mitigar incidentes de segurança, como invasão de sistemas. Exemplos incluem sistemas de detecção de intrusões (IDS) e firewalls.

Assinale a alternativa correta sobre esse tipo de ferramenta.

Provas

No IPv4, quando um pacote enviado na rede é superior ao tamanho máximo suportado (Maximum Transmission Unit - MTU), esses pacotes são fragmentados em pedaços menores. No IPv6, é correto afirmar que o mecanismo de fragmentação:

Provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Segurança de RedesIPSec

- Segurança de RedesSegurança de Redes Sem Fio

Protocolos de segurança aparecem em diversas especificações da pilha TCP/IP. Os protocolos padronizados IPSec, TLS e WPA3 foram projetados para fornecer segurança em quais camadas, respectivamente?

Provas

A Internet funciona à base do roteamento de pacotes IP, em duas versões: IPv4 e IPv6.

Qual das afirmações abaixo é verdadeira sobre o funcionamento padrão do roteamento de pacotes em uma rede IPv4?

Provas

5G é a rede móvel de 5ª geração, um novo padrão sem fio global após o 4G.

Em qual técnica de modulação é baseado o 5G?

Provas

Internet das Coisas é um conceito que se refere à interconexão digital de objetos cotidianos com a Internet, ou seja, a conexão dos objetos mais do que das pessoas. É uma das expressões que tem recebido destaque nos últimos anos. Com ela, várias outras tecnologias e inovações têm sido propostas.

Acerca da Internet das Coisas, é possível afirmar:

Provas

Com base no conhecimento sobre alocação dinâmica de canais em protocolos de acesso a um meio compartilhado, assinale a alternativa correta.

Provas

- Transmissão de DadosCaracterísticas de TransmissãoModulação e Multiplexação

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

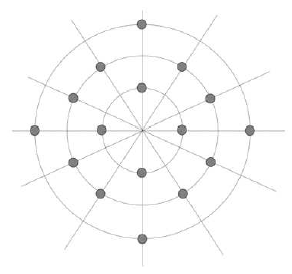

Observe a figura apresentada.

Com base no padrão que ilustra técnica de modulação analógica (constelação QAM de um modem) apresentado na figura, assinale a alternativa correta.

Provas

Um Firewall é uma ferramenta de proteção da uma rede de computadores que pode ser configurada de diferentes maneiras.

Com relação à configuração desse dispositivo, é correto afirmar:

Provas

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

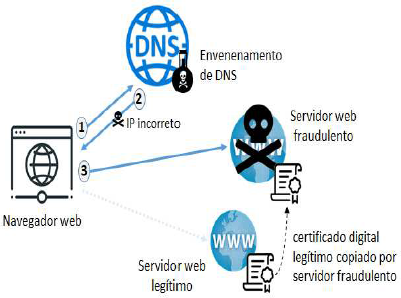

Observe a figura apresentada.

Considere o cenário apresentado em que um servidor de DNS é invadido e suas tabelas alteradas de forma que, ao tentar visitar o site www.banco.com.br, o endereço IP devolvido pelo DNS é o de um servidor web fraudulento, construído de forma a imitar o site legítimo. Suponha que o servidor original usa HTTPS, com um certificado válido, e que o administrador do servidor fraudulento também decida usar comunicações com HTTPS.

Se o site fraudulento tentar utilizar o certificado digital do servidor legítimo como se fosse seu, pode-se afirmar que:

Provas

Caderno Container