Foram encontradas 99.853 questões.

No que se refere à segurança da informação, um malware constitui uma ameaça que torna inacessíveis os dados armazenados no dispositivo, geralmente usando criptografia, e exige pagamento de resgate para restabelecer o acesso ao usuário e não vazar os dados. Após infectar o dispositivo, exibe uma mensagem informando ao usuário o procedimento a ser seguido para restabelecer o acesso, incluindo valor do resgate, geralmente em criptomoedas, prazo para pagamento, identificação do dispositivo do usuário e forma de contato com o atacante, como um link ou endereço de e-mail. Esse malware é conhecido por:

Provas

Atualmente, o Google Meet é uma ferramenta de videoconferência bastante empregada, que permite realizar reuniões online, tanto em dispositivos móveis quanto em computadores. Para fins de teste, as reuniões com três ou mais participantes podem durar até um limite de tempo T e ultrapassar seu limite atual de uma hora, havendo um limite de 100 pessoas, pois a reunião pode ter convidados e ser transmitida pelo Youtube. Após iniciada, as gravações são salvas em um meio de armazenamento em nuvem e podem ser compartilhadas com outras pessoas. Nesses termos, o limite de tempo T e o meio de armazenamento em nuvem são, respectivamente:

Provas

No que tange ao uso de ferramentas Google, o Gmail constitui uma das principais plataformas de correio eletrônico utilizadas na manipulação de e-mails. As mensagens enviadas por um usuário são armazenadas em uma caixa postal específica do destinatário, por padrão. Nessa plataforma, outra caixa postal é normalmente configurada pelo próprio Google na conta do usuário, para fins de proteção e segurança, com o objetivo de armazenar mensagens eletrônicas não solicitadas, geralmente enviadas em massa, cujo objetivo é fazer propaganda de produtos e serviços, aplicar golpes, disseminar boatos e espalhar softwares maliciosos ou malware. Essas mensagens indesejadas servem também como vetor para ataques tipo phishing ou mesmo golpes cada vez mais elaborados por estelionatários. Essas caixas postais são conhecidas, respectivamente, como:

Provas

No que diz respeito aos programas de navegação na internet, um dos browsers mais utilizados é o Google Chrome. No uso dos recursos desse software, em suas últimas versões, instalado em um notebook Intel com Windows 11 BR como sistema operacional, o acionamento de uma tecla de função é bastante executado, com o objetivo de visualizar o conteúdo de um site da internet na modalidade tela cheia. Entre os atalhos de teclado que esse browser suporta, um possibilita exibir ou ocultar a barra de favoritos. A tecla de função e o atalho de teclado são, respectivamente:

Provas

Para permitir o acesso de celulares e notebooks a uma rede de computadores com acesso à internet, é normalmente utilizado um roteador com o recurso wi-fi ativado, configurado com um serviço de atribuição dinâmica de IP’s, que concede endereços de forma automática e temporária a dispositivos conectados na rede. Resumindo, esse serviço representa um protocolo com uma série de definições de gerenciamento de rede usado para automatizar o processo de configuração de dispositivos em redes IP, o que torna mais suave e segura a alteração de redes. Esse serviço é conhecido pela sigla:

Provas

No uso dos recursos do Windows 10 ou 11 BR (x64) em um notebook Intel, enquanto um atalho de teclado destina-se a acessar aplicações abertas em execução em multitarefa, outro possibilita exibir/ocultar a área de trabalho. Esses atalhos de teclado são, respectivamente:

Provas

As apresentações de slides criadas na versão 365 BR do Powerpoint são gravadas em um HD, pendrive ou na nuvem em um formato padrão, correspondente a uma extensão na formação do nome do arquivo ou documento. Esse formato/extensão é

Provas

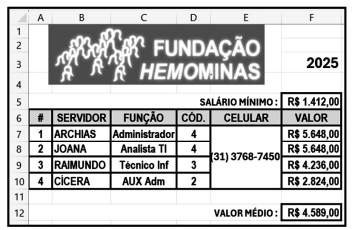

A planilha da figura foi montada no Excel do pacote MS Office 2013 BR (x64) em um microcomputador Intel com sistema operacional Windows 11 BR.

• O valor mostrado em F7 foi calculado por meio da multiplicação do código em D7 pelo valor do salário mínimo em F5, usando o conceito de referência absoluta. Em seguida, a fórmula inserida em F7 foi selecionada e copiada para as células F8, F9 e F10.

• Para finalizar, Em F12 foi inserida uma fórmula que determina a média aritmética entre todos os valores mostrados em F7, F8, F9 e F10.

Nessas condições, as fórmulas inseridas em F7 e F12 são, respectivamente:

Provas

Na digitação de um texto no editor Word do pacote MS Office 2010 BR (x64) em um notebook Intel com sistema operacional Windows 10 BR, foi selecionada a citação “fundação hemominas” digitada em letras minúsculas. Para mostrar a mesma citação em letras maiúsculas como mostrado em “FUNDAÇÃO HEMOMINAS”, foi executado um atalho de teclado por duas vezes em sequência. Esse atalho de teclado corresponde a

Provas

Em órgãos públicos existem algumas informações de caráter sigiloso; dessa forma, os computadores dos funcionários, em geral, possuem senhas de acesso para que as informações não possam ser facilmente acessadas por pessoas não autorizadas. Sendo assim, considerando que um funcionário precise se ausentar do seu posto de trabalho por alguns instantes, qual atalho do Windows ele poderá utilizar para bloquear o computador mais rapidamente?

Provas

Caderno Container