Foram encontradas 99.397 questões.

Entre os endereços IP a seguir, qual faz parte de uma rede classe B?

Provas

Questão presente nas seguintes provas

No SO Windows, há algumas regras que devem ser seguidas para nomear (e renomear) um arquivo ou

pasta. Analise as afirmativas abaixo e em seguida assinale a alternativa correta:

I. Um nome de arquivo ou pasta deve ter até 255 caracteres.

II. Não podem ser usados os seguintes caracteres: *, /, ?, >, <.

III. Não pode haver dois objetos com o mesmo nome no mesmo diretório.

IV. É obrigatório informar a extensão do arquivo.

Está correto o que se afirma em:

I. Um nome de arquivo ou pasta deve ter até 255 caracteres.

II. Não podem ser usados os seguintes caracteres: *, /, ?, >, <.

III. Não pode haver dois objetos com o mesmo nome no mesmo diretório.

IV. É obrigatório informar a extensão do arquivo.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

A capacidade de armazenamento tem aumentado bastante nos últimos anos. Hoje já é possível

encontrar HDs com capacidade de 4 terabyte, que equivale a:

Provas

Questão presente nas seguintes provas

São mecanismos de busca utilizados na Internet, EXCETO:

Provas

Questão presente nas seguintes provas

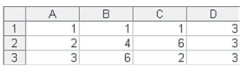

Considere a seguinte planilha do Microsoft Office Excel, versão português:

Em relação às operações que podem ser aplicadas às células da planilha, analise os itens a seguir, marcando com (V) as assertivas verdadeiras e com (F) as assertivas falsas.

( ) O conteúdo da célula D1 pode ser “=MÉDIA(A1:C1)”;

( ) O conteúdo da célula D2 pode ser “=CONT.NÚM(A2:C2)”;

( ) O conteúdo da célula A3 pode ser “=SOMA(A1:A2)”;

( ) O conteúdo da célula B3 pode ser “=SOMA(A1;A3)”.

Assinale a opção com a sequência CORRETA, na ordem de cima para baixo.

Provas

Questão presente nas seguintes provas

Em relação aos protocolos utilizados pelos serviços disponíveis na Internet, correlacione as colunas a

seguir considerando a definição adequada:

Está CORRETA a seguinte sequência de respostas:

Está CORRETA a seguinte sequência de respostas:

Provas

Questão presente nas seguintes provas

- Sistemas OperacionaisWindowsFuncionalidades do WindowsGerenciamento de Arquivos e PastasWindows Explorer

No escritório, chamamos de arquivo a estante de aço, ou a sala

com muitas estantes, destinada à guarda de documentos em

papel. Essas estantes contêm gavetas que, por sua vez,

possuem pastas nas quais os documentos são organizados.

Já na informática, alguns desses termos têm significados

diferentes.

Sobre esse assunto, dadas as afirmativas,

I. Na informática, o termo arquivo é sinônimo de documento. Já o termo pasta é sinônimo de diretório, que é o local virtual onde se guardam os arquivos ou até mesmo outros diretórios.

II. Na informática, pastas podem ser colecionadas umas dentro das outras, formando uma hierarquia de subpastas. Com isso, é possível agrupar e organizar documentos digitais.

III. No Windows, se houver necessidade, um mesmo arquivo ou pasta pode ser referenciado em pastas diferentes. Isso é possível por meio da criação de atalhos.

verifica-se que está/ão correta/s

Sobre esse assunto, dadas as afirmativas,

I. Na informática, o termo arquivo é sinônimo de documento. Já o termo pasta é sinônimo de diretório, que é o local virtual onde se guardam os arquivos ou até mesmo outros diretórios.

II. Na informática, pastas podem ser colecionadas umas dentro das outras, formando uma hierarquia de subpastas. Com isso, é possível agrupar e organizar documentos digitais.

III. No Windows, se houver necessidade, um mesmo arquivo ou pasta pode ser referenciado em pastas diferentes. Isso é possível por meio da criação de atalhos.

verifica-se que está/ão correta/s

Provas

Questão presente nas seguintes provas

Nos últimos anos, houve um aumento significativo de crimes de

Ransomware, que se trata da invasão e “sequestro virtual” de sistemas inteiros, com o uso de criptografia e pedido de resgate

para o reestabelecimento do acesso a esses sistemas. Ao invadir

o sistema da vítima, o criminoso primeiro faz o sequestro dos arquivos de backup, para depois fazer o ataque ao sistema

principal. Em seguida, o criminoso faz o pedido de resgate cujo

pagamento, normalmente, não garante a devolução do acesso

ao sistema.

Considerando-se as informações acima e os tipos de backups comumente disponíveis, assinale a alternativa quanto a uma possível recuperação de ataque de Ransomware, sem o pagamento de resgate.

Considerando-se as informações acima e os tipos de backups comumente disponíveis, assinale a alternativa quanto a uma possível recuperação de ataque de Ransomware, sem o pagamento de resgate.

Provas

Questão presente nas seguintes provas

Como a troca de mensagens entre o navegador e o servidor permite o carregamento de uma página web?

Provas

Questão presente nas seguintes provas

Ao avaliar o desempenho de um sistema de computação, qual elemento da CPU é mais relevante para melhorar a

velocidade de execução de cálculos e comparações lógicas?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container