Foram encontradas 55.959 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Segurança de SoftwareControle de Acesso e Princípio do Privilégio Mínimo

- Segurança de SoftwareOWASP

- Segurança de SoftwarePráticas de Programação Segura

- Segurança de SoftwareQuebra de Autenticação e Controle de Acesso

Diante da crescente sofisticação dos ataques cibernéticos, especialmente no contexto de ataques de dicionário e força bruta em aplicações WEB, assinale a alternativa que melhor exemplifica uma estratégia avançada para enfrentar com eficácia ataques de dicionário e força bruta em aplicações WEB:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwareOWASP

- Segurança de SoftwareSDL: Security Development Lifecycle

Considerando a complexidade da segurança em aplicações WEB, qual das afirmativas a seguir oferece a justificativa mais precisa para a vitalidade da gestão de patches e atualizações no contexto da segurança de aplicações WEB?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwareOWASP

- Segurança de SoftwarePráticas de Programação Segura

- Segurança de SoftwareTestes de Segurança em Aplicações Web

Considere o impacto significativo que a Open Web Application Security Project (OWASP) teve no campo da segurança de aplicações WEB. Dentre as seguintes alternativas, qual melhor descreve o papel central da Metodologia OWASP no cenário da segurança de aplicações WEB?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Segurança de SoftwareControle de Acesso e Princípio do Privilégio Mínimo

- Segurança de SoftwarePráticas de Programação Segura

Considerando os desafios complexos relacionados à segurança em Banco de Dados e Desenvolvimento Seguro de Software, qual das seguintes estratégias representa uma abordagem avançada para mitigar riscos de segurança e proteger efetivamente dados sensíveis?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwareOWASP

- Segurança de SoftwarePráticas de Programação Segura

- Segurança de SoftwareTestes de Segurança em Aplicações Web

Determinado usuário utilizou o seu computador pessoal com um browser de sua preferência, para realizar login no site de uma instituição financeira que ele utiliza. Após realizar corretamente a autenticação com o seu usuário/senha, ele recebeu um e-mail em nome dessa mesma instituição que possuía um link para acesso à conta; sem desconfiar da procedência da mensagem, o usuário clicou no link e prosseguiu com o preenchimento dos dados para uma transferência bancária. O sistema da instituição financeira em questão não apresentava um mecanismo eficiente de proteção para a utilização de cookies e, com isso, um hacker explorou essa vulnerabilidade capturando o cookie original da autenticação que foi realizada, para promover um ataque conhecido como Cross-Site Request Forgery (CSRF), forjando uma requisição cross-site de um site para o outro. Sobre o ataque sofrido pelo usuário, assinale a afirmativa INCORRETA.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

A tecnologia da informação é composta de múltiplas áreas que atuam em conjunto para a construção e manutenção de ferramentas e soluções tecnológicas para diversos grupos de usuários distintos. Uma área relevante nesse contexto é a ciência da computação, que trata da análise de complexidade de algoritmos e outras diversas atribuições. Essa análise consiste em estudar o desempenho de algoritmos em termos de tempo e espaço, determinando o crescimento da quantidade de recursos computacionais necessários para executar um algoritmo à medida que o tamanho da entrada de dados escala, colaborando ativamente para o desenvolvimento de softwares eficientes e cada vez mais adequados para as tarefas que foram projetados. Sobre esse conceito, analise as afirmativas a seguir.

I. O tempo de execução de um algoritmo é a quantidade de tempo necessária para executar o algoritmo completamente.

II. Uma complexidade O(n2) indica que o tempo de execução do algoritmo cresce quadraticamente ao tamanho da entrada.

III. Uma complexidade O(1) indica que o tempo de execução do algoritmo cresce proporcionalmente ao tamanho da entrada.

Está correto o que se afirma em

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

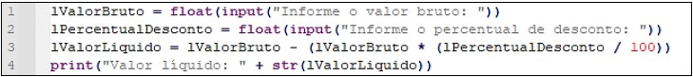

Certa empresa atua na construção de soluções tecnológicas para o ramo contábil. A empresa trabalha com um modelo de desenvolvimento ágil que busca uma entrega efetiva de valor para os seus clientes a cada sprint. O time principal dessa equipe é composto de diversos programadores, QA’s e outros atores necessários para o funcionamento adequado da metodologia utilizada. Um determinado desenvolvedor desse time recebeu uma demanda de construção de uma rotina simples de cálculo que será adicionada no sistema como um utilitário; o recurso simplesmente recebe um valor bruto e um percentual de desconto a ser aplicado como entrada de dados do usuário e, após o processamento, deverá ser exibido o valor líquido. Para auxiliar o desenvolvedor na construção dessa demanda, foi anexado um modelo de código na linguagem Python (versão 3) com a seguinte estrutura:

Considerando o exemplo recebido, o desenvolvedor deve registrar na sua documentação técnica que o mesmo estava em uma estrutura de controle básica do tipo:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos Greedy

- Fundamentos de ProgramaçãoAlgoritmosDefinição de Algoritmo

No desenvolvimento de uma aplicação, uma etapa fundamental e primordial durante todo o processo é a construção de algoritmos. O algoritmo é uma sequência de raciocínios, instruções e operações que trabalham conjuntamente para alcançar um objetivo. Um sistema é constituído de diversos algoritmos que recebem múltiplas entradas de dados, manipulando-as através de processamento, para que sejam geradas saídas com informações úteis e relevantes para os usuários. Sobre essas estruturas, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A propriedade finitude afirma que um algoritmo deve ter um número finito de instruções, garantindo que ele termine sua execução em algum momento.

( ) A propriedade do determinismo afirma que um algoritmo deve produzir o mesmo resultado sempre que for executado com determinados dados de entrada, produzindo sempre um resultado correto.

( ) Um algoritmo de ordenação pode ser utilizado para organizar uma lista de elementos em ordem crescente ou decrescente.

( ) Um algoritmo guloso pode ser utilizado para resolver um problema dividindo-o em problemas menores para resolvê-los recursivamente.

A sequência está correta em

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

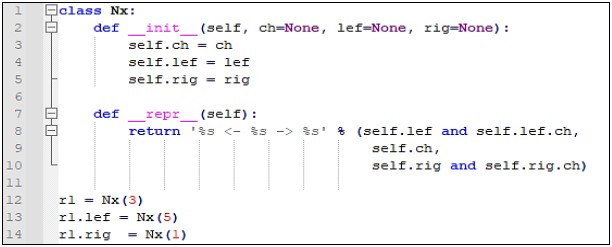

Para elaborar um software bem estruturado é fundamental que a equipe técnica dedique um tempo para estudo, análise e aplicação de uma estrutura de dados compatível com o projeto, para que as informações geradas pela aplicação possam ser acessadas, processadas e persistidas com agilidade e eficiência. A aplicação dessas estruturas permite que os programadores representem e manipulem os dados de forma eficaz dentro da aplicação desenvolvida. Considere que dentro de determinado software foi desenvolvido o seguinte código em Python (versão 3):

O algoritmo apresenta uma estrutura de dados do tipo:

Provas

Considere que um número N foi escrito utilizando-se o sistema binário (base de numeração igual a 2), da seguinte forma:

N = (b3b2b1b0)2

sendo b3, b2, b1 e b0 algarismos de N.

Ao analisar o número N, pode-se inferir que

Provas

Caderno Container