Foram encontradas 38.192 questões.

I.É instalado apenas em pontos estratégicos para monitorar todo o tráfego de rede e verificar proativamente se há ameaças.

II.É instalado em um endpoint como um microcomputador e monitora apenas o tráfego de entrada e saída daquela máquina.

III.É instalado para verificar uma rede Wi-Fi em busca de acesso não autorizado e expulsar dispositivos não autorizados da rede.

Os três tipos caracterizados são conhecidos, respectivamente, Sistema de Prevenção de Intrusão:

Provas

Essas operações são, respectivamente:

Provas

Atualmente, a maioria das redes de computadores cabeadas padrão Ethernet têm sido implementadas empregando um tipo de cabo de par trançado não blindado e um padrão de conector, usando uma topologia física na qual os computadores são ligados a um dispositivo central, encarregado do gerenciamento das informações. É a topologia mais comum, que emprega um concentrador como elemento central, que se encarrega de retransmitir todos os dados para todas as estações, mas com a vantagem de tornar mais fácil a localização dos problemas, considerando que se um dos cabos ligado a uma das portas do concentrador ou uma das placas de rede estiver com problemas, apenas o nó ligado ao componente defeituoso ficará fora da rede.

A referência para o cabo, a denominação para a topologia descrita, a sigla e a figura que identificam o conector são, respectivamente:

Provas

Esse padrão é conhecido como:

Provas

No mundo da cibernética e da segurança em redes e na internet, existem muitas formas de se lidar com a privacidade, e uma consiste em usar uma rede de camada de soquete seguro, que utiliza o protocolo SSL para estabelecer uma conexão criptografada entre o dispositivo do usuário e o servidor, garantindo que os dados transmitidos entre eles estejam seguros e protegidos contra interceptação ou acesso não autorizado, podendo ser implementada de dois modos, via portal ou túnel.

Essa rede é conhecida pelo seguinte termo técnico:

Provas

O elemento e a sigla são conhecidos, respectivamente, como:

Provas

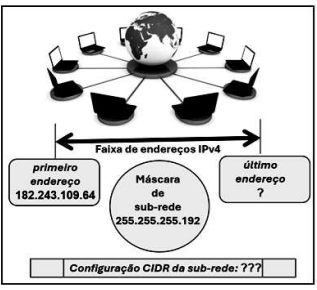

Uma sub-rede de computadores com acesso à internet, está configurada por meio do esquema da figura.

Nesse contexto, o último endereço da faixa e a representação CIDR para essa sub-rede estão indicados, respectivamente, na seguinte opção:

Provas

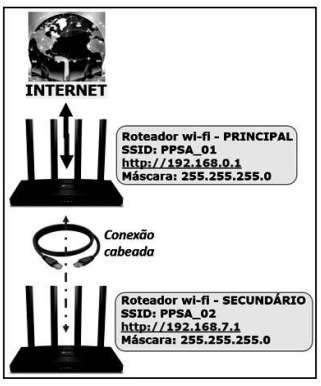

Considerando que se atribuiu a mesma máscara 255.255.255.0 aos dois roteadores, para que a configuração do roteador PPSA_02 seja válida e o link funcione satisfatoriamente, sem conflitos, endereços para o IP e o gateway são, respectivamente:

Provas

Esse protocolo é conhecido pela sigla:

Provas

Essa camada é conhecida como:

Provas

Caderno Container