Foram encontradas 38.373 questões.

O objetivo da DMZ no cenário apresentado é:

Provas

A perícia forense digital concluiu que:

• o código-fonte da aplicação desenvolvido pelo tribunal seguia as práticas seguras da OWASP;

• as credenciais e o gerenciamento de identidade (IAM) estavam configurados corretamente pelo Tribunal; e

• a invasão ocorreu estritamente devido à exploração de uma vulnerabilidade conhecida (CVE) e não corrigida no kernel do sistema operacional do servidor que hospedava o ambiente de execução (runtime).

Considerando o Modelo de Responsabilidade Compartilhada aplicável a serviços PaaS, é correto afirmar que a responsabilidade pela falha de segurança que permitiu o incidente é:

Provas

>access-list 101 permit ip 10.50.0.1 [wildcard mask] host 172.16.1.10

A máscara curinga (Wildcard Mask) correta para casar, em uma única instrução, exatamente todos os endereços da sub-rede 10.50.0.0/24 cujo último octeto é ímpar é:

Provas

S* 0.0.0.0/0 [1/0] via 200.10.10.1 (ISP1) O 0.0.0.0/0 [110/20] via 201.20.20.1 (ISP2) C 10.10.0.0/16 is directly connected, ETH0/0 C 192.168.100.0/24 is directly connected, ETH0/0

Considere que não há outras rotas mais específicas para destinos externos.

Quando um host da rede 192.168.100.0/24 envia um pacote para o endereço 8.8.8.8, o comportamento esperado de encaminhamento nesse roteador, de acordo com os critérios de escolha de rota em roteadores tradicionais, é que o pacote será:

Provas

Durante a transferência de um arquivo muito grande entre dois servidores de backup, uma falha momentânea no link interrompeu a comunicação. Ao restabelecer-se a conexão, a transmissão continuou exatamente do ponto em que havia parado, sem necessidade de reiniciar o envio.

Esse comportamento foi possibilitado por um protocolo que estabelece pontos de verificação (checkpoints) no fluxo de dados e gerencia o diálogo entre as aplicações (simplex, half-duplex ou full-duplex), mantendo a sincronização lógica da comunicação.

Essas funções são primariamente atribuídas, no modelo OSI, à camada de:

Provas

Disciplina: TI - Redes de Computadores

Banca: AGATA

Orgão: Pref. Macapá-AP

Provas

Disciplina: TI - Redes de Computadores

Banca: AGATA

Orgão: Pref. Macapá-AP

Provas

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

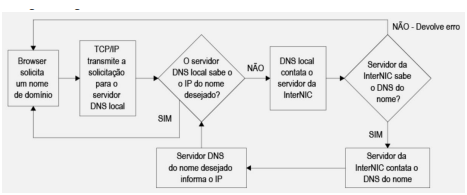

Observe a imagem a seguir.

Fonte: MENDES, D. R. Redes de Computadores: teoria e prática. 2. ed. São Paulo: Novatec, 2016. p. 374-375.

Considerando a estruturação e a manutenção de redes modernas de computadores bem como a atuação do Domain Name System (DNS) no processo de resolução de nomes, sua integração com a pilha TCP/IP, os mecanismos de roteamento e a independência em relação à topologia, à arquitetura e ao meio de transmissão da rede, assinale a alternativa INCORRETA.

Provas

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Protocolo é um conjunto de regras que define o modo como se dará a comunicação entre as partes envolvidas, que pode ser por hardware ou software. Alguns exemplos de protocolos: NetBeui (Redes Microsoft), IPX/SPX (Redes Netware), muito usados nas redes internas, mas em fase de descontinuidade, pois o TCP/IP está cada vez mais presente em qualquer tipo de rede.

Fonte: MORAIS, C. T. Q.; DE LIMA, J. V.; FRANCO, S. R. K. Conceitos sobre Internet e Web. Porto Alegre: Editora da UFRGS, 2012. p. 31.

Em relação aos protocolos de comunicação para a internet, avalie as asserções a seguir e a relação proposta entre elas.

I. O TCP o principal protocolo para as comunicações da Internet desde o começo das redes, pois a maior parte dos protocolos de aplicação necessita de transmissões segura

PORQUE

II. O HTTP, por sua vez, e um protocolo da camada de aplicação do modelo OSI utilizado para transferência de dados na rede mundial de computadores.

A respeito dessas asserções, assinale a opção CORRETA.

Provas

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

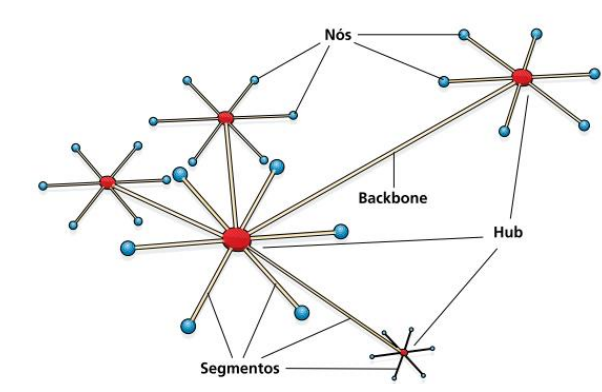

Observe a imagem a seguir.

Fonte: RÉU JUNIOR, E. F. Redes de computadores. In: RÉU JUNIOR, E. F. Informática: redes e manutenção de computadores. São Paulo: Fundação Padre Anchieta; Centro Paula Souza, 2010. p. 162.

O modo como os computadores estão ligados entre si, os equipamentos empregados e a maneira como os dados vão trafegar dentro da rede definem uma topologia. Considerando as características topológicas observadas na imagem do texto I, marque a alternativa que identifica CORRETAMENTE a topologia representada.

Provas

Caderno Container