Foram encontradas 38.412 questões.

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Alta DisponibilidadeDatacenter

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

O Link IP Dedicado é uma conexão criada especialmente para o mercado corporativo e pode ser ofertado como serviço por datacenters, operadoras de telefonia e empresas/provedores que atuem com Tecnologia da Informação nessa área. Em relação aos links de banda larga, são duas caraterísticas do link dedicado:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

Para migrar o Active Directory 2008 para 2016, há que se fazer a transferência das cinco funções do AD, de um servidor para outro, sem parar a rede de dados. Essas funções são conhecidas como FSMO (Flexible Single Master Operations) e definidas como:

I. função única dentro de uma floresta responsável por adicionar ou remover domínios dentro dela;

II. função que também é única e permite entender como está configurada a estrutura de uma floresta;

III. função para cada domínio e permite executar, por exemplo, o comando 'adprep /forestprep', além de atualizar os atributos SID e de 'nome distintos", conhecidos como “DistinguishedName”, para objetos que estão referenciados em outros domínios;

IV. função para cada domínio e permite, para cada controlador de domínio, a criação de contas de usuários, de computadores e de grupo de segurança, vinculados ao pool;

V. função para cada domínio e permite que os controladores de domínios enviem atualizações uns aos outros e ofereçam ferramentas administrativas, que possibilitem gerenciá-los.

As funções listadas em I, II, III, IV e V são denominadas, respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Arquitetura de RedesSistemas Operacionais de Rede

- Gerenciamento de Redes

- Segurança de RedesPolíticas de Segurança de Rede

Em redes Microsoft, a Group Policy (GPO) é capaz de mudar configurações, restringir ações ou até mesmo distribuir aplicações em seu ambiente de rede. As vantagens são muitas, e podem ser aplicadas em sites, domínios e unidades organizacionais. Algumas características da GPO são listadas a seguir.

I. São baseadas em recursos que possuem uma lista de opções configuráveis de forma amigável.

II. São possíveis dois tipos de configurações: na primeira, um administrador pode distribuir aplicações para usuários finais e, na segunda, o administrador pode customizar as configurações do Windows.

Os recursos em I e os dois tipos em II são conhecidos, respectivamente, por:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

Em uma rede de computadores, dois tipos de proxy funcionam com base nas seguintes características listadas a seguir:

- O tipo I atua em nome de um cliente e é usado para proteger os clientes dentro de uma determinada rede interna, por meio da filtragem dos pacotes oriundos de redes externas. Uma de suas vantagens é ocultar o endereço IP domiciliar, o que garante ao usuário da rede privacidade e segurança. Em síntese, atua como um intermediário entre o cliente e o servidor de sua escolha, encaminha uma conexão para o cliente, repassa as solicitações e recebe as respostas dos sites e serviços que ele está usando e as envia para o cliente.

- O tipo II atua em nome de um servidor e é usado para proteger servidores dos clientes, filtrando os pacotes vindos da rede interna para a externa. Opera entre um grupo de servidores e os clientes que desejam usá-los, recebendo todos os pedidos dos clientes e repassando aos servidores e entregando todas as respostas e os serviços dos servidores aos clientes. Os benefícios mais importantes que fornecem são segurança, balanceamento de carga e facilidade de manutenção. Em síntese, recebe solicitações de um cliente em outra rede, passa para um servidor interno, recebe o resultado e o retransmite de volta para o cliente.

Os tipos l e II são conhecidos, respectivamente, como proxy:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

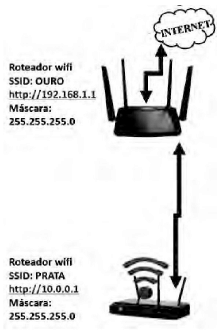

No que diz respeito à administração e ao gerenciamento de redes de computadores, afigura abaixo ilustra um esquema com dois roteadores IEEE-802.11/ac conectados à internet, sendo que o principal roteador é o OURO, ao qual está conectado o link para a internet.

Foram adotados os procedimentos a seguir.

- A ligação cabeada entre os roteadores OURO e PRATA foi executada por meio de um cabo UTP RJ45.

- Para dar acesso à internet ao roteador secundário PRATA, há necessidade de realizar a configuração desse roteador, por meio da atribuição de um endereço IP, de uma máscara de sub-rede e de um IP para o gateway.

- No que diz respeito à máscara de sub-rede do roteador PRATA, foi atribuída a mesma máscara 255.255.255.0 do roteador OURO.

Para que a configuração seja válida e o link funcione satisfatoriamente sem conflitos, valores válidos para o IP e o gateway a serem utilizados na configuração do roteador PRATA são, respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

No que tange à administração e ao gerenciamento de roteadores, uma rede está identificada pelo IP 173.207.0.0/16. Utilizando o esquema de Máscara de Rede de Tamanho Variável, um analista precisa configurar:

- 1 sub-rede com até 30.000 hosts

- 15 sub-redes com até 1.800 hosts

- 8 sub-redes com até 248 hosts

Nesse contexto, três configurações CIDR válidas, a primeira para a sub-rede com até 30.000 hosts, a segunda para uma das 15 sub-redes com até 1.800 hosts e a terceira para uma das 8 subredes com até 248 hosts, são respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

Nas redes em ambientes Microsoft Windows e Linux,

I. uma sigla está relacionada a um protocolo de resolução de nomes para redes TCP/IP, como a Internet, que utiliza um servidor que hospeda as informações permitindo aos computadores clientes e serviços resolverem mneumônicos fáceis de reconhecer para os endereços IP que os computadores usam para comunicação entre si e navegação na grande rede;

II. outra sigla está associada a um padrão para simplificar o gerenciamento da configuração de IP do host, para proporcionar o uso de servidores como uma forma de gerenciar a alocação dinâmica de endereços IP e outros detalhes de configuração relacionados para clientes habilitados para DHCP na rede. Esse serviço permite o uso de um servidor para atribuir dinamicamente um endereço IP a um computador ou outro dispositivo, na rede local.

As siglas em l e II são, respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

Na administração de redes, podem ser utilizados diversos utilitários da arquitetura TCP/IP, de acordo com as finalidades de uso. A seguir, são caracterizados dois deles.

I. Utilitário do prompt do Windows que fornece ao usuário informações relativas às configurações de rede TCP/IP do computador. Além disso, também permite realizar algumas operações de manutenção da rede, como a liberação de endereços IP obtidos via DHCP.

II. Utilitário para uso em Linux para mostrar o caminho percorrido por um pacote para chegar ao seu destino, indicando o caminho percorrido entre os gateways da rede e o tempo gasto de retransmissão. E um comando útil para encontrar computadores defeituosos na rede, caso o pacote não esteja chegando ao seu destino.

Os utilitários em I e II são, respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: Legalle

Orgão: Câm. Porto Alegre-RS

Por padrão, a porta 53 é utilizada por qual dos seguintes protocolos?

Provas

Disciplina: TI - Redes de Computadores

Banca: Legalle

Orgão: Câm. Porto Alegre-RS

SNMP é um protocolo com objetivo voltado para:

Provas

Caderno Container