Foram encontradas 60 questões.

Disciplina: TI - Gestão e Governança de TI

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

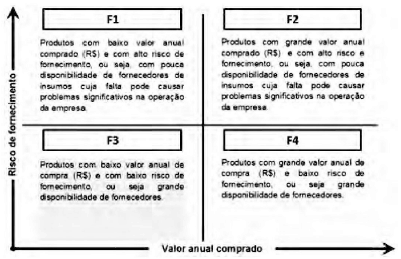

No contexto da Gestão de contratos de fornecedores de TI, pode-se categorizar os fornecedores como uma forma de medir e orientar o quanto de esforço se deve gastar no gerenciamento de cada um deles. Para fazer isso, usa-se uma matriz que permite colocar os fornecedores em quatro quadrantes diferentes, conforme descrito a seguir.

I. Quando o risco e impacto são altos, os provedores são ESTRATÉGICOS.

II. Quando o risco é baixo mas o impacto é alto, os fornecedores são de ALAVANCAGEM.

III. Quando o risco de fornecimento é menor e produz menos impacto, eles são classificados como NÃO CRÍTICOS.

IV. Quando o risco de fornecimento é alto e o impacto nos negócios é baixo, tem-se os fornecedores de GARGALO.

Ao classificá-los dessa maneira, fica mais fácil visualizar graficamente o que precisa de um cuidado maior. Cada cluster recebe um tratamento. De acordo com isso, decisões acerca de que plano seguir, como mitigar riscos e quanto esforço deve ser despendido podem ser melhor adequadas, resultando em uma boa gestão do relacionamento com os fornecedores. Nesse esquema, os fornecedores classificados em I, II, III e IV acima são referenciados, na figura, respectivamente, como:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

A Cloud Computing vem causando muitas transformações digitais e já tem um lugar de destaque no mundo corporativo. E uma tecnologia que parte do princípio de que a computação não é um produto, mas um serviço. Para implantar e gerenciar o laaS, um analista deve se preocupar com a premissa e o enfoque central desse modelo na aquisição pela empresa contratante. A premissa e o enfoque central devem ser:

Provas

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

O Oracle é um banco de dados relacional, que utiliza a linguagem SQL e converte as solicitações dos usuários em comandos no relacionamento com o BD. A SQL foi dividida em três tipos, conforme descrito a seguir.

I. Linguagem de Definição dos Dados — DDL, que descreve como as tabelas e objetos podem ser definidos, alterados e removidos.

II. Linguagem de Manipulação dos Dados - DML, que disponibiliza comandos para que os usuários possam interagir com os dados armazenados no BD.

III. Linguagem de Controle dos Dados — DCL, que controla os aspectos de autorização de dados e licenças de usuários para controlar o acesso aos dados armazenados.

Dois comandos de cada um dos tipos descritos em I, II e III são, respectivamente:

Provas

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

O Oracle é um dos SGBDs mais utilizados em aplicações corporativas e consiste de componentes físicos e lógicos. No que diz respeito a arquitetura e terminologia, dois componentes são destacados a seguir:

I. Físico: um conjunto de três tipos de arquivos do sistema, que são de controle, de dados e de log, que armazenam as informações nos discos.

II. Lógico: composto das estruturas e processos na memória do servidor.

Os componentes físico e lógico são denominados, respectivamente:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

Na atividade de monitoramento de infraestrutura, o Zabbix traz uma série de definições que são necessárias para a sua operação. Dentre elas, quatro são fundamentais:

I. É uma entidade lógica que agrupa itens de interesse para o monitoramento. Exemplos são um servidor, um roteador ou um switch.

II. É um indicador que será monitorado, como a taxa de uso de CPU, o espaço em disco ou o tempo de resposta de um serviço.

III. E um recurso a partir do qual alguma notificação será gerada automaticamente. E criado no caso da necessidade de notificações sobre a ocorrência de eventos específicos, tais como espaço em disco de um servidor ou consumo de banda de um link.

IV. É uma atividade que será executada quando o recurso em III for acionado. São exemplos o envio de e-mail, SMS ou a execução de scripts.

Os termos definidos em I, II, III e IV são, respectivamente:

Provas

A Lei Geral de Proteção de Dados - LPCD, Lei nº 13.709, aprovada em agosto de 2018 e com vigência a partir de agosto de 2020, visa criar um cenário de segurança jurídica, com a padronização de normas e práticas, para promover a proteção, de forma igualitária e dentro do país e no mundo, aos dados pessoais de todo cidadão que esteja no Brasil. De acordo com o Art. 6º dessa Lei, as atividades de tratamento de dados pessoais deverão observar a boa-fé e os seguintes princípios:

l. compatibilidade do tratamento com as finalidades informadas ao titular, de acordo com o contexto do tratamento;

II. adoção de medidas para prevenir a ocorrência de danos em virtude do tratamento de dados pessoais.

Os princípios estabelecidos em I e II são denominados, respectivamente:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

O Sophos XG Firewall representa uma abordagem completamente nova à forma de se gerenciar o firewall, responder a ameaças e monitorar o que acontece na rede, sendo uma solução de segurança de rede capaz de identificar totalmente o usuário e a origem de uma infecção na rede e automaticamente limitar, como resposta, o acesso a outros recursos da rede. Isso é possível graças a um recurso poderoso que compartilha informações de telemetria e estado de integridade adicionadas às regras de firewall para controlar o acesso e isolar sistemas comprometidos, tudo automaticamente, ajudando inúmeras empresas e organizações a economizar tempo e dinheiro na proteção de seus ambientes. Esse recurso é denominado:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Alta DisponibilidadeDatacenter

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

O Link IP Dedicado é uma conexão criada especialmente para o mercado corporativo e pode ser ofertado como serviço por datacenters, operadoras de telefonia e empresas/provedores que atuem com Tecnologia da Informação nessa área. Em relação aos links de banda larga, são duas caraterísticas do link dedicado:

Provas

O Office 365 é um integrado que oferece um plano de assinatura com acesso às aplicações do pacote Office, além dos recursos de produtividade Microsoft, tudo por meio da tecnologia em nuvem. Isso permite que se acesse o Word, Excel, PowerPoint e os outros serviços de qualquer computador, através de um browser. Ao invés de adquirir licenças ou realizar uma compra avulsa para utilizá-los, faz-se uma assinatura do serviço, que pode ser paga mensalmente. Uma grande vantagem que o Office 365 oferece é, o acesso à versão mais recente das ferramentas e, como os arquivos são sincronizados automaticamente na nuvem, o backup estará sempre a salvo. Para as empresas, os planos do Microsoft Office 365 incluem diversos serviços, na modalidade online, tais como:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

No contexto da Segurança da Informação, encontram-se as seguintes afirmativas:

I. Garantir que um usuário é de fato quem alega ser.

II. A informação deve estar correta, ser verdadeira e não estar corrompida.

As afirmativas em I e II correspondem, respectivamente, aos seguintes conceitos:

Provas

Caderno Container