Foram encontradas 38.373 questões.

O TCP (Transmission Control Protocol) utiliza um campo de 6 bits rotulado como BITS DE CÓDIGO no seu cabeçalho para determinar a finalidade e o conteúdo do segmento. Durante o estabelecimento de uma conexão, o primeiro segmento do handshake de três vias pode ser identificado porque o bit marcado no campo de BITS DE CÓDIGO é o

Provas

Uma das principais diferenças entre o IPv4 e o IPv6 é a grande variedade de tipos de endereços disponíveis para as mais diversas finalidades. Alguns tipos de endereços identificam uma única interface, enquanto outros identificam um conjunto de interfaces. Quando um pacote destinado a um endereço é entregue a uma interface pertencente a um conjunto, pelo fato de essa interface estar localizada mais próxima da origem em termos da distância mediada pelos protocolos de roteamento, o tipo de endereço ao qual o pacote se destina é classificado como

Provas

Qual protocolo de segurança em redes sem fios que, além de outras melhorias, aumentou a segurança do padrão anterior permitindo criptografia AES?

Provas

Com relação a Firewalls, analise as afirmativas a seguir e marque a alternativa correta:

I- Um firewall de rede é um dispositivo que precisa ter ao menos duas interfaces de rede (reais ou virtuais) para controlar tráfego entre redes distintas.

II- Uma abordagem para configuração de firewalls é o uso da política permissiva em que tudo é previamente proibido, exceto o que é explicitamente permitido.

Provas

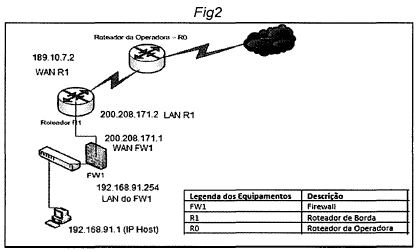

Analise o esquema de rede apresentado na figura a seguir (Fig2) e marque a alternativa que contém o IP (lPV4) que deverá ser configurado como gateway padrão para o Host:

Provas

Um host de uma rede IPV4 possui a configuração de endereço IP 192.168.0.200 com máscara de sub rede 255.255.255.224. Quais são, respectivamente, os endereços de rede e broadcast desta rede?

Provas

A máscara de sub rede de uma rede IPV4 é 255.255.248.0. O número de hosts possíveis dentro desta sub rede é:

Provas

Qual Protocolo da camada de rede (inter-redes) do modelo TCP/IP é responsável por comunicar erros através dos meios de geração e envio de mensagens para o endereço IP de origem quando existem problemas de rede encontrados pelo sistema?

Provas

Qual equipamento é capaz de converter sinais digitais de um sistema computacional em sinais analógicos (e vice-versa) de modo que sejam possíveis a transmissão e recepção de dados por meios analógicos?

Provas

- Cloud ComputingCloud Computing: Modelos de Serviço

- Cloud ComputingCloud Computing: Tipos de Nuvem

- Segurança de Redes

Marcos recebeu a tarefa de configurar as regras de entrada de três grupos de segurança (sg-1, sg-2 e sg-3) em uma nuvem do provedor AWS, a fim de atender as restrições descritas a seguir. Um serviço ECS, associado ao primeiro grupo de segurança (sg-1), somente deve receber requisições HTTP de um balanceador de carga, associado ao segundo grupo de segurança (sg-2). Adicionalmente, as tarefas desse serviço ECS devem ser os únicos recursos a acessar uma instância de banco de dados PostgreSQL no serviço RDS, associada ao terceiro grupo de segurança (sg-3).

Portanto, as regras de entrada de cada grupo devem ser:

Provas

Caderno Container