Foram encontradas 16.837 questões.

Ameaças são agentes ou condições que causam incidentes que

comprometem as informações e seus ativos, por meio da

exploração de vulnerabilidades, provocando perdas de

confidencialidade, integridade e disponibilidade e,

consequentemente, causando impactos aos negócios de uma

organização.

Com relação à intencionalidade das ameaças, os grupos em que elas podem ser classificadas são:

Com relação à intencionalidade das ameaças, os grupos em que elas podem ser classificadas são:

Provas

Questão presente nas seguintes provas

No contexto da segurança da informação, a integridade se refere

a ser correto e consistente com o estado ou a informação

pretendida. Qualquer modificação não autorizada de dados, quer

deliberada ou acidental, é uma violação da integridade dos dados.

Em relação ao conceito de integridade, avalie as afirmativas a seguir e assinale (V) para verdadeira e (F) para falsa.

( ) Quando um atacante insere um vírus, uma bomba lógica ou um backdoor em um sistema, a integridade do sistema é comprometida. Isso pode, por sua vez, afetar negativamente a integridade da informação contida no sistema mediante a corrupção, modificação maliciosa ou substituição de dados por dados incorretos. Controle de acesso estrito, detecção de intrusão e hashing podem combater essas ameaças.

( ) A integridade dos dados pode ser garantida em grande parte por meio de técnicas de criptografia, que protegem as informações contra acessos ou alterações não autorizadas. Os princípios de política e de gestão para criptografia podem ser definidos em um documento específicos de diretrizes.

( ) Ataques de negação de serviço e de marshalling são métodos em desuso que os atacantes usam para interromper a integridade dos dados e dos sistemas de uma organização. Esses ataques são planejados para alterar recursos ou sequestrar informações do sistema a partir de dispositivos móveis.

As afirmativas são, segundo a ordem apresentada,

Em relação ao conceito de integridade, avalie as afirmativas a seguir e assinale (V) para verdadeira e (F) para falsa.

( ) Quando um atacante insere um vírus, uma bomba lógica ou um backdoor em um sistema, a integridade do sistema é comprometida. Isso pode, por sua vez, afetar negativamente a integridade da informação contida no sistema mediante a corrupção, modificação maliciosa ou substituição de dados por dados incorretos. Controle de acesso estrito, detecção de intrusão e hashing podem combater essas ameaças.

( ) A integridade dos dados pode ser garantida em grande parte por meio de técnicas de criptografia, que protegem as informações contra acessos ou alterações não autorizadas. Os princípios de política e de gestão para criptografia podem ser definidos em um documento específicos de diretrizes.

( ) Ataques de negação de serviço e de marshalling são métodos em desuso que os atacantes usam para interromper a integridade dos dados e dos sistemas de uma organização. Esses ataques são planejados para alterar recursos ou sequestrar informações do sistema a partir de dispositivos móveis.

As afirmativas são, segundo a ordem apresentada,

Provas

Questão presente nas seguintes provas

Marque a alternativa que descreve corretamente uma

característica da criptografia assimétrica na segurança de

rede:

Provas

Questão presente nas seguintes provas

Durante o expediente, um funcionário recebe um e-mail

aparentemente enviado por uma empresa ou serviço

confiável. A mensagem solicita que ele atualize seu nome

de usuário e senha por meio de um link. Ao clicar e inserir

os dados solicitados, as informações são capturadas por

agentes maliciosos por meio de técnicas de interceptação.

Pergunta: Esse tipo de ataque é conhecido como:

Provas

Questão presente nas seguintes provas

O Servidor de Arquivos do laboratório de informática

de uma instituição de ensino foi comprometido por um

software malicioso do tipo ransomware, que criptografou

automaticamente todos os arquivos de alunos e

professores, impedindo o acesso a projetos e trabalhos

escolares. Os arquivos só podem ser acessados mediante

um código específico para desbloqueio, exigido pelo

atacante.

Pergunta: Diante do cenário descrito, quais princípios da Segurança da Informação foram diretamente comprometidos?

Pergunta: Diante do cenário descrito, quais princípios da Segurança da Informação foram diretamente comprometidos?

Provas

Questão presente nas seguintes provas

No contexto da segurança da informação, a

Confidencialidade, Integridade e Disponibilidade são os

três pilares fundamentais que orientam a proteção de

dados e sistemas. Além disso, outros atributos, como

autenticidade e não-repúdio, também são relevantes para a

segurança das informações. Assinale a alternativa que

apresenta corretamente o conceito de cada um desses

atributos:

Provas

Questão presente nas seguintes provas

Quais dos seguintes algoritmos são considerados

cifras assimétricas?

Provas

Questão presente nas seguintes provas

Qual das alternativas descreve corretamente a

diferença entre cifra simétrica e assimétrica?

Provas

Questão presente nas seguintes provas

Considerando que a criptografia é usada para manter

confidencialidade, integridade e autenticidade das

informações transmitidas nas redes de computadores,

assinale a alternativa correta sobre noções de criptografia.

Provas

Questão presente nas seguintes provas

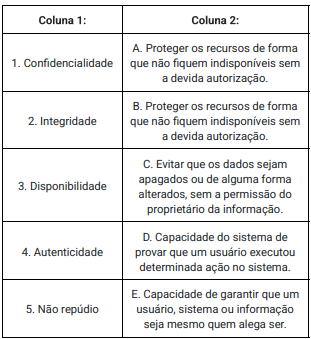

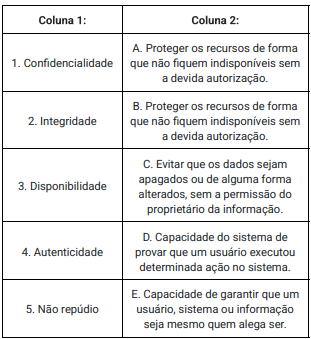

A segurança da informação pode ser definida como a

área do conhecimento dedicada à proteção de ativos

contra acessos não autorizados e alterações indevidas.

Para se manter um ambiente computacional seguro é

necessário que o administrador de rede possua

conhecimentos sobre o Sistema Operacional, protocolos

de rede e sistema de arquivos dos servidores e

equipamentos utilizados. De forma geral, o objetivo do

administrador de rede é garantir para todo o ambiente

características como Confidencialidade, Integridade,

Disponibilidade, Autenticação, Não Repúdio.

Assinale a alternativa que apresenta a ordem correta de associação dos itens da Coluna 1 com os da Coluna 2:

Assinale a alternativa que apresenta a ordem correta de associação dos itens da Coluna 1 com os da Coluna 2:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container