Foram encontradas 16.968 questões.

Disciplina: TI - Segurança da Informação

Banca: Unique

Orgão: Câm. Avaré-SP

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A criptografia, considerada como à ciência e a arte de escrever mensagens em forma cifrada ou em código, é um dos principais mecanismos de segurança que você pode usar para se proteger dos riscos associados ao uso da Internet. Sobre os conceitos de criptografia existentes, relacione adequadamente as colunas a seguir.

l. Criptografia de chave simétrica.

ll. Criptografia de chaves assimétricas.

Ill. Função de Resumo (Hash).

IV. Assinatura digital.

V. Certificado digital.

I Método criptográfico que, quando aplicado sobre uma informação, independentemente do tamanho que ela tenha, gera um resultado único e de tamanho fixo.

I Utiliza uma mesma chave tanto para codificar como para decodificar informações, sendo usada principalmente para garantir a confidencialidade dos dados.

I Registro eletrônico composto por um conjunto de dados que distingue uma entidade e associa a ela uma chave pública.

I Permite comprovar a autenticidade e à integridade de uma informação, ou seja, que ela foi realmente gerada por quem diz ter feito isto e que ela não foi alterada.

I Utiliza duas chaves distintas: uma publica, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono.

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: SAAE Lucas do Rio Verde-MT

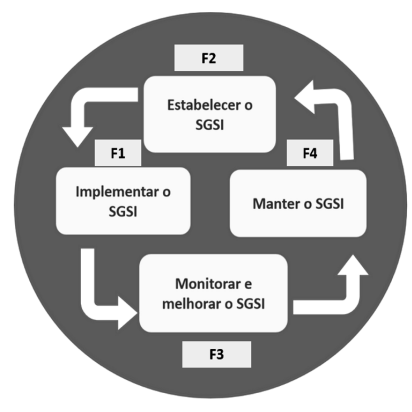

A ISO 27001 é a norma internacional que define os Requisitos para Sistemas de Gestão de Segurança da Informação (SGSI). Essa norma inclui toda a abordagem organizacional usada para proteger a informação empresarial e seus critérios e adota o modelo PDCA (Plan-Do-Check-Act) para descrever a estrutura de um SGSI. Observe-se a figura a seguir:

Na figura, as fases do modelo PDCA que correspondem a F1, F2, F3 e F4 são respectivamente:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: SAAE Lucas do Rio Verde-MT

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- CriptografiaConceitos e Fundamentos de Criptografia

No que se refere à segurança na internet, dois termos são definidos a seguir.

I. tipo de código malicioso na forma de um programa normalmente recebido como um “presente” – como, por exemplo, cartão virtual, álbum de fotos, protetor de tela, jogo, etc. – que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, geralmente maliciosas e sem o conhecimento do usuário.

II. ciência e arte de escrever mensagens em forma cifrada ou em código, como parte de um campo de estudos que trata das comunicações secretas, sendo usada, dentre outras finalidades, para autenticar a identidade de usuários e transações bancárias, proteger a integridade de transferências eletrônicas de fundos e proteger o sigilo de comunicações pessoais e comerciais.

O termos I e II descritos são, respectivamente:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: SAAE Lucas do Rio Verde-MT

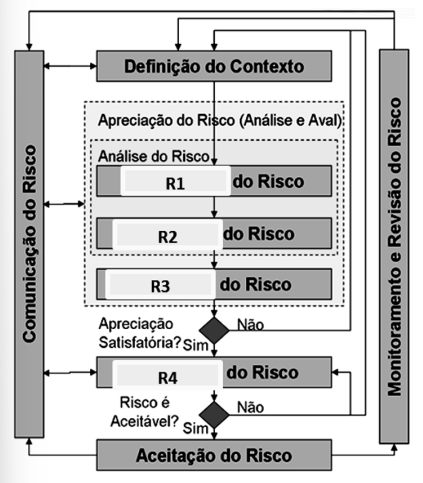

A figura a seguir ilustra o fluxograma geral do processo de gestão de riscos de segurança de informação, em conformidade com a ISO 27005.

As fases de risco identificadas como R1, R2, R3 e R4 são denominadas respectivamente:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: SAAE Lucas do Rio Verde-MT

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

A Segurança da informação está associada à proteção de dados de propriedade das organizações contra ameaças diversas, o que envolve um esforço pautado por ações que objetivam mitigar riscos e garantir a continuidade das operações. Tradicionalmente, a segurança da informação se apoia em três pilares, cujos objetivos são descritos a seguir:

I. proteger a informação dos acessos não autorizados, evitando situações de ataques cibernéticos ou espionagem;

II. manter as características originais dos dados, assim como foram configuradas em sua criação, garantindo que a informação não seja alterada sem autorização;

III. assegurar que os dados possam ser utilizados sempre que necessário, garantindo o acesso permanente dos usuários em tempo integral.

Os pilares descritos em I, II e III são respectivamente denominados de:

Provas

Os antivírus são programas desenvolvidos por empresas de segurança, com o objetivo de detectar e eliminar vírus encontrados no computador. Sobre antivírus, analise as seguintes afirmativas:

I.Não existe computador imune a vírus, pois a cada dia surgem novos vírus, e leva-se um certo tempo para detectar que o código de um determinado arquivo é destrutivo e seja considerado vírus.

II.Alguns antivírus possui a Tecnologia Push que atualiza a lista de vírus ao conectar-se à internet.

III.A tecnologia ScreenScan varre o disco rígido enquanto o micro está ocioso, além de não atrapalhar a rotina do usuário, evita a queda de desempenho do PC.

Assinale a alternativa CORRETA.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalFundamentos: Certificado Digital

Sobre as assinaturas digitais, assinale a alternativa INCORRETA.

Provas

Com relação à segurança da informação, assinale a alternativa INCORRETA.

Provas

Ataques podem reduzir a velocidade ou interromper o serviço fornecido por um sistema. Eles podem, por exemplo, enviar uma grande quantidade de solicitações falsas para um servidor de modo que este trava devido à carga de computação elevada. Eles podem também interceptar e destruir a resposta enviada pelo servidor para um cliente, levando o cliente a acreditar que o servidor não está respondendo. Esses ataques se referem a

Provas

Código malicioso cujo objetivo é cifrar todos os dados armazenado de um usuário em um equipamento e, depois, solicitar pagamento de resgate. É uma das ameaças que trazem mais perigo na Internet, pois na maior parte das vezes não é possível restaurar os dados encriptados.

Provas

Caderno Container