Foram encontradas 16.968 questões.

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupMidias de Backup

Uma desvantagem de mídias óticas, no contexto de sua utilização como meio de armazenamento de backups, é

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e Auditoria

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A criptografia é uma área da Segurança da Informação que contempla um conjunto de

técnicas para ocultar determinado dado ou informação. Em relação aos algoritmos e protocolos

de criptografia, avalie as sentenças a seguir:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

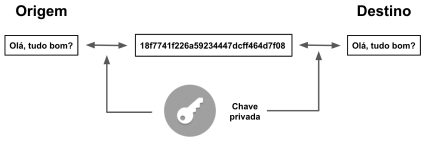

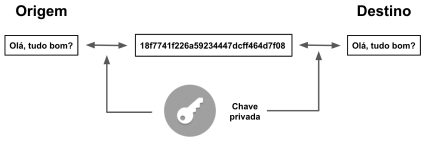

A criptografia de chave simétrica também é conhecida como secreta ou única, uma vez

que utiliza a mesma chave tanto para codificar como para decodificar informações, garantindo

a confidencialidade dos dados. Considere que um Técnico de Laboratório do Ifes deseja enviar

uma mensagem cifrada usando o algoritmo de cifra de chave simétrica. A figura a seguir ilustra

a encriptação simétrica.

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

Cavalo de troia, trojan ou trojan-horse, é um programa que, além de executar as funções

para as quais foi aparentemente projetado, também executa outras funções, normalmente

maliciosas, e sem o conhecimento do usuário. São tipos de trojan, EXCETO:

Provas

Questão presente nas seguintes provas

O TLS é um protocolo desenvolvido para proteger comunicações. Considere que o processo que dá início a uma sessão, conhecido como Handshake TLS, utiliza chave pública e chave privada para compartilhar, entre o cliente e o servidor, uma chave que será utilizada na sessão. Baseado nisso, identifique a opção que contém o tipo de criptografia usada na sessão estabelecida, após o Handshake:

Provas

Questão presente nas seguintes provas

3042893

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Pref. Belo Horizonte-MG

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Pref. Belo Horizonte-MG

Diretrizes para o processo de gestão de riscos de segurança da

informação são estabelecidas pela Norma NBR ISO/IEC

27005:2019.

De acordo com esta norma, assinale a afirmativa correta.

De acordo com esta norma, assinale a afirmativa correta.

Provas

Questão presente nas seguintes provas

3042892

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Pref. Belo Horizonte-MG

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Pref. Belo Horizonte-MG

A Norma NBR ISO/IEC 27001:2013 descreve requisitos para

implementar um sistema de gestão de segurança da informação.

De acordo com esta norma, a organização deve

De acordo com esta norma, a organização deve

Provas

Questão presente nas seguintes provas

3034560

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Provas:

Na internet, o golpe caracterizado pela ação de um golpista tentando induzir uma

pessoa a fornecer informações confidenciais ou a realizar um pagamento adiantado, com a promessa

de futuramente receber algum tipo de benefício, é conhecido como:

Provas

Questão presente nas seguintes provas

3030743

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Uma empresa de comunicações trabalha com mensagens

com criptografia simétrica. Um exemplo de algoritmo para esse

tipo de criptografia é:

Provas

Questão presente nas seguintes provas

Trata-se de um tipo de vírus de computador que

tem por objetivo a mudança das principais

configurações do navegador. Quando ele se

instala, o mesmo modifica a homepage e as formas

de busca. Apresentam anúncios em páginas

legítimas, porém, quando estes são acionados, há

o redirecionamento do usuário para sites

maliciosos que podem apresentar exploits e outras

páginas fraudulentas. Este é um tipo conhecido

por ______.

Assinale a alternativa que preencha corretamente a lacuna.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container