Foram encontradas 16.968 questões.

- GestãoGestão de Ativos de Informação

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

Coluna 1 1. Ativo primário. 2. Ativo de suporte.

Coluna 2 ( ) Processos de negócio. ( ) Estrutura organizacional. ( ) Informações. ( ) Hardware e software. ( ) Recursos humanos.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

No que diz respeito aos conceitos de redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais recente, e aos procedimentos de backup, julgue o item.

O backup permite ao usuário a possibilidade de recuperação de seus arquivos em situações inesperadas, como, por exemplo, uma infecção por códigos maliciosos.

Provas

No que diz respeito aos conceitos de redes de computadores, ao programa de navegação Mozilla Firefox, em sua versão mais recente, e aos procedimentos de backup, julgue o item.

O tempo de retenção dos backups é fixo e padronizado, independentemente do tipo de arquivo envolvido. Para os usuários comuns, esse tempo é de três meses, ao passo que, para empresas/instituições, o tempo é de um ano.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: AGER-MT

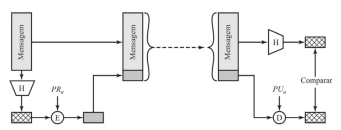

No cenário hipotético a seguir, em que as letras H, E e D designam, respectivamente, hash, emissor e destinatário, deseja-se usar criptografia com o objetivo de criar uma assinatura digital do emissor, de modo que o destinatário tenha certeza de que a mensagem foi assinada pelo emissor.

A partir das informações precedentes, assinale a opção correta.

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasForça Bruta

• o ataque ocorre “pelo envio de grande quantidade de requisições para um serviço, consumindo osrecursos necessários ao seu funcionamento (processamento, número de conexões simultâneas,memória e espaço em disco, por exemplo) e impedindo que as requisições dos demais usuáriossejam atendidas”. • o ataque “consiste em adivinhar, por tentativa e erro, um nome de usuário e senha e, assim,executar processos e acessar sites, computadores e serviços em nome e com os mesmosprivilégios deste usuário”. • “é uma técnica que consiste em efetuar buscas minuciosas em redes, com o objetivo de identificarcomputadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizadose programas instalados”.

Provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Segurança LógicaSIEM: Security Information and Event Management

Provas

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: FAUEL

Orgão: Pref. Piên-PR

Provas

Com relação aos conceitos de redes de computadores, aos conceitos de organização e de gerenciamento de pastas e aos aplicativos para a segurança da informação, julgue o item.

A única técnica utilizada pelos programas antivírus para detectar um malware é a varredura de arquivos.

Provas

Caderno Container