Foram encontradas 16.966 questões.

Disciplina: TI - Segurança da Informação

Banca: FAU-UNICENTRO

Orgão: Pref. Coronel Vivida-PR

É um termo frequentemente utilizado em informática para indicar a existência de cópia de um ou mais arquivos guardados em diferentes dispositivos de armazenamento:

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDefacement

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasForça Bruta

Associe os golpes e ataques na internet a seguir às suas respectivas técnicas.

Golpes e ataques

1. Força Bruta (Brute force)

2. Desfiguração de página (Defacement)

3. Negação de serviço (DoS e DDoS)

4. Varredura em redes (Scan)

Técnicas

( ) Exaure e causa indisponibilidades de um serviço, um computador ou uma rede conectada à internet.

( ) Altera o conteúdo da página Web de um site.

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha.

A sequência correta é

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Os problemas de segurança das redes podem ser divididos nas seguintes áreas interligadas:

Provas

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

Analise as afirmativas sobre infraestrutura de chaves públicas e certificação digital a seguir.

I- O padrão X.509 contém as definições para a criação de certificados digitais e seu uso está difundido na internet.

II- Autoridade de certificação é um centro de distribuição de chaves on-line, disponível 24 horas por dia, para fornecer chaves públicas por demanda.

III- Certificados vinculam uma chave pública a um protagonista ou a algum atributo. Um certificado pode afirmar: ‘o dono desta chave pública tem mais de 18 anos’.

IV- A criptografia de chave pública possibilita a comunicação segura entre duas pessoas que compartilham uma chave em comum, além de possibilitar a assinatura de mensagens.

Estão corretas apenas as afirmativas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosDisponibilidade

É uma das metas ou objetivos da segurança da informação a

Provas

Disciplina: TI - Segurança da Informação

Banca: INAZ do Pará

Orgão: SAMAE São Bento Sul-SC

Sistemas de Informação (SI) podem ser definidos como um conjunto de elementos ou componentes inter-relacionados que coleta, armazena, processa e distribue dados e informações com a finalidade de dar suporte às atividades de uma organização (planejamento, direção, execução e controle). No que diz respeito à legislação pertinente à Segurança dos Sistemas de Informação, relacionados à criptografia e assinatura digital, convém que o nível apropriado de proteção seja identificado levando-se em conta

Provas

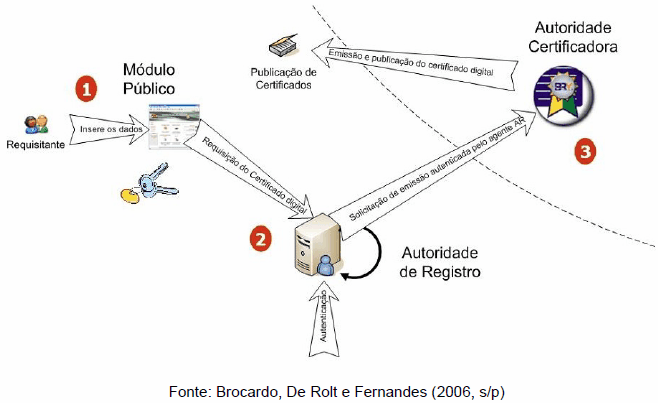

Observe a figura a seguir, que representa uma cadeia na qual estão presentes: políticas de uso, procedimentos, mecanismos de segurança e entidades que seguem diretrizes e normas técnicas determinadas por um comitê gestor. Essa cadeia sustenta todo o processo de certificação digital.

A cadeia representada acima é conhecida como:

Provas

É característica da solução de criptografia simétrica, quando comparada com a criptografia assimétrica,

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosDisponibilidade

- GestãoGestão de RiscosAnálise de Riscos

A família de normas ISO 27000 define os termos associados às técnicas de segurança e aos sistemas de gestão de tecnologia da informação. A respeito dos termos Autenticidade, Ação Preventiva, Análise de Riscos, Disponibilidade e Gerenciamento de Riscos, é INCORRETO afirmar:

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

O gerenciamento de chaves é uma parte importante de qualquer sistema criptográfico. Chaves criptográficas devem ser protegidas contra alterações, perda ou destruição, uma vez que qualquer uma dessas ações pode resultar na impossibilidade de acesso aos dados criptografados. A respeito do gerenciamento de chaves criptográficas, é CORRETO afirmar que

Provas

Caderno Container