Foram encontradas 16.966 questões.

As empresas governamentais, privadas de comércio eletrônico, bancos e outras instituições implementam sistemas seguros para atender a demanda de clientes e usuários. Na modalidade de trabalho com SSL de um banco comercial junto aos seus clientes, o tipo de chave utilizada é a descrita como . Assinale a alternativa que preencha corretamente a lacuna.

Provas

Em segurança da informação, o conjunto de conceitos e técnicas com o propósito de cifrar determinado conteúdo, de forma que somente emissor e receptor possam decifrá-lo por meio de chaves simétricas e assimétricas, é denominado:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado Digital

O certificado digital ICP-Brasil é um documento eletrônico que tem como principal função comprovar a identidade do cidadão ou da empresa em meios eletrônicos, proporcionando uma forma legal e segura de assinar digitalmente documentos e transações realizadas nesses ambientes. Ele é o documento eletrônico que possibilita a troca segura de informações entre duas partes e garante

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

“O armazena a diferença entre as versões correntes e anteriores dos arquivos.”

O trecho acima refere-se a qual tipo de backup?

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

São exemplos de segurança lógica, EXCETO:

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

São características dos cifradores assimétricos:

I - Os dados criptografados podem ter qualquer tamanho.

II - O tamanho das chaves varia de 2048 a 15360 bits.

III - Possui velocidade baixa.

IV - Utilizada para criptografar grandes quantidades de dados.

Estão corretas:

Provas

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Barra São Francisco-ES

De acordo com o tipo de chave utilizada, os algoritmos de criptografia se dividem em dois grandes grupos: algoritmos simétricos e algoritmos assimétricos. Nos algoritmos simétricos, a mesma chave k é usada para cifrar e decifrar a informação. Temos como exemplo de cifrador simétrico simples o AES, que:

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

Analise as afirmativas.

I.Reconhecimento de voz é um exemplo de autentificação biométrico.

II.O reconhecimento de voz é um dos sistemas menos invasivos e a forma mais natural de uso é o sistema de reconhecimento de fala para autentificação biométrica.

III.Um sistema de autentificação biométrico consiste no reconhecimento de assinaturas. Existem dois métodos de identificação: um método examina à assinatura já escrita, comparando-a, como uma imagem, com um modelo armazenado.

Estão corretas as afirmativas.

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

Sobre o conceito de firewall, marque à alternativa INCORRETA.

Provas

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

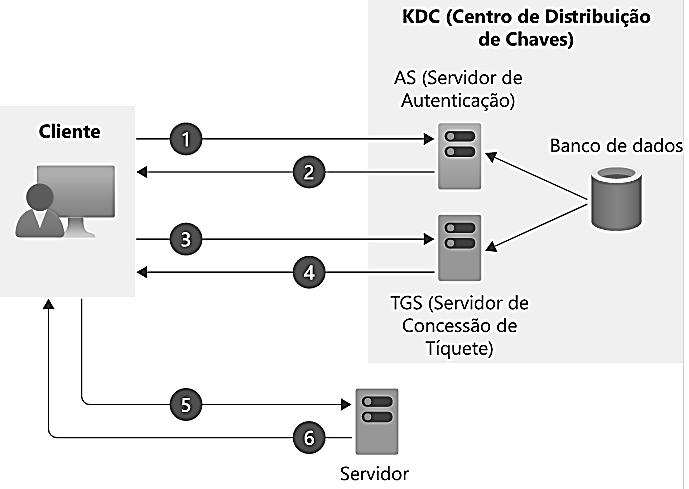

Observe a figura:

Fonte: https://docs.microsoft.com/pt-br/learn/modules/network-fundamentals-2/3-authentication-authorization

A partir da análise da figura é correto afirmar, EXCETO:

Provas

Caderno Container