Foram encontradas 16.966 questões.

Disciplina: TI - Segurança da Informação

Banca: LJ Assessoria

Orgão: Pref. Buriticupu-MA

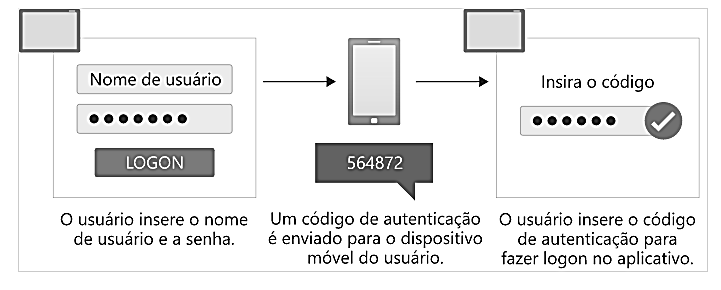

Considere a seguinte figura sobre o processo de Autenticação de Dois Fatores e analise as afirmativas.

Fonte: https://docs.microsoft.com/pt-br/learn/modules/network-fundamentals-2/3-authentication-authorization

I.A autenticação de dois fatores é um mecanismo que permite que os usuários verifiquem uma tentativa de autenticação.

II.Na autenticação de dois fatores, o usuário precisa fornecer um código único enviado ao seu dispositivo como uma confirmação de autenticação.

III.Como exemplo de autenticação de dois fatores, um usuário pode receber um código por meio de uma mensagem de texto ou um código gerado por meio de um aplicativo em seu telefone, como o Microsoft Authenticator.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Provas

De acordo com esta norma, é recomendado que a organização

Provas

Esse tipo de ataque cibernético que inunda servidores da Web com solicitações que impedem a conexão de seus usuários regulares é denominado

Provas

De acordo com essa norma, convém que

Provas

Um analista de segurança da informação realiza uma varredura de vulnerabilidades de rotina e descobre que a porta 443 (HTTPS) de um servidor web está aberta para a Internet. O servidor está dentro da DMZ, protegido pelo sistema de firewall e o tráfego da rede está encriptado. Mesmo assim, conteúdo malicioso ainda pode ser enviado para a porta 443 do servidor por meio de requisições HTTP manipuladas por um software cliente qualquer. Qual medida de proteção adicional pode ser implementada no sistema de firewall que compõe a DMZ para proteger a aplicação na porta 443 do servidor web contra os ataques específicos ao protocolo HTTP e as vulnerabilidades de aplicações web?

Provas

O princípio de segurança em camadas dispõe que a proteção de um ativo de valor, seja ele um dado sensível ou um sistema crítico, deve ser feita por uma coleção de mecanismos de segurança complementares, de modo que existam diversas barreiras de proteção difíceis de serem superadas por um invasor, ao mesmo tempo em que são fáceis e amigáveis para o usuário legítimo. Nesse contexto, mecanismos de autenticação e autorização são controles de segurança complementares empregados quando um sistema de computação permite o acesso autorizado de um usuário legitimamente autenticado, mas sem oferecer informação desnecessária para um invasor durante uma tentativa de ataque contra o mecanismo de autenticação. Assinale a alternativa correta quanto ao processo de login em um sistema utilizando-se username e senha.

Provas

Existem diversas maneiras de um sistema de computação autenticar a identidade de um usuário. Cada uma dessas maneiras é chamada de fator de autenticação. Os fatores de autenticação podem até ser combinados em conjunto com mais de um fator, resultando em uma Autenticação Multifator (MFA). Qual alternativa contém um exemplo de autenticação com dois fatores (2FA)?

Provas

Durante a análise dos logs de um servidor web, verificou-se que ao longo de vários dias o servidor recebeu uma quantidade grande, porém dispersa no tempo, de requisições HTTP contendo comandos do sistema operacional Linux embutidos em trechos de código escritos nas linguagens HTML e Javascript. Os comandos tinham o objetivo de percorrer a árvore de diretórios do servidor e descobrir sua estrutura e seu conteúdo. Dessa forma, qual tipo de ataque foi detectado pela análise dos arquivos de log do servidor?

Provas

Controles de segurança podem ser classificados em físicos e lógicos. Os controles físicos são aqueles com sensoriamento ou atuação direta no mundo físico dos objetos materiais, das máquinas e das pessoas. Já os controles lógicos são aqueles que funcionam em ambientes digitais e afetam o modo como as pessoas interagem de maneira segura com os sistemas de computação. Assinale a alternativa que contém apenas controles de segurança lógicos.

Provas

Caderno Container