Foram encontradas 16.913 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

A respeito de conceitos fundamentais e mecanismos de segurança da informação, julgue o item a seguir.

A troca de informações entre autoridades certificadoras para o estabelecimento de certificados digitais validados mutuamente entre elas é denominada inicialização de chaves.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

A respeito de conceitos fundamentais e mecanismos de segurança da informação, julgue o item a seguir.

Para arquivos criptografados com algoritmos que utilizam chaves de até 256 bits, é viável realizar ataques de força bruta no espaço de chaves, com real possibilidade de sucesso em tempo aceitável.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

A respeito de conceitos fundamentais e mecanismos de segurança da informação, julgue o item a seguir.

Nas listas de controle de acesso (ACL), as autorizações para acesso a determinado objeto podem ser especificadas para indivíduos, grupos ou funções na organização e definem, inclusive, os níveis de operação dessas autorizações.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

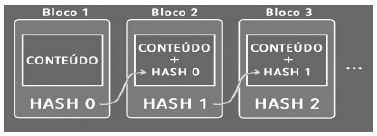

Julgue o item a seguir, relativos a blockchain e smart contracts.

Uma característica de blockchain é o fato de que seus registros de dados são mantidos em um banco de dados distribuído e são protegidos contra adulteração e revisão até mesmo dos operadores dos nós do armazenamento de dados.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Julgue o item a seguir, relativos a blockchain e smart contracts.

De acordo com a seguinte figura, blockchain corresponde a uma lista ordenada de blocos em que cada bloco em um blockchain é encadeado ao bloco anterior, de maneira a conter um hash da representação do bloco anterior, e, assim, as transações históricas no blockchain não podem ser excluídas ou alteradas sem se invalidar a cadeia de hashes.

Provas

A segurança das redes de computadores é realizada por meio de diversas camadas de políticas e controles que são implementadas com o intuito de detectar, mitigar e prevenir ataques e ameaças ao ambiente computacional. Com relação às ameaças às redes de computadores e aos recursos de segurança que podem ser implementados, julgue o item.

Os sistemas de detecção de intrusão (IDS) possuem a capacidade de detectar e bloquear tráfegos maliciosos, entretanto costumam gerar falsos positivos.

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

No que concerne às políticas de backup e restore, julgue o item.

Os três tipos mais comuns de backup são o completo, o incremental e o diferencial. Uma das vantagens de se usar uma estratégia de backup com o backup diferencial é que, para realizar a recuperação completa dos arquivos, são necessários apenas o último backup completo e o último backup diferencial.

Provas

No que concerne às políticas de backup e restore, julgue o item.

A deduplicação é um recurso útil na realização de backups, uma vez que possibilita uma redução significativa do volume de dados armazenado, consequentemente reduzindo custos de armazenamento.

Provas

No que concerne às políticas de backup e restore, julgue o item.

Quanto às tecnologias empregadas no armazenamento do backup de arquivos, as fitas DAT e LTO possuem a vantagem do fácil armazenamento e podem ser arquivadas por longos períodos.

Provas

A segurança das redes de computadores é realizada por meio de diversas camadas de políticas e controles que são implementadas com o intuito de detectar, mitigar e prevenir ataques e ameaças ao ambiente computacional. Com relação às ameaças às redes de computadores e aos recursos de segurança que podem ser implementados, julgue o item.

Um vírus é capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo nos computadores acessíveis.

Provas

Caderno Container