Foram encontradas 16.913 questões.

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: EEAr

Um administrador de rede relatou que o servidor web está recebendo um número excessivo de solicitações simultamente. Assinale a alternativa que apresenta o ataque cibernético correspondente.

Provas

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: EEAr

Um administrador de rede encontrou um dicionário de dados em uma estação de trabalho. Qual ataque cibernético pode utilizar de tal ferramenta para realizar adivinhações de credenciais de acesso, por meio de tentativa e erro?

Provas

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: EEAr

Considerando o contexto de Tecnologia da Informação, assinale a alternativa que contém o termo que completa corretamente a lacuna. Uma mensagem com conteúdo inverídico ou preocupante, que tenha sido enviada supostamente por autores ou instituições de confiança, pode ser denominada boato ou _________.

Provas

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: EEAr

Assinale a alternativa que descreve o termo malvertising.

Provas

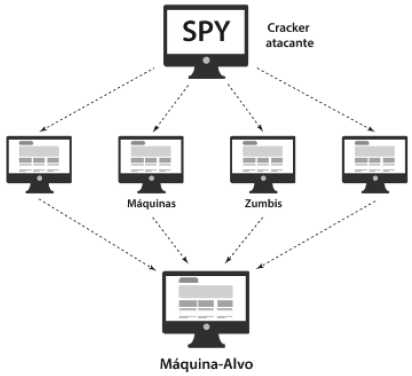

A imagem a seguir é um exemplo simples na qual um cracker faz um ataque DDoS em três etapas.

Fonte: MELO, Sandro. Exploração de Vulnerabilidades em Redes TCP/IP -

Revisada e Ampliada. 3.ed. Rio de Janeiro: Alta Books, 2017. p. 245

Os zumbis são personagens que atuam no processo que roda no agente responsável por receber e executar os comandos enviados pelo cliente. Geralmente ficam bem escondidos.

Em um ataque DDoS com essas características, o que acontece na segunda etapa do ataque?

Provas

Em relação aos algoritmos de criptografia simétrica e assimétrica, analise as assertivas abaixo:

I. A criptografia simétrica faz uso da mesma chave para cifrar e decifrar a mensagem, denominada de chave primária. Uma chave secundária, derivada da chave primária, pode ser usada de salvaguarda, para decifrar mensagens que tenham sua chave primária perdida.

II. Na criptografia assimétrica, uma chave é usada para cifrar a mensagem e outra chave é usada para decifrá-la, as quais são denominadas, respectivamente, de chave privada e chave pública.

III. Os algoritmos DES, AES e Blowfish são todos algoritmos de criptografia simétrica.

IV. Os algoritmos RSA, ElGamal e Twofish são todos algoritmos de criptografia assimétrica.

Quais estão corretas?

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: CIAAR

A identificação, a valoração e a avaliação do impacto dos ativos estão no projeto de revisão ABNT NBR ISO/ IEC 27005. Nesse informativo é dito que, para estabelecer o valor de seus ativos, uma organização precisa identificá-los num nível de detalhamento adequado.

Dos ativos a seguir, qual é do tipo primário?

Provas

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Pode-se fazer backup de maneira amadora ou profissional. Arrastar os arquivos que se desejar salvaguardar para dentro da unidade externa onde eles serão gravados de forma manual, é a forma amadora.

Quanto à forma profissional de softwares específicos no mercado, é correto afirmar que a sequência que contém três modalidades distintas de backup está indicada em

Provas

- CriptografiaCriptografia de HashMD5

- CriptografiaCriptografia de HashSHA

- CriptografiaCriptografia de HashResistência e Tratamento à Colisão

A verificação de integridade é uma das aplicações dos algoritmos criptográficos de resumo (hash). São exemplos desses algoritmos: MD2, MD5 e SHA-1. Uma importante propriedade desse tipo de algoritmo é a resistência à colisão. Em fevereiro de 2017, 20 anos após a introdução do algoritmo SHA-1, um grupo de pesquisadores anunciou a primeira técnica prática para gerar colisões no SHA-1. Em algoritmos criptográficos de resumo (hash), uma colisão ocorre quando:

Provas

Caderno Container