Foram encontradas 16.882 questões.

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

Provas

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- CriptografiaConceitos e Fundamentos de Criptografia

Provas

Disciplina: TI - Segurança da Informação

Banca: DIRENS Aeronáutica

Orgão: EEAr

- Conceitos BásicosPrincípiosConfidencialidade

- AAA: Autenticação, Autorização e Auditoria

- Controle de AcessoControle de Acesso Lógico

- CriptografiaConceitos e Fundamentos de Criptografia

Provas

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupProcedimentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

Provas

Analise as afirmativas abaixo sobre o padrão de segurança da informação ISO 27001.

1. A classificação da informação prescrita pela ISO 27001 é composta das classificações: confidencial; uso interno; e pública.

2. A ISO 27001 especifica os requerimentos para estabelecer, implementar, manter e continuadamente melhorar as práticas de processos de segurança da informação em uma organização.

3. A versão da ISO 27001:2005 sofreu uma atualização em 2013 (ISO 27001:2013) que incorpora refinamentos como, por exemplo, controles de restrições à instalação de software e ambiente de desenvolvimento seguro.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

A questão baseia-se na Figura 2 abaixo, que foi obtida a partir do site do Ministério

Público do Estado do Pará (MPEP), no seguinte endereço: <<http://www.mppa.mp.br/index.php?action=Menu.interna&id=5414&class=N>>

No dia 17 de junho de 2015, o Ministério Público do Estado do Pará (MPEP) flagrou a queima de documentos da Secretaria Municipal de Saúde, de determinada cidade do Estado do Pará (PA), após receber denúncias da população. Essa Secretaria de Saúde era alvo de investigações de irregularidades pelo MPEP, devido a supostas fraudes em licitações, folhas de pagamento e plantões médicos. Para efeito dessa questão, considere as seguintes informações: (1) esses documentos foram incinerados indevidamente; (2) eles deveriam ter sido mantidos arquivados pela Secretaria de Saúde, à disposição das autoridades competentes e do público em geral; (3) tais documentos não eram classificados e não tinham nenhuma restrição de acesso. Nesse caso, foram violados os seguintes princípios básicos da segurança da informação:

I. Integridade.

II. Disponibilidade.

III. Confidencialidade.

Quais estão corretas?

Provas

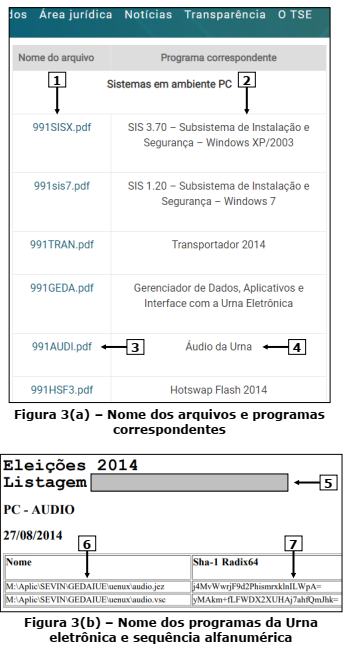

A questão baseia-se nas Figuras 3(a) e 3(b) abaixo, obtidas a partir do site do Tribunal

Superior Eleitoral (TSE), no endereço eletrônico <

Provas

- Certificado DigitalArmazenamento de Chaves

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalTipos de Certificados Digitais

Os certificados digitais ocuparam um espaço de destaque na segurança da informação. Contendo atualmente diversos tipos para funções como: Assinatura digital, Sigilo/Confidencialidade, Carimbo do tempo. Qual tipo para garantir a assinatura digital pode ser armazenado em um smartphone?

Provas

Disciplina: TI - Segurança da Informação

Banca: Planexcon

Orgão: Pref. Itapirapuã Paulista-SP

E um tipo de co digo malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário. O pagamento do resgate geralmente e feito via bitcoins. Trata-se de:

Provas

Disciplina: TI - Segurança da Informação

Banca: Planexcon

Orgão: Pref. Itapirapuã Paulista-SP

http://optidados.com.br/tipos-de-backups-para-sua-otica/

De acordo com a Cartilha Cert (2017) para evitar perder os dados do computador e preciso manter os equipamentos seguros e adotar uma postura preventiva, o que inclui, entre outras coisas, fazer co pias de segurança dos arquivos, ou seja, realizar backups. Acerca desse assunto, as assertivas abaixo esta o em consonância com ele, a exceção de uma delas. Assinale-a:

Provas

Caderno Container