Foram encontradas 16.887 questões.

1680792

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IMAIS

Orgão: Câm. Sumaré-SP

Disciplina: TI - Segurança da Informação

Banca: IMAIS

Orgão: Câm. Sumaré-SP

Provas:

Com o avanço da tecnologia em diversos campos da sociedade, também foram desenvolvidos uma infinidade de vírus que atrapalham a vida de muitos usuários. Um deles é caracterizado pela alta capacidade de se replicar em uma rede de computadores e criar cópias adicionais de si mesmo dentro das máquinas em que estão armazenados, dificultando sua remoção completa.

Apesar de ser distribuído por meio de técnicas tradicionais, como mensagens de spam e sites falsos, esse tipo de vírus ganhou força explorando falhas de sistemas operacionais (especialmente no Windows XP) que permitiam a execução automática de softwares, por meio do autorun de pen drives. Trata-se do vírus

Provas

Questão presente nas seguintes provas

Conforme a cartilha de backup do cert.br, Ransomware é um

Provas

Questão presente nas seguintes provas

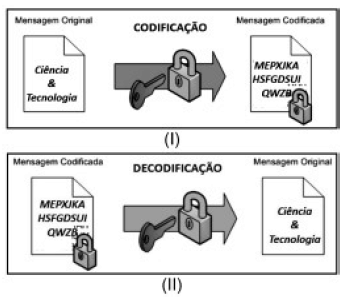

Observe as figuras (I) e (II) abaixo, que representam um esquema de criptografia.

Nesse processo, tanto na codificação com o na decodificação, uma mesma chave é utilizada no processo. O esquema caracteriza um tipo de criptografia, conhecido como chave:

Provas

Questão presente nas seguintes provas

No que diz respeito aos métodos criptográficos, analise o esquema exemplificado a seguir, que descreve uma situação na qual João e Maria querem se comunicar de maneira sigilosa. Eles realizam os seguintes procedimentos:

I. João codifica uma mensagem utilizando a chave pública de Maria, que está disponível para o uso de qualquer pessoa.

II. Depois de criptografada, João envia a mensagem para Maria, através da Internet.

III. Maria recebe e decodifica a mensagem, utilizando sua chave privada, que é apenas de seu conhecimento.

IV. Se Maria quiser responder a mensagem, deverá realizar o mesmo procedimento, mas utilizando a chave pública de João.

O esquema descrito é denominado como de chave pública, mais comumente conhecido como de chave:

Provas

Questão presente nas seguintes provas

É importante proteger os equipamentos para se evitar ataques, invasões e perdas de dados.

São pontos essenciais para a proteção dos equipamentos conforme o cert.br, exceto:

Provas

Questão presente nas seguintes provas

O que é Tecnologia da Informação?

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

- Certificado DigitalIdentidade Digital

Sobre a utilização de certificado digital, é possível afirmar que:

I – Funciona como identidade virtual que permite identificação inequívoca do autor da mensagem ou transação feita por meios eletrônicos.

II – Permite aplicações no comércio eletrônico, assinatura de contratos digitais e operações bancárias virtuais.

III – Pode ser aplicado somente a empresas de comércio eletrônico.

Provas

Questão presente nas seguintes provas

1620280

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: UEPB

Orgão: Câm. Campina Grande-PB

Disciplina: TI - Segurança da Informação

Banca: UEPB

Orgão: Câm. Campina Grande-PB

Sobre cyber segurança, uma das principais diferenças entre encriptação e hashing é: Encriptação

Provas

Questão presente nas seguintes provas

1619319

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: ACEP

Orgão: Pref. Aracati-CE

Disciplina: TI - Segurança da Informação

Banca: ACEP

Orgão: Pref. Aracati-CE

Provas:

Com a popularização da Internet e o surgimento do comércio eletrônico, o controle de softwares maliciosos (ou malwares) se tornou estratégico. Um exemplo clássico dos primeiros malwares da Internet é o “ILOVEYOU”, que chegava aos usuários através de um e-mail com o assunto “ILoveYou” e continha um anexo chamado “LOVE-LETTER-FORYOU. txt.vbs”. Ao abrir o arquivo, o script VB contido reproduzia o código do malware em diversos arquivos da máquina do usuário e, automaticamente, enviava mensagens para todos os contatos do usuário com o mesmo teor, garantindo a sua “reprodução”. Dadas estas características, o malware “ILOVEYOU” pode ser classificado como:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Em Segurança da Informação, existe uma propriedade que garante que somente pessoas autorizadas podem acessá-Ias, ou seja, o acesso às informações deve ser limitado. Trata-se da propriedade da:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container