Foram encontradas 16.848 questões.

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Câm. Porto Velho-RO

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Incremental

O backup é vital para a preservação dos dados. Com o objetivo de ganhar eficiência foi criada uma técnica grava apenas as alterações ocorridas desde o último backup e assim sucessivamente.

A esse tipo de backup dá-se o nome de :

Provas

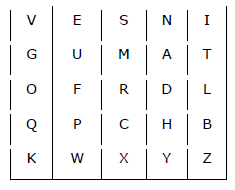

O algoritmo de cifragem é simples. Começa dividindo o texto de entrada em pares de letras (dígrafos). Se o comprimento é ímpar, ade-se um Z à última letra. Em seguida, para cada dígrafo,

(1) se ambas as letras estão na mesma coluna da tabela-chave, troque-as pela letra imediatamente abaixo de cada uma (ou no topo, se a letra estiver na última linha); (2) se ambas estão na mesma linha, substitua-as pela letra imediatamente à direta de cada uma (ou na extrema esquerda, caso a letra esteja na última coluna); (3) senão, troque o dígrafo pelas duas letras da tabela que estão nos cantos opostos no retângulo formado pelo par de dígrafo.

Sabendo que o algoritmo de deciframento consiste somente em efetuar o mesmo processo ao reverso, o texto de entrada que deu origem ao texto cifrado “UMMDHD” a partir da tabela-chave acima é:

Provas

- GestãoGestão de Continuidade de NegóciosISO 15999: Gestão de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosSGCN: Sistema de Gestão de Continuidade de Negócios

- GestãoSGSIISO 27001

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaVulnerabilidade

- GestãoGestão de Incidentes de Segurança

- GestãoPolíticas de Segurança de Informação

Provas

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

No que diz respeito ao método de criptografia de redes sem fio WPA2 (Wi-fi Protected Access II), considere as seguintes afirmações.

I. Existem duas versões do protocolo: WPA2- Personal e WPA2-Enterprise.

II. As chaves de criptografia do TKIP são constantemente mudadas sem a necessidade de intervenção humana.

III. A combinação do WPA2 com o algoritmo de criptografia EARLE garante a confidencialidade, a autenticidade e a integridade da rede.

É correto o que se afirma em

Provas

( ) Ainda que sejam genéricos, os requisitos da norma não são aplicáveis a pequenas e médias empresas que são regulamentadas pela norma NBR ISO/IEC 27002. ( ) Uma vez implementado numa organização, um SGSI deve ser sempre monitorado e melhorado a partir de medições contínuas. ( ) A norma é baseada no modelo AnalyzePlan-Act-Check (APAC), que define os passos a serem seguidos na análise dos processos atuais até a implementação e acompanhamento dos novos serviços. ( ) A implementação de um SGSI independe da estrutura ou dos objetivos da empresa, devendo esta atender a todos os requisitos de segurança de recursos humanos e gerenciamento de riscos definidos pela norma.

Está correta, de cima para baixo, a seguinte sequência:

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresWorms

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupComparativo entre Tipos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- CriptografiaConceitos e Fundamentos de Criptografia

A criptografia é baseada nas dificuldades em resolver problemas difíceis.

A definição correta de criptografia é

Provas

Caderno Container