Foram encontradas 24.163 questões.

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: MPE-PI

Julgue o item a seguir, acerca de sistemas operacionais.

Uma das causas de deadlocks em sistemas operacionais é a disputa por recursos do sistema que podem ser usados apenas por um processo de cada vez.

Provas

Em seu diretório home no Linux, Simão tem os seguintes arquivos e subdiretórios.

/home/simao/teste.txt /home/simao/agosto/lista.sh /home/simao/julho

O subdiretório julho não tem arquivos e(ou) subdiretórios. Nessa situação, caso Simão execute o comando rm –Rf /home/ a partir de /tmp, os arquivos teste.txt e lista.sh serão deletados, mas os subdiretórios dentro de /home/simao/ serão preservados.

Provas

- Gerenciamento de MemóriaIntrodução ao Gerenciamento de Memória

- Gerenciamento de MemóriaFragmentação de Memória (Interna e Externa)

A gerência de memória de um sistema operacional, dentre outras funções, define a política que será utilizada para escolher a região da memória que um processo ocupará ao ser carregado para execução.

O processo de alocação e liberação das regiões da memória, dependendo da política escolhida, pode ocasionar situações em que pequenas regiões livres nos espaços entre regiões alocadas a outros processos se tornem difíceis de ser utilizadas, pois seu tamanho não comporta facilmente outros processos, configurando um fenômeno conhecido como

Provas

Provas

A política de escalonamento de processos de um sistema operacional é uma das partes que mais pode influenciar no seu desempenho.

A estratégia que associa, a cada processo, um valor baseado no tempo em que ele deverá ocupar a CPU e escolhe o de menor valor para a execução é denominada

Provas

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- LinuxMemória no Linux

- WindowsGerenciamento de Memória no Windows

Na implementação da memória virtual em sistemas operacionais, é necessário definir, dentre outros elementos, a política de substituição de páginas. Esses algoritmos escolhem qual página deverá deixar a memória real (chamada página vítima) e voltar ao meio secundário de armazenamento, a fim de ceder espaço à outra página requisitada pelo processador e atender à requisição de falha de página. Uma das formas de implementação desses mecanismos de substituição de páginas prevê a utilização de bits auxiliares associados às páginas.

Nesse contexto, qual a função do bit de sujeira (dirty bit)?

Provas

Sobre esses métodos, tem-se que

Provas

- LinuxManipulação de Arquivos e Pastas (Shell)ls

- LinuxManipulação de Arquivos e Pastas (Shell)mkdir (Linux)

- LinuxRedes no LinuxFerramentas de Rede (Linux)ifconfig

Provas

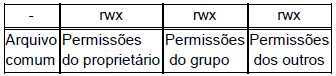

I. O comando adduser ao criar um usuário também cria seu diretório /home, entretanto esses diretórios home possuem nível de permissão 755, permitindo assim que quaisquer outros usuários possam ver o conteúdo de outros diretórios home. II. As permissões de arquivos e diretórios dos usuários possuem atributos descritos conforme estrutura apresentada a seguir:

III. Os usuários são identificados dentro do sistema por um UID (User Identifier), no qual o usuário root possui UID 1. O comando # id mostra qual o UID do usuário logado no sistema.

Está CORRETO apenas o que se afirma em:

Provas

- VirtualizaçãoMonitor de Máquina Virtual (Hypervisor)

- VirtualizaçãoParavirtualização

- VirtualizaçãoTipos de Hypervisor

- VirtualizaçãoVMware

- VirtualizaçãoVirtualização Total (Completa)

- VirtualizaçãoXen/XenServer

Está CORRETO apenas o que se afirma em:

Provas

Caderno Container