Foram encontradas 801 questões.

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de bloco, os dados a serem cifrados são segmentados em blocos de tamanho predeterminado, que são processados, um a um, pelo algoritmo criptográfico. Cada bloco é processado repetidas vezes por um mesmo algoritmo. A segurança do algoritmo está no número de vezes (estágios) que um bloco é processado, já que a chave criptográfica é idêntica em todos os estágios.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de fluxo, a chave criptográfica é usada para gerar uma seqüência pseudo-aleatória de período longo. Assim, os dados são cifrados seqüencialmente (em fluxo), chaveados pelos elementos da seqüência gerada. A segurança do algoritmo reside, portanto, no processo de geração da seqüência.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em transmissões de grandes volumes de dados confidenciais entre dois usuários de uma rede de comunicação, o uso de criptografia assimétrica é computacionalmente ineficiente, quando comparado ao uso de criptografia simétrica. Assim, é comum utilizar-se criptografia assimétrica apenas para gerenciamento de chaves de sessão, que são usadas como segredo criptográfico em comunicações cuja confidencialidade é protegida com criptografia simétrica.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Algoritmos criptográficos podem ser usualmente classificados em simétricos ou assimétricos. No primeiro caso, o segredo (chave) criptográfico é o mesmo na cifração e na decifração, enquanto no segundo caso, o algoritmo de decifração utiliza uma chave criptográfica matematicamente diferente da chave criptográfica utilizada na cifração.

Provas

Provas

Provas

Provas

Provas

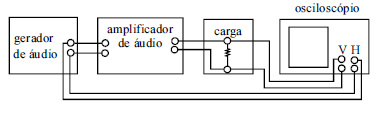

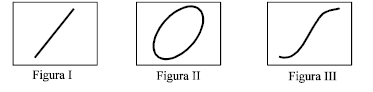

O diagrama de blocos acima mostra um esquema que pode ser usado para avaliar um amplificador de áudio quanto à distorção, com base nos padrões de Lissajous formados na tela de um osciloscópio. Julgue o item que se segue, relativo a esse esquema de medida, sabendo que o amplificador sob teste é excitado por um tom cossenoidal.

As figuras I, II e III abaixo mostram três tipos de padrões de Lissajous que podem ocorrer na tela do osciloscópio e cujos significados são: I — o amplificador não distorceu o tom cossenoidal de teste e não alterou sua fase; II — o amplificador causou distorção não-linear no sinal senoidal de teste; e III — o amplificador produziu uma distorção de fase no sinal de teste.

Provas

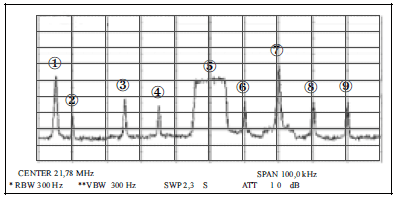

A figura acima mostra a tela de um analisador de espectro em que é visualizada uma faixa de radiofreqüência com largura de 100 kHz e cuja freqüência central é 21,78 MHz. Nove sinais, conforme indicado na figura, estão presentes nessa faixa de freqüência. A unidade da escala vertical é dBm, sendo que o nível de referência (linha horizontal superior do retículo) é 10 dBm e cada divisão corresponde a uma variação de 10 dB. A largura da banda de resolução utilizada é de 300 Hz. Com base nessas informações e na figura acima, julgue os itens que se seguem.

Provas

Caderno Container