Foram encontradas 801 questões.

- Eletrônica DigitalCircuitos LógicosCircuitos Combinatórios

- Eletrônica DigitalConceitos BásicosÁlgebra Booleana

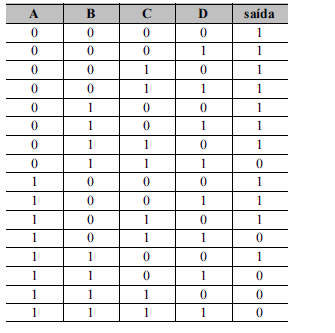

Solicitou-se a um engenheiro que elaborasse um circuito lógico com quatro entradas — A, B, C e D — e uma saída — saída —, que detectasse quando a quantidade de bits 1 apresentados em sua entrada fosse menor ou igual a dois. O engenheiro, então, elaborou, para esse circuito, a tabela-verdade mostrada acima.

Com relação a essa tabela e a possíveis realizações físicas da mesma, julgue os itens seguintes.

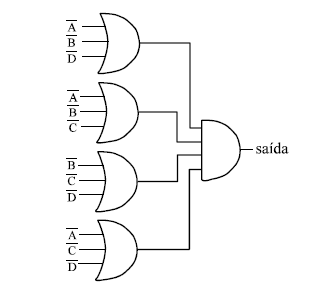

O circuito a seguir é capaz de realizar a expressão booleana mínima, na forma produto de somas, para a saída desejada.

Provas

Para que um sistema de informações possa ser efetivamente utilizado e atenda às necessidades de informação de seus clientes, é imprescindível, em fase de planejamento, a perfeita compreensão do ambiente de emprego desse sistema e de seus requisitos de operação. Acerca da análise de requisitos e das atividades correlatas de planejamento de sistemas de informação, julgue os itens a seguir.

Os custos relativos a dispositivos de armazenamento da informação apresentam uma curva decrescente por unidade de informação.

Provas

Provas

Provas

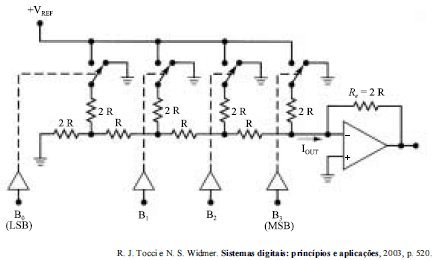

Com relação ao circuito acima, julgue os itens subseqüentes, considerando que todos os componentes do circuito são ideais.

O potencial elétrico de um dos terminais do resistor Re é igual ao potencial do terra.

Provas

Provas

Provas

Provas

Provas

o comprimento de onda.

o comprimento de onda.Provas

Caderno Container