Foram encontradas 150 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

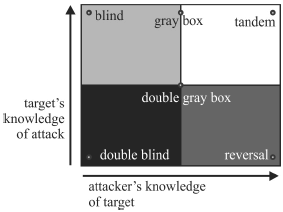

Com o objetivo de direcionar testes de penetração a ser executados em uma organização, um analista deve considerar os seguintes requisitos.

I Devem ser realizados ataques sem que o testador tenha conhecimento prévio acerca da infraestrutura e(ou) aplicação.

II Devem ser enviadas ao testador informações parciais e(ou) limitadas sobre os detalhes internos do programa de um sistema, simulando, por exemplo, um ataque de hacker externo.

Tendo como referência a situação hipotética apresentada, julgue o item que se segue.

O requisito II é uma descrição do teste de penetração do tipo white-box, que é normalmente considerado uma simulação de ataque por fonte interna e(ou) usuário privilegiado.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasForça Bruta

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

Com relação a botnets e phishing, julgue os itens a seguir.

A atual geração de dispositivos IOT (Internet das coisas) não foi concebida com foco em segurança do software, o que os torna candidatos prováveis a integrar gigantescas botnets que, entre outras atividades rentáveis, podem ser usadas para acelerar quebras de senhas para invadir contas online, minerar bitcoins e realizar ataques de negação de serviço sob encomenda.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- Segurança LógicaSegurança na Internet

Com relação a botnets e phishing, julgue os itens a seguir.

Um dos motivos para o deslocamento das ocorrências de phishing para as redes sociais é a usabilidade dessas redes como canais de comunicação legítimos e familiares aos usuários, o que torna mais difícil distinguir mensagens de phishing de mensagens genuínas.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasMalwaresExploits

- Ataques e Golpes e AmeaçasMalwaresRansomware

A respeito de artefatos maliciosos, julgue o item que se segue.

O instalador do ransomware WannaCry executa dois componentes: o primeiro usa o exploit EternalBlue para explorar uma vulnerabilidade do RDP (remote desktop protocol) do Windows e propagar o malware; o segundo é um componente de criptografia.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

A respeito de artefatos maliciosos, julgue o item que se segue.

O spyware Flame, também conhecido por sKyWIper, foi descrito como um dos mais complexos códigos maliciosos já descobertos, sendo a ele atribuída a capacidade de coletar informações da máquina infectada por meio de teclado, tela, microfone, dispositivos de armazenamento, rede, wi-fi, Bluetooth, USB e processos do sistema.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

A respeito de artefatos maliciosos, julgue o item que se segue.

Rootkits executando em modo usuário são difíceis de detectar, possuem acesso irrestrito ao hardware e operam tipicamente subvertendo o fluxo de execução, ocultando-se e substituindo por código malicioso as chamadas do sistema que manipulam arquivos, processos, memória, controle de acesso e comunicações de rede.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasDoS: Denial of Service

A respeito dos ataques distribuídos de negação de serviço (DDoS), julgue o próximo item.

Os testes CAPTCHA são eficientes contra os ataques DDoS volumétricos e os de exaustão das conexões TCP, mas são inócuos contra os ataques DDoS de camada de aplicação.

Provas

Caderno Container