Foram encontradas 150 questões.

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Situação hipotética: Um sistema apresentava falhas ao executar uma função específica X. Após a aplicação de patch do fabricante do software, o erro que causava essas falhas foi corrigido, mas outro erro na aplicação foi encontrado na função Y. Assertiva: Nessa situação, o erro na função Y pode ter sido causado pelo patch, já que essa ferramenta é capaz de alterar diversos aspectos do software ao qual é aplicada.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Filtros de pacotes tradicionais são considerados firewall porque podem executar uma política de filtragem com base na combinação de endereços e números de porta, examinando cada datagrama e determinando, a partir de regras específicas, se ele deve passar ou ficar.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: ABIN

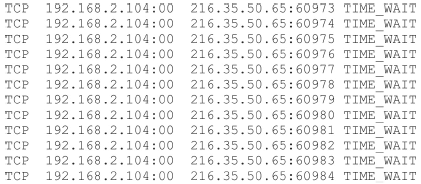

Acerca de prevenção e tratamento de incidentes, julgue o item seguinte.

Suponha que os dados a seguir constituam parte de um log de auditoria obtido a partir da execução do comando netstat-an. Considere, ainda, que o estado da conexão exibido na última linha se repita de maneira contínua. Nessa situação, deve-se concluir que o ativo em questão está sofrendo um ataque DDoS (Distributed Denial of Service).

Provas

Caderno Container