Foram encontradas 60 questões.

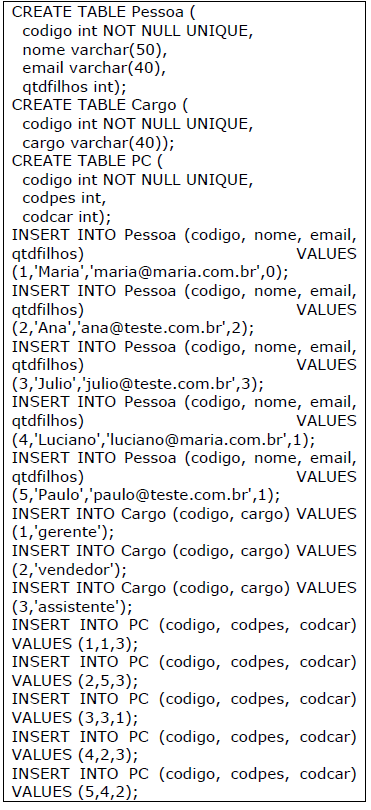

Para resolver a questão abaixo, considere que os comandos SQL mostrados no quadro abaixo que foram executados previamente no MySQL 8 com sucesso.

SELECT nome, qtdfilhos FROM Pessoa,PC WHERE Pessoa.codigo=PC.codpes AND Pessoa.codigo>2 AND qtdfilhos<3

Provas

Questão presente nas seguintes provas

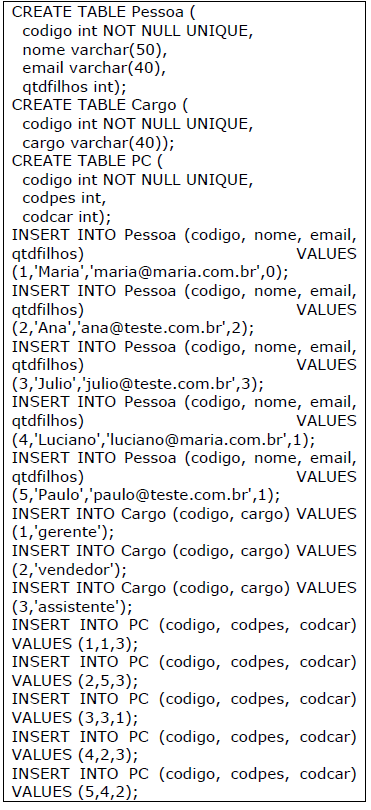

Para resolver a questão abaixo, considere que os comandos SQL mostrados no quadro abaixo que foram executados previamente no MySQL 8 com sucesso.

SELECT SUM(qtdfilhos) AS qtd FROM Pessoa,PC,Cargo WHERE Pessoa.codigo=PC.codpes AND PC.codpes=Cargo.codigo AND cargo='assistente' AND PC.codigo<4

Provas

Questão presente nas seguintes provas

Para a gerência de memória de

um sistema operacional, existem algoritmos de

substituição de página. Um deles, de baixa

sobrecarga, possui o seguinte modo de

operação: (1) a primeira página a entrar é a

primeira a sair; (2) pode ser implementado

através de uma lista de todas as páginas

correntemente na memória, sendo que a

página mais antiga ocupa o início dessa lista e

a mais recente ocupa o fim; e (3) quando falta

uma página, a mais antiga é retirada e a nova

é colocada no fim da lista. Trata-se do

algoritmo:

Provas

Questão presente nas seguintes provas

- Gerenciamento de ProcessosEscalonamento de ProcessosAlgoritmo Round-Robin

- Gerenciamento de ProcessosTime Slice (Quantum)

Para o escalonamento de

processos em sistemas operacionais

interativos, existem diversas opções de

algoritmos. Um dos mais antigos, mais simples

e mais amplamente utilizado aplica um rodízio

entre os processos. Ou seja, a cada processo é

atribuído um quantum. Se o processo estiver

em execução quando terminar seu quantum, é

realizada a preempção da CPU e esta é alocada

a outro processo. Trata-se do algoritmo:

Provas

Questão presente nas seguintes provas

Em relação à Instrução

Normativa MPOG nº 04/2010, analise as

assertivas a seguir:

I. As contratações de soluções de tecnologia da informação devem seguir as seguintes fases: planejamento da contratação, seleção do fornecedor e gerenciamento do contrato. II. Solução de tecnologia da informação é um conjunto de bens e serviços de tecnologia da informação e automação que se integram para o alcance dos resultados pretendidos com a contratação. III. Análise de riscos é um documento que contém a descrição, a análise e o tratamento dos riscos e ameaças que possam vir a comprometer o sucesso em todas as fases da contratação.

Quais estão corretas?

I. As contratações de soluções de tecnologia da informação devem seguir as seguintes fases: planejamento da contratação, seleção do fornecedor e gerenciamento do contrato. II. Solução de tecnologia da informação é um conjunto de bens e serviços de tecnologia da informação e automação que se integram para o alcance dos resultados pretendidos com a contratação. III. Análise de riscos é um documento que contém a descrição, a análise e o tratamento dos riscos e ameaças que possam vir a comprometer o sucesso em todas as fases da contratação.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

A sigla ITIL significa Biblioteca

de Infraestrutura de Tecnologia da Informação.

A estrutura da ITILv3 é dividida em uma

coletânea de livros, quais sejam:

Provas

Questão presente nas seguintes provas

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

- CMMI: Capability Maturity Model IntegrationCMMI v2.0

Em relação ao CMMI

(Capability Maturity Model Integration), analise

as assertivas a seguir:

I. Possui no mínimo três e no máximo seis níveis, dependendo da metodologia e da maturidade adotadas. II. No nível 2 (managed), a organização está focada no melhoramento contínuo. III. No nível 1 (initial), o trabalho concluído seguidamente possui atraso e com estouro de orçamento.

Quais estão corretas?

I. Possui no mínimo três e no máximo seis níveis, dependendo da metodologia e da maturidade adotadas. II. No nível 2 (managed), a organização está focada no melhoramento contínuo. III. No nível 1 (initial), o trabalho concluído seguidamente possui atraso e com estouro de orçamento.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia de HashSHA

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Em relação a algoritmos de

criptografia e de resumos criptográficos,

analise as assertivas a seguir:

I. O AES opera sobre blocos de 128 bits e pode ser utilizado com chaves de 192 bits. II. O SHA-256 gera um hash de tamanho 256 bytes. III. O RSA é um criptossistema de chave pública.

Quais estão corretas?

I. O AES opera sobre blocos de 128 bits e pode ser utilizado com chaves de 192 bits. II. O SHA-256 gera um hash de tamanho 256 bytes. III. O RSA é um criptossistema de chave pública.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

Uma das atividades da perícia

digital é a recuperação de senhas, que pode ser

efetuada de algumas maneiras, tais como:

Provas

Questão presente nas seguintes provas

Em relação à Intrusion Detection System (IDS), analise as assertivas a seguir:

I. Define um ponto único de estrangulamento (choke point), sendo possível apenas a aplicação de regras (assinaturas).

II. Sensores são responsáveis pela coleta de dados.

III. O IDS pode ser baseado em rede ou em host.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container