Foram encontradas 1.829 questões.

No contexto de sistemas operacionais modernos, a memória

virtual é uma técnica crucial que permite a execução de programas

maiores do que a memória física (RAM) disponível, utilizando parte

do espaço do disco rígido como extensão da RAM.

Assinale a opção que descreve corretamente o principal objetivo ou uma característica fundamental da memória virtual.

Assinale a opção que descreve corretamente o principal objetivo ou uma característica fundamental da memória virtual.

Provas

Questão presente nas seguintes provas

Em sistemas operacionais modernos, as políticas de

escalonamento preemptivo permitem que o sistema interrompa

um processo em execução para ceder a CPU a outro processo,

baseando-se em determinados critérios. Um algoritmo clássico

que utiliza a preempção por meio de fatias de tempo (quantum) é

o Round Robin (RR).

Nesse contexto, é correto afirmar que

Nesse contexto, é correto afirmar que

Provas

Questão presente nas seguintes provas

Em um ambiente Linux, o administrador de sistemas precisa iniciar

um processo de backup de dados de grande volume, mas deseja

garantir que ele não consuma recursos de CPU excessivamente e

não prejudique o desempenho de outras aplicações críticas em

execução.

Assinale a opção que apresenta corretamente o comando, ou combinação de comandos, que devem ser utilizados para iniciar o processo backup_script.sh, com a menor prioridade de execução possível.

Assinale a opção que apresenta corretamente o comando, ou combinação de comandos, que devem ser utilizados para iniciar o processo backup_script.sh, com a menor prioridade de execução possível.

Provas

Questão presente nas seguintes provas

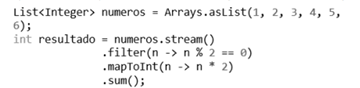

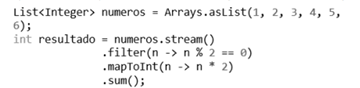

A API de Streams do Java 8 introduziu uma nova forma de

processar coleções de dados de maneira declarativa e,

opcionalmente, paralela. Considere o seguinte trecho de código:

Assinale a opção que apresenta o valor da variável resultado, após a execução deste código.

Assinale a opção que apresenta o valor da variável resultado, após a execução deste código.

Provas

Questão presente nas seguintes provas

Um sistema operacional utiliza paginação para gerenciar a

memória virtual. O administrador do sistema observa um

desempenho significativamente degradado, com a CPU gastando

a maior parte do tempo trocando páginas entre a memória

principal (RAM) e o disco, em vez de executar instruções úteis dos

programas.

Esse fenômeno é conhecido como

Esse fenômeno é conhecido como

Provas

Questão presente nas seguintes provas

Em um ambiente de servidor multiusuário e multitarefa, o

administrador de sistemas precisa garantir que processos

interativos (que exigem resposta rápida ao usuário) tenham

prioridade sobre processos em background (que realizam tarefas

longas e não urgentes).

Assinale a opção que apresenta o algoritmo de escalonamento de CPU, ou conceito relacionado, que é mais adequado para atingir esse objetivo de forma eficiente em um sistema operacional moderno.

Assinale a opção que apresenta o algoritmo de escalonamento de CPU, ou conceito relacionado, que é mais adequado para atingir esse objetivo de forma eficiente em um sistema operacional moderno.

Provas

Questão presente nas seguintes provas

Em um ambiente de rede corporativa, um administrador de

segurança implementou um Sistema de Detecção de Intrusão

(IDS), baseado em anomalias para identificar ameaças internas e

ataques de dia zero.

Assinale a opção que apresenta a principal desvantagem que esse administrador, provavelmente enfrentará em comparação com um IDS baseado em assinaturas, e o motivo.

Assinale a opção que apresenta a principal desvantagem que esse administrador, provavelmente enfrentará em comparação com um IDS baseado em assinaturas, e o motivo.

Provas

Questão presente nas seguintes provas

Uma empresa de médio porte sofreu um ataque cibernético

devastador. Os invasores criptografaram todos os arquivos críticos

da rede e exigiram um pagamento em criptomoedas para fornecer

a chave de descriptografia, sob a ameaça de perda permanente

dos dados. A empresa ficou com seus serviços indisponíveis por

vários dias e sofreu grandes prejuízos financeiros.

Assinale a opção que apresenta corretamente o ataque cibernético que foi utilizado nesse cenário descrito.

Assinale a opção que apresenta corretamente o ataque cibernético que foi utilizado nesse cenário descrito.

Provas

Questão presente nas seguintes provas

Os princípios fundamentais da segurança da informação,

frequentemente referidos pela sigla CID, expandiram-se para

incluir outros pilares essenciais em abordagens modernas, como a

autenticidade e o não repúdio. A integridade é um desses pilares

cruciais. Assinale a opção que descreve corretamente o conceito

de integridade na segurança da informação.

Provas

Questão presente nas seguintes provas

Para combater o spam e, principalmente, o phishing (fraude de

identidade em e-mail), foram desenvolvidos métodos de

autenticação que verificam a legitimidade do remetente. Assinale

a opção que descreve corretamente o papel do DMARC (Domainbased Message Authentication, Reporting and Conformance)

nesse processo.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container