Foram encontradas 80 questões.

- Contratações de TIContratações de TIC no Judiciário

- Contratações de TIPlanejamento da Contratação de TIDocumento de Formalização da Demanda

- Contratações de TIPlanejamento da Contratação de TIEstudo Técnico Preliminar da Contratação

No processo de contratação de uma Solução de Tecnologia da Informação e Comunicação − STIC, a ARTESP deve preparar um documento, devidamente aprovado pela autoridade competente, que deverá demonstrar o benefício da contratação pretendida e conter, no mínimo:

− o objeto a ser contratado;

− a identificação da Equipe de Planejamento da Contratação;

− a necessidade, justificativa e valor estimado da contratação da STIC;

− a relação entre a demanda prevista e a quantidade de serviço a ser contratada;

− o demonstrativo de resultados a serem alcançados em termos de economicidade e de melhor aproveitamento dos recursos humanos, materiais ou financeiros disponíveis.

De acordo com a Resolução CNJ 182/2013, este documento é o

Provas

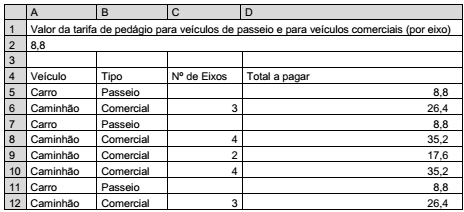

Considere a planilha hipotética abaixo, criada no Microsoft Excel 2016, em português, que mostra o controle de valores pagos em uma praça de pedágio por onde circulam veículos de passeio e veículos comerciais com 2, 3 ou 4 eixos. A célula A2 contém o valor 8,8, que se refere ao valor da tarifa de pedágio para veículos de passeio e para veículos comerciais, por eixo.

Na célula D5 foi digitada uma fórmula que resultou no valor 8,8. Essa fórmula foi copiada arrastando-se a alça de preenchimento da célula D5 para baixo, até na célula D12, resultando nos valores mostrados no intervalo. A fórmula digitada foi

Provas

Provas

Provas

Provas

Considere que um usuário A calculou o hash de uma mensagem e enviou, separadamente, a mensagem e o hash, para um usuário B. O usuário B calculou o hash da mensagem recebida e o comparou com o enviado pelo usuário A. Ao verificar que os hashes eram iguais, concluiu que a mensagem não foi alterada na transferência. Se o algoritmo SHA-1 foi utilizado pelo usuário A, o hash gerado por ele foi de

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Provas

Considere, por hipótese, que a ARTESP utiliza uma estratégia de backup conforme mostra a figura abaixo, na qual a escala vertical representa a quantidade de dados.

A figura ilustra a estratégia de backup ..I.., que é semelhante a um backup ..II.. na primeira vez em que é realizado, na medida em que irá copiar todos os dados alterados desde o backup anterior. No entanto, cada vez que é executado após o primeiro backup, serão copiados todos os dados alterados desde o backup ..III.. anterior e não com relação ao último backup.

As lacunas I, II e III são preenchidas, correta e respectivamente, por

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Controle de Acesso

- GestãoGestão de Incidentes de Segurança

Após analisar e concluir que realmente se tratava de um ataque DDoS, um Especialista em Tecnologia da Informação, conhecendo o objetivo deste tipo de ataque, recomendou algumas ações e técnicas para auxiliar a reduzir os danos causados, conforme listados abaixo.

I. Tentar reduzir o volume de tráfego por meio do uso de rate-limiting e ACLs em equipamentos de rede.

II. Usar recursos para distribuir o tráfego do ataque entre diferentes servidores por meio de técnicas como GSLB e Anycast.

III. Ativar serviços de Sink Hole (null-routing) para descartar o tráfego destinado ao alvo do ataque e serviços Black Hole (clean-pipe ou traffic-scrubbing) para tentar filtrar o tráfego malicioso.

IV. Criptografar todo o conteúdo armazenado e em trânsito na rede interna da organização para evitar que seja lido se interceptado.

São ações e técnicas corretas para mitigar os danos causados por ataques DDoS o que consta APENAS em

Provas

Provas

Caderno Container