Foram encontradas 165 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CEFET-MG

Orgão: CEFET-MG

Relacione os tipos de arquiteturas da taxonomia de Flynn aos exemplos de sistemas computacionais.

TIPOS DE ARQUITETURAS

1. Instrução única, único fluxo de dado (Single Instruction, Single Data – SISD)

2. Instrução única, múltiplos fluxos de dados (Single Instruction, Multiple Data – SIMD)

3. Múltiplas instruções, único fluxo de dado (Multiple Instruction, Single Data – MISD)

4. Múltiplas instruções, múltiplos fluxos de dados (Multiple Instruction, Multiple Data – MIMD)

EXEMPLOS

( ) Uniprocessador

( ) Processador de vetores e matrizes

( ) Multiprocessador simétrico (SMP)

( ) Acesso não uniforme à memória (NUMA)

( ) Clusters

A sequência correta é

Provas

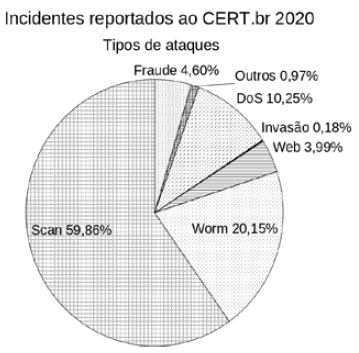

O gráfico a seguir contém o percentual dos incidentes reportados ao CERT.br em 2020.

Legenda

• worm: notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede.

• DoS (Denial of Service): notificações de ataques de negação de serviço, onde o atacante utiliza um computador ou um conjunto de computadores para tirar de operação um serviço, computador ou rede.

• invasão: um ataque bem sucedido que resulte no acesso não autorizado a um computador ou rede.

• web: um caso particular de ataque visando especificamente o comprometimento de servidores Web ou desfigurações de páginas na Internet.

• scan: notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estão ativos e quais serviços estão sendo disponibilizados por eles. É amplamente utilizado por atacantes para identificar potenciais alvos, pois permite associar possíveis vulnerabilidades aos serviços habilitados em um computador.

• fraude: segundo Houaiss, é “qualquer ato ardiloso, enganoso, de má-fé, com intuito de lesar ou ludibriar outrem, ou de não cumprir determinado dever; logro”. Essa categoria engloba as notificações de tentativas de fraudes, ou seja, de incidentes em que ocorre uma tentativa de obter vantagem.

• outros: notificações de incidentes que não se enquadram nas categorias anteriores.

Obs.: Não se deve confundir scan com scam. Scams (com “m”) são quaisquer esquemas para enganar um usuário, geralmente, com finalidade de obter vantagens financeiras. Ataques desse tipo são enquadrados na categoria fraude.

Fonte: Disponível em: <CERT.br>. Acesso em 15 mar. 2022.

Considerando os incidentes representados no gráfico, analise as contramedidas a seguir.

I- O uso de ferramentas de monitoramento de rede, firewalls e sistemas de detecção de invasão são medidas de prevenção contra os três maiores incidentes de 2020.

II- Os incidentes do tipo fraude são causados tipicamente por um engenheiro social e podem ser mitigados com treinamentos de conscientização.

III- Ataques Web podem ser evitados se os desenvolvedores seguirem as diretrizes de padrões abertos como os do projeto Open Web Application Security Project (OWASP).

Está(ão) correta(s) apenas

Provas

O IIS (Internet Information System), na sua versão 7 ou superior, possui um utilitário que facilita a administração por meio de comandos intuitivos, sem a necessidade de ferramentas com interface gráfica. Esse utilitário pode criar, por exemplo, um backup dos arquivos de configuração do IIS.

O nome desse utilitário é:

Provas

- Segurança de RedesFirewall

- Segurança de RedesIDS: Intrusion Detection System

- Segurança de RedesIPS: Intrusion Prevention System

Firewalls (filtros de pacotes) e sistemas de detecção/prevenção de invasão (IDS/IPS) são as contramedidas indicadas contra os seguintes tipos de ataques, EXCETO:

Provas

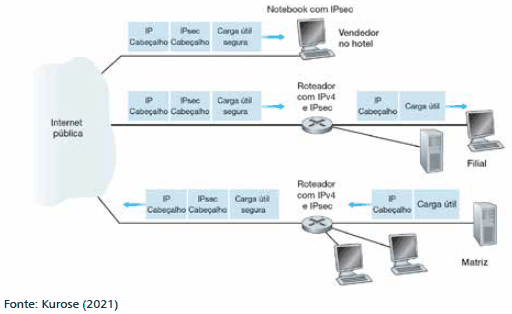

Segundo Kurose (2021), o protocolo IP de segurança, mais conhecido como IPsec, provê segurança na camada de rede e é utilizado por muitas instituições para criar redes virtuais privadas (VPNs).

A figura a seguir ilustra uma rede privada virtual (VPN).

Sobre IPsec e VPNs, é correto afirmar que

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

Relacione os conceitos de segurança da informação à operação correspondente.

CONCEITOS

1. Confidencialidade

2. Integridade

3. Autenticidade

4. Conformidade

OPERAÇÃO

( ) Criptografia simétrica

( ) Cifragem com chave privada

( ) Cifragem com chave pública

( ) Função hash criptográfica

A sequência correta da associação é

Provas

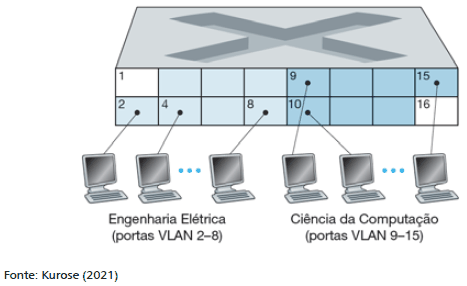

Segundo Kurose (2021), um comutador que suporte Redes Locais Virtuais (VLANs) permite que diversas redes locais virtuais sejam executadas por meio de uma única infraestrutura física de uma rede local, sendo que as portas do comutador são divididas em grupos e cada grupo forma uma VLAN. Considere o exemplo a seguir de um comutador com duas VLANs configuradas, uma para o departamento de Engenharia Elétrica e outra para o departamento de Ciência da Computação.

Sobre as VLANs da figura acima, analise as afirmativas a seguir.

I- Os pacotes de difusão (broadcast), como os do protocolo ARP, gerados em uma das VLANs, são encaminhados para todas as interfaces do comutador.

II- O uso de VLANs isola o tráfego entre o departamento de Engenharia Elétrica e o de Ciência da Computação.

III- Para encaminhar tráfego entre as duas VLANs, é necessário um roteador ligado a duas portas do comutador ou um comutador multicamadas, que contém as funções de um roteador.

Está(ão) correta(s) apenas

Provas

- Equipamentos de Rede

- Protocolos e Serviços

- TCP/IPSub-redes, Máscara e Endereçamento IP

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

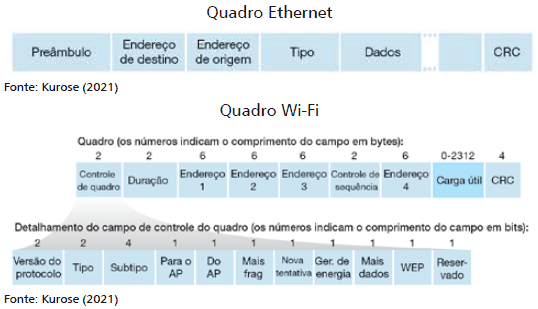

Considere:

I- Os quadros dos padrões Ethernet (IEEE 802.3) e Wi-Fi (IEEE 802.11).

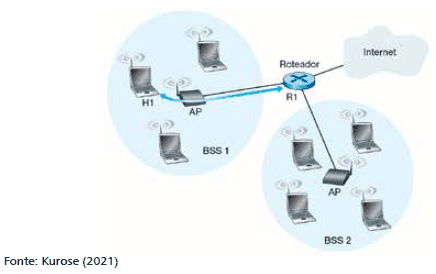

II- A figura que representa o encaminhamento de tráfego entre a estação H1 e o roteador R1, mostrado pela seta, passando pelo Access Point (AP) da esquerda.

Sobre o encaminhamento de um pacote de R1 para H1, é correto afirmar que

Provas

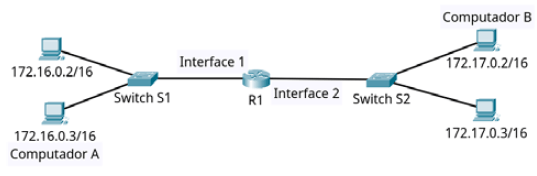

A figura a seguir apresenta duas sub-redes IPv4 interconectadas por um roteador R1 com interfaces 1 e 2.

Considerando um pacote sendo enviado de A para B, a opção correta é:

Provas

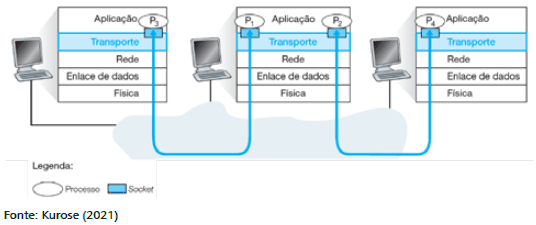

Na figura a seguir, estão representados os processos e sockets de comunicação entre três computadores.

Com base na representação acima, é INCORRETO afirmar que

Provas

Caderno Container