Foram encontradas 120 questões.

Quanto aos sítios de busca e pesquisa na Internet, aos

procedimentos de segurança da informação e aos aplicativos

para segurança da informação, julgue o item.

Caso o usuário digite o operador “exact”, seguido de um termo de busca, no site Google, serão mostrados somente os resultados que possuem exatamente o termo digitado. Por exemplo, se o usuário digitar exact: CONSELHO REGIONAL DE FISIOTERAPIA E TERAPIA OCUPACIONAL 7.a REGIÃO, serão mostrados apenas os resultados que possuem exatamente os termos da forma como foram digitados, inclusive em maiúsculo.

Caso o usuário digite o operador “exact”, seguido de um termo de busca, no site Google, serão mostrados somente os resultados que possuem exatamente o termo digitado. Por exemplo, se o usuário digitar exact: CONSELHO REGIONAL DE FISIOTERAPIA E TERAPIA OCUPACIONAL 7.a REGIÃO, serão mostrados apenas os resultados que possuem exatamente os termos da forma como foram digitados, inclusive em maiúsculo.

Provas

Questão presente nas seguintes provas

Acerca dos tipos de computadores, dos conceitos de redes de computadores e do programa de navegação Google Chrome, em sua versão mais atual, julgue o item.

O Chrome pode ser usado para acessar serviços de e-mail on-line, como o Gmail, fornecendo uma experiência de navegação integrada com esses serviços.

O Chrome pode ser usado para acessar serviços de e-mail on-line, como o Gmail, fornecendo uma experiência de navegação integrada com esses serviços.

Provas

Questão presente nas seguintes provas

Acerca dos tipos de computadores, dos conceitos de redes de computadores e do programa de navegação Google Chrome, em sua versão mais atual, julgue o item.

A intranet e a Internet são espaços informacionais distintos, em função dos objetivos, dos usuários, das restrições técnicas e dos estilos de design.

A intranet e a Internet são espaços informacionais distintos, em função dos objetivos, dos usuários, das restrições técnicas e dos estilos de design.

Provas

Questão presente nas seguintes provas

Acerca dos tipos de computadores, dos conceitos de redes de computadores e do programa de navegação Google Chrome, em sua versão mais atual, julgue o item.

O mainframe é considerado um tipo de computador portátil. Pelo fato de ser muito leve, ele é destinado, principalmente, para o uso doméstico.

O mainframe é considerado um tipo de computador portátil. Pelo fato de ser muito leve, ele é destinado, principalmente, para o uso doméstico.

Provas

Questão presente nas seguintes provas

Acerca dos tipos de computadores, dos conceitos de redes de

computadores e do programa de navegação Google Chrome,

em sua versão mais atual, julgue o item.

O Chromebook é um computador que foi criado com a finalidade de ser utilizado para acessar serviços na nuvem, principalmente os do Google.

O Chromebook é um computador que foi criado com a finalidade de ser utilizado para acessar serviços na nuvem, principalmente os do Google.

Provas

Questão presente nas seguintes provas

A respeito dos conceitos de protocolo, de proteção e de segurança, julgue o item.

Em segurança cibernética, o sandbox é usado como um recurso para testar os softwares.

Provas

Questão presente nas seguintes provas

Quanto aos sítios de busca e pesquisa na Internet, aos procedimentos de segurança da informação e aos aplicativos para segurança da informação, julgue o item.

A autenticação de dois fatores (2FA) é um procedimento de segurança que exige dos usuários o fornecimento de quatro formas diferentes de identificação (vinte e duas combinações) para que eles acessem um determinado sistema.

A autenticação de dois fatores (2FA) é um procedimento de segurança que exige dos usuários o fornecimento de quatro formas diferentes de identificação (vinte e duas combinações) para que eles acessem um determinado sistema.

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- GestãoPolíticas de Segurança de Informação

Quanto aos sítios de busca e pesquisa na Internet, aos procedimentos de segurança da informação e aos aplicativos para segurança da informação, julgue o item.

Um procedimento de segurança da informação que pode ser adotado nas organizações é o da criação de políticas de senhas fortes, que são políticas que orientam os usuários a criar senhas seguras e a proteger suas contas.

Um procedimento de segurança da informação que pode ser adotado nas organizações é o da criação de políticas de senhas fortes, que são políticas que orientam os usuários a criar senhas seguras e a proteger suas contas.

Provas

Questão presente nas seguintes provas

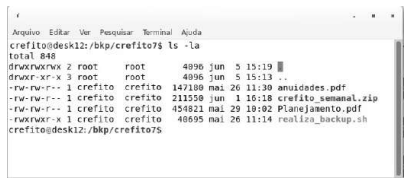

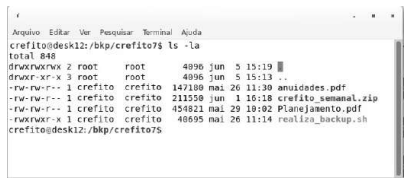

Quanto à imagem acima e aos comandos no Ubuntu a ela relacionados, julgue o item.

Caso o comando rm -f anuidades.pdf crefito_semanal.zip seja executado, tanto o arquivo anuidades.pdf quanto o arquivo crefito_semanal.zip serão removidos.

Provas

Questão presente nas seguintes provas

Quanto à imagem acima e aos comandos no Ubuntu a ela relacionados, julgue o item.

Para executar o arquivo realiza_backup.sh, o usuário deverá fazer uso do comando sudo -e realiza_backup.sh.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container