Foram encontradas 40 questões.

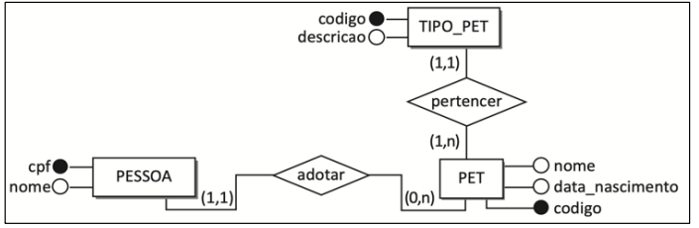

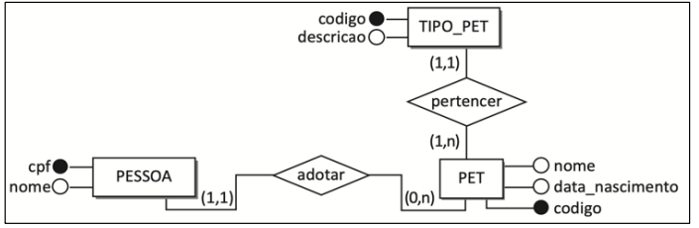

Considere o seguinte Diagrama Entidade-Relacionamento (DER), que descreve as relações entre pessoas e seus pets

(animais de estimação). A partir desse modelo, aplique as regras de transformação do Modelo Conceitual para o Modelo Lógico

Relacional e assinale a opção que corresponde ao esquema relacional a ser gerado, levando em conta que as chaves primárias

estão sublinhadas.

Provas

Questão presente nas seguintes provas

A Lei Geral de Proteção de Dados Pessoais (LGPD), em

vigor desde o final de 2018, regulamenta o tratamento de

dados pessoais por organizações públicas e privadas no

Brasil. Considerando a LGPD, analise as seguintes

afirmações:

I. A lei proíbe o uso indiscriminado de dados pessoais considerados sensíveis, como origem racial ou étnica, crenças religiosas e opiniões políticas, fornecidos em cadastros pelos cidadãos.

II. Dados anonimizados não são considerados pessoais, mesmo que, utilizando-se de técnicas avançadas, o processo de anonimização possa ser revertido.

III. O titular dos dados tem o direito de solicitar que uma empresa informe se possui seus dados pessoais e pode requerer que esses dados sejam corrigidos, atualizados ou excluídos.

IV. A Autoridade Nacional de Proteção de Dados (ANPD) é responsável pela supervisão e regulação da LGPD, incluindo prestar orientações, investigar denúncias e propor mudanças na legislação quando necessário.

Está correto apenas o que se afirma em

I. A lei proíbe o uso indiscriminado de dados pessoais considerados sensíveis, como origem racial ou étnica, crenças religiosas e opiniões políticas, fornecidos em cadastros pelos cidadãos.

II. Dados anonimizados não são considerados pessoais, mesmo que, utilizando-se de técnicas avançadas, o processo de anonimização possa ser revertido.

III. O titular dos dados tem o direito de solicitar que uma empresa informe se possui seus dados pessoais e pode requerer que esses dados sejam corrigidos, atualizados ou excluídos.

IV. A Autoridade Nacional de Proteção de Dados (ANPD) é responsável pela supervisão e regulação da LGPD, incluindo prestar orientações, investigar denúncias e propor mudanças na legislação quando necessário.

Está correto apenas o que se afirma em

Provas

Questão presente nas seguintes provas

O TCP (Transmission Control Protocol) e o UDP (User

Datagram Protocol) são amplamente utilizados em sistemas

distribuídos para a transferência de dados entre máquinas,

embora não sejam as únicas opções de protocolo baseadas

no IP (Internet Protocol). Com relação a esses protocolos,

analise as afirmações a seguir:

I. O protocolo TCP é empregado na implementação do mecanismo de sockets em sistemas distribuídos, garantindo uma troca de mensagens confiável.

II. O protocolo UDP é mais eficaz em termos de tempo de envio de dados entre nós de um sistema distribuído, devido ao menor overhead em comparação com o TCP.

III. O protocolo UDP é ideal para transmissão de fluxos de dados em tempo real, especialmente aqueles que toleram perdas ou corrupção parcial do conteúdo, como áudio e vídeo.

Está correto o que se afirma em

I. O protocolo TCP é empregado na implementação do mecanismo de sockets em sistemas distribuídos, garantindo uma troca de mensagens confiável.

II. O protocolo UDP é mais eficaz em termos de tempo de envio de dados entre nós de um sistema distribuído, devido ao menor overhead em comparação com o TCP.

III. O protocolo UDP é ideal para transmissão de fluxos de dados em tempo real, especialmente aqueles que toleram perdas ou corrupção parcial do conteúdo, como áudio e vídeo.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Considerando o funcionamento de diferentes

algoritmos de enfileiramento utilizados em roteadores de

redes de computadores, que desempenham um papel

crucial na gestão de largura de banda e na decisão sobre o

descarte de pacotes, avalie as seguintes afirmações:

I. O algoritmo FIFO (First-In, First-Out) é apropriado para cenários onde rajadas prolongadas de tráfego de dados resultam em perdas de pacotes.

II. O algoritmo de enfileiramento justo ponderado (WFQ, do inglês Weighted Fair Queuing) possibilita a atribuição de um peso a cada fila, determinando a quantidade de bits transmitidos sempre que uma fila específica é atendida pelo roteador.

III. O algoritmo de enfileiramento por prioridade (PQ, do inglês Priority Queuing) impede que filas de menor prioridade permaneçam sem atendimento por longos períodos (starvation), utilizando o método Round-Robin para servir todas as filas.

IV. Roteadores que implementam o algoritmo de detecção antecipada aleatória (RED, do inglês Random Early Detection) mantêm um registro contínuo do tamanho médio de suas filas e, ao ultrapassar um limiar definido em algum enlace, descartam aleatoriamente uma proporção dos pacotes.

Está correto o que se afirma em

I. O algoritmo FIFO (First-In, First-Out) é apropriado para cenários onde rajadas prolongadas de tráfego de dados resultam em perdas de pacotes.

II. O algoritmo de enfileiramento justo ponderado (WFQ, do inglês Weighted Fair Queuing) possibilita a atribuição de um peso a cada fila, determinando a quantidade de bits transmitidos sempre que uma fila específica é atendida pelo roteador.

III. O algoritmo de enfileiramento por prioridade (PQ, do inglês Priority Queuing) impede que filas de menor prioridade permaneçam sem atendimento por longos períodos (starvation), utilizando o método Round-Robin para servir todas as filas.

IV. Roteadores que implementam o algoritmo de detecção antecipada aleatória (RED, do inglês Random Early Detection) mantêm um registro contínuo do tamanho médio de suas filas e, ao ultrapassar um limiar definido em algum enlace, descartam aleatoriamente uma proporção dos pacotes.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

3780228

Ano: 2024

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UECE

Orgão: CREMEC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UECE

Orgão: CREMEC

Provas:

O ENIAC (Electronic Numerical Integrator And

Computer) foi o primeiro computador eletrônico de grande

escala, desenvolvido por Eckert e Mauchly na Universidade

da Pensilvânia, nos Estados Unidos. Iniciado em 1943 e

financiado pelo governo americano durante a Segunda

Guerra Mundial, seu propósito era realizar cálculos

complexos, como o planejamento de trajetórias para o

transporte de armas e suprimentos em cenários de guerra.

Concluído em 1946, o ENIAC entrou em operação após o

conflito, sendo utilizado até 1955. Após o ENIAC, outros

computadores enfrentaram dificuldades ao lidar com

números decimais, pois cada dígito representava 10

estados diferentes, o que gerava desafios na precisão e

confiabilidade em sistemas eletrônicos. Para resolver essas

limitações, Von Neumann propôs uma arquitetura em que

dados e instruções fossem armazenados em código binário,

o que simplificou o processamento e reduziu erros.

Com base na arquitetura de Von Neumann, analise as seguintes afirmações:

I. Embora a tecnologia dos computadores tenha evoluído muito desde o ENIAC até os dispositivos modernos, o conceito de arquitetura de Von Neumann, desenvolvido na década de 1950, continua sendo amplamente utilizado.

II. A arquitetura de Von Neumann permite que a CPU antecipe a busca de uma ou mais instruções além da próxima a ser executada. Essa técnica, conhecida como prefetching, acelera o processamento, pois a instrução seguinte já estará nos registradores da CPU, evitando a latência associada à busca na memória principal, que é mais lenta.

Considerando as proposições acima apresentadas, é correto afirmar que

Com base na arquitetura de Von Neumann, analise as seguintes afirmações:

I. Embora a tecnologia dos computadores tenha evoluído muito desde o ENIAC até os dispositivos modernos, o conceito de arquitetura de Von Neumann, desenvolvido na década de 1950, continua sendo amplamente utilizado.

II. A arquitetura de Von Neumann permite que a CPU antecipe a busca de uma ou mais instruções além da próxima a ser executada. Essa técnica, conhecida como prefetching, acelera o processamento, pois a instrução seguinte já estará nos registradores da CPU, evitando a latência associada à busca na memória principal, que é mais lenta.

Considerando as proposições acima apresentadas, é correto afirmar que

Provas

Questão presente nas seguintes provas

A técnica de virtualização de hardware permite

emular um computador, possibilitando que a camada de

software seja executada sem expor os detalhes do

hardware físico subjacente. Em um ambiente de

computação distribuída, essa técnica é valiosa para garantir

que o sistema operacional e os softwares do usuário sejam

executados em uma máquina virtual com características

permanentes, conforme projetado, verificado e validado,

independentemente do hardware físico utilizado.

Com base nesse contexto, é correto afirmar que

Com base nesse contexto, é correto afirmar que

Provas

Questão presente nas seguintes provas

Um compilador é um software que realiza a tradução de um

programa escrito em uma linguagem de alto nível para uma

linguagem de máquina adequada para um processador.

Normalmente, o compilador não gera diretamente o código de

máquina, mas cria um programa em linguagem simbólica

(assembly), que é então convertido para código de máquina por

meio de montadores. Para executar essa tarefa, o compilador

passa por processos de análise léxica, sintática e semântica do

código-fonte para eventualmente gerar o código de máquina.

Considerando as informações acima apresentadas, avalie as afirmações a seguir sobre o funcionamento de um compilador:

I. O analisador sintático é responsável por verificar se a sequência de símbolos gerada pelo analisador léxico forma um programa válido ou não.

II. Durante a análise léxica, o analisador identifica cada símbolo com um significado para a linguagem, gerando a mesma classificação para linguagens como Java, Pascal, ou outras.

III. O analisador semântico utiliza o código-fonte para identificar incoerências relacionadas ao significado das construções presentes no código.

IV. A fase de otimização do código visa melhorar o código intermediário para que o código de máquina final tenha um desempenho mais eficiente durante a execução.

É correto o que se afirma em

Considerando as informações acima apresentadas, avalie as afirmações a seguir sobre o funcionamento de um compilador:

I. O analisador sintático é responsável por verificar se a sequência de símbolos gerada pelo analisador léxico forma um programa válido ou não.

II. Durante a análise léxica, o analisador identifica cada símbolo com um significado para a linguagem, gerando a mesma classificação para linguagens como Java, Pascal, ou outras.

III. O analisador semântico utiliza o código-fonte para identificar incoerências relacionadas ao significado das construções presentes no código.

IV. A fase de otimização do código visa melhorar o código intermediário para que o código de máquina final tenha um desempenho mais eficiente durante a execução.

É correto o que se afirma em

Provas

Questão presente nas seguintes provas

Imagine um cenário onde um computador é

estruturado com múltiplos processadores, todos

compartilhando a mesma memória RAM, e cada

processador é equipado com vários núcleos.

Nesse contexto, o sistema operacional permite a execução de múltiplas threads, que podem ser dinamicamente alocadas em diferentes núcleos e processadores.

Com base nas informações desse cenário, assinale a afirmação verdadeira.

Nesse contexto, o sistema operacional permite a execução de múltiplas threads, que podem ser dinamicamente alocadas em diferentes núcleos e processadores.

Com base nas informações desse cenário, assinale a afirmação verdadeira.

Provas

Questão presente nas seguintes provas

O WhatsApp utiliza criptografia de ponta a ponta para

garantir que apenas você e o destinatário das suas

mensagens possam lê-las. Nenhuma outra entidade,

incluindo o próprio WhatsApp, tem acesso ao conteúdo das

mensagens. As mensagens são protegidas por "cadeados"

digitais, e somente você e o destinatário possuem as

"chaves" necessárias para desbloqueá-las e visualizá-las.

Além disso, cada mensagem enviada possui seu próprio

"cadeado" e "chave" exclusivos, proporcionando uma

camada extra de segurança.

Com base na descrição acima e considerando os conceitos de segurança e criptografia, analise as seguintes afirmações:

I. Se um par de chaves é criado durante a instalação do aplicativo e a chave pública do usuário é armazenada no servidor, é possível verificar a autenticidade de uma mensagem recebida utilizando a chave pública do remetente disponível no servidor.

II. A utilização de um vetor de inicialização (IV) variável para criar chaves criptográficas diferentes para cada mensagem enviada contribui para ocultar padrões nos dados e dificulta a realização de ataques de repetição.

III. O uso do algoritmo AES nas comunicações entre dois usuários implica o emprego de criptografia simétrica, onde um par de chaves é utilizado: uma para encriptar a mensagem e outra para decriptála.

IV. A presença do algoritmo SHA-256 no protocolo de comunicação entre cliente e servidor sugere que há verificação da integridade das mensagens, permitindo a detecção de alterações ao comparar os valores de hash da mensagem enviada e recebida.

É correto apenas o que se afirma em

Com base na descrição acima e considerando os conceitos de segurança e criptografia, analise as seguintes afirmações:

I. Se um par de chaves é criado durante a instalação do aplicativo e a chave pública do usuário é armazenada no servidor, é possível verificar a autenticidade de uma mensagem recebida utilizando a chave pública do remetente disponível no servidor.

II. A utilização de um vetor de inicialização (IV) variável para criar chaves criptográficas diferentes para cada mensagem enviada contribui para ocultar padrões nos dados e dificulta a realização de ataques de repetição.

III. O uso do algoritmo AES nas comunicações entre dois usuários implica o emprego de criptografia simétrica, onde um par de chaves é utilizado: uma para encriptar a mensagem e outra para decriptála.

IV. A presença do algoritmo SHA-256 no protocolo de comunicação entre cliente e servidor sugere que há verificação da integridade das mensagens, permitindo a detecção de alterações ao comparar os valores de hash da mensagem enviada e recebida.

É correto apenas o que se afirma em

Provas

Questão presente nas seguintes provas

A segurança em sistemas computacionais tem se

tornado cada vez mais crucial devido ao aumento contínuo

de ameaças e vulnerabilidades no cenário digital. Proteger

a integridade, confidencialidade e disponibilidade de

informações e recursos é vital para salvaguardar sistemas e

dados sensíveis. A segurança inclui, além disso, elementos

como autenticação, controle de acesso, criptografia, e

sistemas de detecção e prevenção de intrusões, entre

outros mecanismos de defesa.

Com relação à segurança em sistemas de computação, considere as seguintes afirmações:

I. A criptografia é uma ferramenta que protege os dados, tornando-os inacessíveis e incompreensíveis para usuários não autorizados, mas não identifica vulnerabilidades.

II. A auditoria de segurança consiste em verificar as identidades de usuários ou sistemas, assegurando que apenas entidades confiáveis possam acessar determinados recursos.

III. O controle de acesso envolve a definição e o gerenciamento das permissões de usuários e sistemas, estabelecendo quem pode acessar e operar em determinados recursos.

IV. A detecção e a prevenção de intrusões são métodos usados para identificar e mitigar atividades maliciosas em um sistema, prevenindo possíveis ataques.

É correto somente o que se afirma em

Com relação à segurança em sistemas de computação, considere as seguintes afirmações:

I. A criptografia é uma ferramenta que protege os dados, tornando-os inacessíveis e incompreensíveis para usuários não autorizados, mas não identifica vulnerabilidades.

II. A auditoria de segurança consiste em verificar as identidades de usuários ou sistemas, assegurando que apenas entidades confiáveis possam acessar determinados recursos.

III. O controle de acesso envolve a definição e o gerenciamento das permissões de usuários e sistemas, estabelecendo quem pode acessar e operar em determinados recursos.

IV. A detecção e a prevenção de intrusões são métodos usados para identificar e mitigar atividades maliciosas em um sistema, prevenindo possíveis ataques.

É correto somente o que se afirma em

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container