Foram encontradas 40 questões.

Um Data Warehouse é projetado para análises de dados, que envolvem a leitura de grandes quantidades de dados para compreender relações e tendências entre eles. A definição correta de Data Warehouse é:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

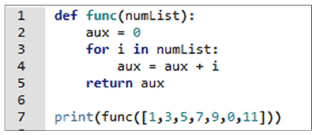

Analise o trecho de código a seguir sobre a função no Python:

É mostrado através da linha 7:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

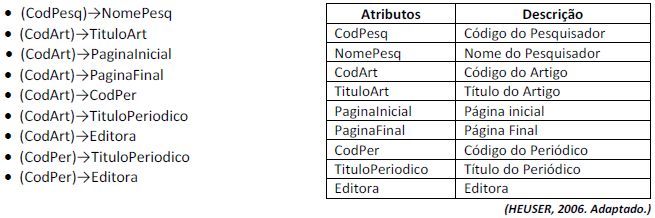

Considere a tabela a seguir, não necessariamente normalizada, referente à base de dados, que lista para cada pesquisador todos os artigos em periódicos publicados:

Tabela (CodPesq, NomePesq,

(CodArt, TituloArt, PaginaInicial, PaginaFinal, CodPer, TituloPeriodico, Editora))

As dependências funcionais (podendo incluir dependências transitivas) que existem nesta tabela são as seguintes:

Considerando o processo de normalização da tabela, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A normalização irá gerar quatro tabelas até a 3ª Forma Normal.

( ) A normalização da tabela anterior não possui processo de normalização da 3ª Forma Normal, pois não tem dependência funcional parcial; sendo, assim, 3FN = 2FN.

( ) A normalização irá gerar três tabelas até a 3ª Forma Normal.

( ) Uma das tabelas geradas na normalização foi criada pela eliminação da dependência funcional transitiva.

A sequência está correta em

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

- Qualidade de SoftwareMétricas de SoftwareAPF: Análise de Pontos de FunçãoTipos de Contagem APF (Desenvolvimento, Melhoria, Aplicação)

- Qualidade de SoftwareMétricas de SoftwareIFPUG: International Function Point Users Group

- Qualidade de SoftwareMétricas de SoftwareMedição de Funcionalidade

Na primeira etapa da contagem de pontos de função com IFPUG, o responsável pela medição deve estabelecer o tipo de contagem que será utilizado para medir o software. O tipo de contagem que mede a funcionalidade fornecida aos usuários do software no momento da sua primeira instalação, acrescido das eventuais funções de conversão de dados necessárias à implantação denomina-se:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

A SOA (Service Oriented Architecture) estabelece um modelo arquitetônico que visa aprimorar eficiência, agilidade e produtividade de uma empresa, posicionando os serviços como os principais meios, para que a solução lógica seja representada no suporte à realização dos objetivos estratégicos associados à computação orientada a serviços. Em relação à SOA, assinale a afirmativa correta.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

Os valores do Scrum representam os pilares para todo o trabalho realizado pelas pessoas que trabalham no projeto. São considerados alguns destes valores:

Provas

Gestão de riscos é o processo de natureza permanente, estabelecido, direcionado e monitorado pela alta administração, que contempla as atividades de identificar, avaliar e gerenciar potenciais eventos que possam afetar a organização, destinado a fornecer segurança razoável quanto à realização de seus objetivos.

(Disponível em: https://www.gov.br/governodigital/pt-br/seguranca-e-protecao-de-dados/gestao-riscos. Acesso em: 20/04/2023.)

Para reduzir os riscos é necessário implementar controles adequados, isso inclui políticas, procedimentos, diretrizes, práticas ou estruturas organizacionais, que podem ser de natureza administrativa, técnica, de gestão, ou legal. Podem ser selecionados a partir de normas preestabelecidas ou de conjunto de controles específicos como, por exemplo, as normas: Normas ABNT NBR ISO/IEC 27001:2013 e ABNT NBR ISO/IEC 27002:2013, ABNT NBR ISO/IEC 22301, ABNT NBR ISO 31000:2018. Sobre a norma ABNT NBR ISO/IEC 27001:2013, analise as afirmativas a seguir.

I. Especifica requisitos para um Sistema de Gestão de Segurança da Informação (SGSI).

II. Busca de forma objetiva e genérica apresentar os requisitos aplicáveis a todas as organizações, independentemente do tipo, tamanho ou natureza.

III. Ao utilizar a norma na organização, não é necessário utilizar todos os requisitos para satisfazer os critérios de aceitação de riscos; isso varia de acordo com cada empresa.

IV. Os requisitos são divididos em sete categorias: contexto da organização; liderança; planejamento; apoio; operações; avaliação do desempenho; e, melhoria.

Está correto o que se afirma apenas em

Provas

Uma das formas de assegurar a proteção da informação é através de uma Política de Segurança da Informação. Possui como objetivo prover orientação e apoio a todos os ativos da organização, de acordo com os requisitos de negócio e com as leis regulamentadoras pertinentes. Sobre a Segurança da Informação, analise as afirmativas a seguir.

I. Ao interconectar redes públicas e privadas, o acesso aos recursos de informações compartilhados aumenta a dificuldade de se controlar. Instalar e utilizar antivírus é uma forma de ação preventiva que pode eliminar completamente a insegurança de ataques à rede.

II. Uma Política de Segurança da Informação é adquirida a partir da implementação de controles adequados. Os recursos e as instalações de processamento de informações devem ser mantidos em áreas seguras, incluindo políticas segurança, procedimentos, estruturas organizacionais e funções de software e hardware com barreiras de segurança apropriadas e controle de acesso.

III. Uma Política de Segurança da Informação é um manual de procedimentos que atribuem controles de segurança que precisam ser estabelecidos, implementados, monitorados e analisados para garantir que os objetivos do negócio sejam atendidos. Caso não existam regras preestabelecidas, a segurança se tornará inconsistente.

IV. Uma Política de Segurança da Informação bem estruturada com procedimentos de controle adequados é importante para os negócios, tanto do setor público quanto do setor privado para proteger as infraestruturas críticas.

Está correto o que se afirma apenas em

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: CRF-MG

“Técnica usada para mapear os dados do objeto para algum valor inteiro representativo. Armazena os dados em formas de pares de chaves e valores. A chave, que é usada para identificar os dados, é dada como uma entrada para a função. Uma chave é o conjunto dos dados identificadores para um registro de dados em particular. Quando se interage com um registro de funcionários, o nome ou o número do funcionário geralmente serve como chave para acessar todas as outras informações que existem sobre o funcionário. Ressalta-se que não tem sentido ordenar todas as informações dos funcionários quando somente se precisa das chaves ordenadas.” Tal técnica é conhecida como:

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: Consulplan

Orgão: CRF-MG

A acessibilidade à web, de acordo com o eMAG (Modelo de Acessibilidade em Governo Eletrônico), trata-se de garantir acesso facilitado a qualquer pessoa, independente das condições físicas, dos meios técnicos ou dispositivos utilizados. Entretanto, ela depende de vários fatores, tanto de desenvolvimento quanto de interação com o conteúdo. Segundo o eMAG, o processo para desenvolver um sítio acessível é realizado em três passos; assinale-os.

Provas

Caderno Container