Foram encontradas 50 questões.

Para responder à questão, sobre segurança no SQL Server 2012, leia cuidadosamente as afirmações a seguir.

I. A instrução REVOKE pode ser usada para remover permissões concedidas, e a instrução DENY pode ser usada para evitar que uma entidade ganhe uma permissão específica por meio de um GRANT.

II. Permissões em nível de banco de dados são concedidas dentro do escopo do banco de dados especificado. Se um usuário precisar de permissões em objetos em outro banco de dados, deve-se criar a conta de usuário no outro banco de dados ou conceder acesso à conta de usuário no outro banco de dados, bem como no banco de dados atual.

III. Permissões em nível de banco de dados são concedidas dentro do escopo do banco de dados especificado.

Está correto o que se afirma em:

I. A instrução REVOKE pode ser usada para remover permissões concedidas, e a instrução DENY pode ser usada para evitar que uma entidade ganhe uma permissão específica por meio de um GRANT.

II. Permissões em nível de banco de dados são concedidas dentro do escopo do banco de dados especificado. Se um usuário precisar de permissões em objetos em outro banco de dados, deve-se criar a conta de usuário no outro banco de dados ou conceder acesso à conta de usuário no outro banco de dados, bem como no banco de dados atual.

III. Permissões em nível de banco de dados são concedidas dentro do escopo do banco de dados especificado.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

No Access 2000, pode-se selecionar mais de um campo para compor uma Chave Primária, ou seja, a concatenação dos campos passa a ser uma Chave Primária. Os campos do tipo memorando, objeto OLE e hyperlink não podem compor uma chave primária. Qual a quantidade máxima de campos que pode compor uma Chave Primária?

Provas

Questão presente nas seguintes provas

Assinale a alternativa que apresenta as palavras que preenchem, respectivamente, as lacunas do seguinte texto sobre o SQL Server 2008:

No SQL Server 2008, um extent é composto por _____ páginas contínuas, sendo que cada página contém _____ KBytes. Existem dois tipos de extents, os__________ de um único objeto e os mistos com vários objetos.

No SQL Server 2008, um extent é composto por _____ páginas contínuas, sendo que cada página contém _____ KBytes. Existem dois tipos de extents, os__________ de um único objeto e os mistos com vários objetos.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que preenche a lacuna corretamente:

Os Servidores Windows Server 2003 podem ser configurados para fazerem parte__________________________________ .

Os Servidores Windows Server 2003 podem ser configurados para fazerem parte__________________________________ .

Provas

Questão presente nas seguintes provas

A Data Execution Prevention (DEP) é um recurso de segurança incluído em várias versões dos sistemas operacionais Windows. A DEP é executada em dois modos. Quais?

Provas

Questão presente nas seguintes provas

Das alternativas a seguir, qual deve ser a meta principal em um departamento de suporte aos usuários de TI?

Provas

Questão presente nas seguintes provas

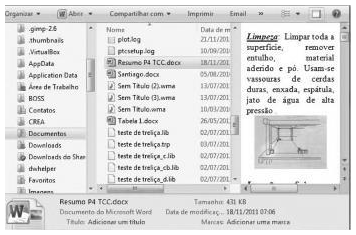

Nas questões que avaliam os conhecimentos de noções de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

Assinale a alternativa que apresenta uma forma correta de se inserir uma quebra de página em um documento que está sendo editado no MS-Word 2010.Provas

Questão presente nas seguintes provas

Nas questões que avaliam os conhecimentos de noções de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

Na figura vemos parte de uma janela do Windows Explorer, aberta em um computador no qual está instalado o MS Windows 7 Ultimate BR. Assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Para aumentar o desempenho, os atuais processadores Intel para desktops possuem memórias caches de quais tamanhos?

Provas

Questão presente nas seguintes provas

Nas questões que avaliam os conhecimentos de noções de informática, a menos que seja explicitamente informado o contrário, considere que todos os programas mencionados estão em configuração padrão, em português, que o mouse está configurado para pessoas destras, que expressões como clicar, clique simples e clique duplo referem-se a cliques com o botão esquerdo do mouse e que teclar corresponde à operação de pressionar uma tecla e, rapidamente, liberá-la, acionando-a apenas uma vez. Considere também que não há restrições de proteção, de funcionamento e de uso em relação aos programas, arquivos, diretórios, recursos e equipamentos mencionados.

Sobre o hardware básico dos computadores, são feitas as afirmações a seguir. I. Nos chamados Desktops, a memória RAM é composta por um ou mais pentes de memória instalados na CPU.

II. Uma webcam é um dispositivo típico de entrada e saída de dados, pois permite a comunicação por meio de vídeo conferência.

III. CDs, DVDs e Pendrives são basicamente dispositivos de armazenamento de dados, ou seja, memórias principais assim como os HDs.

IV. As impressoras, quando conectadas diretamente aos PCs, devem ser ligadas ao MODEM por meio de cabos USB.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container