Foram encontradas 470 questões.

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

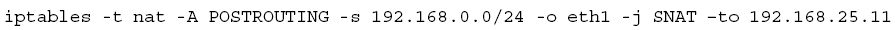

O comando  tem a seguinte função: todo o tráfego originado na rede 192.168.0.0/24 e destinado a interface eth1 terá seu endereço IP de destino substituído por 192.168.25.11.

tem a seguinte função: todo o tráfego originado na rede 192.168.0.0/24 e destinado a interface eth1 terá seu endereço IP de destino substituído por 192.168.25.11.

Provas

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

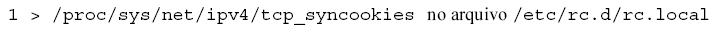

A adição da regra echo  no arquivo

no arquivo  evita ataques como syn flood attack.

evita ataques como syn flood attack.

Provas

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

A análise de tráfego não autorizada em uma rede é considerada um ataque passivo pois o conteúdo dos pacotes não é alterado, embora possa ser coletada uma considerável quantidade de informação do fluxo de mensagens entre os entes que se comunicam.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

O WEP possui proteção da integridade criptográfica enquanto que o protocolo MAC 802.11 utiliza cyclic redundancy check (CRC) para verificar a integridade dos pacotes e confirmar os pacotes com checksum correto. A combinação dessas duas ações diminui a vulnerabilidade do sistema.

Provas

- Segurança de RedesAutenticação de Rede

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

No padrão IEEE 802.11, são definidos dois métodos para validar usuários móveis que desejam acessar uma rede cabeada: autenticação de sistema aberto e autenticação de chave compartilhada. Ambos os métodos utilizam algoritmos de criptografia específicos.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

Os três serviços de segurança básicos definidos pelo IEEE para as redes wireless (WLAN) são: autenticação, confidencialidade e integridade. A autenticação é considerada um objetivo primário do WEP, enquanto que confidencialidade e integridade são considerados serviços secundários.

Provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Segurança de RedesAnálise de Tráfego

- TCP/IPIPv4

- TCP/IPTCP: Transmission Control Protocol

# tcpdump -i eth0 -l -n -x port 25

tcpdump: listening on eth0

14:17:51.950111 192.168.0.9.1100>192.168.0.1.25:

P 1043394526:1043394554(28)...

4500 0044 9481 0000 4006 64d8 c0a8 0009

c0a8 0001 044c 0019 3e30 efde 679c eea4

5018 37ff 03b9 0000 7263 7074 2074 6f3a

203c 7565 6461

Com base no resultado do comando tcpdump mostrado acima, julgue o item a seguir.

O source address é c0a80009, ou seja, 192.168.0.9. O protocolo utilizado é o TCP e o endereço destino é 192.168.0.1.

Provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Segurança de RedesAnálise de Tráfego

- TCP/IPIPv4

# tcpdump -i eth0 -l -n -x port 25

tcpdump: listening on eth0

14:17:51.950111 192.168.0.9.1100>192.168.0.1.25:

P 1043394526:1043394554(28)...

4500 0044 9481 0000 4006 64d8 c0a8 0009

c0a8 0001 044c 0019 3e30 efde 679c eea4

5018 37ff 03b9 0000 7263 7074 2074 6f3a

203c 7565 6461

Com base no resultado do comando tcpdump mostrado acima, julgue o item a seguir.

O campo ToS (type of service) corresponde a 06 e total length corresponde a 0044, ou seja, 4 ×16 + 4 = 68 bytes, dos quais os 20 primeiros são os que correspondem ao cabeçalho.

Provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Segurança de RedesCaptura de Tráfego

- TCP/IPIPv4

# tcpdump -i eth0 -l -n -x port 25

tcpdump: listening on eth0

14:17:51.950111 192.168.0.9.1100>192.168.0.1.25:

P 1043394526:1043394554(28)...

4500 0044 9481 0000 4006 64d8 c0a8 0009

c0a8 0001 044c 0019 3e30 efde 679c eea4

5018 37ff 03b9 0000 7263 7074 2074 6f3a

203c 7565 6461

Com base no resultado do comando tcpdump mostrado acima, julgue o item a seguir.

O cabeçalho do pacote mostra que é utilizada a versão IPv4 com um header length de 5, ou seja, 5 palavras de 4 bytes cada (20 bytes ao todo).

Provas

No que se refere a conceitos de segurança e administração do sistema operacional Windows, julgue os itens seguintes.

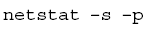

No Windows 2000/XP/2003, o comando

exibe as estatísticas do protocolo IP e as atualiza a cada 10 segundos.

exibe as estatísticas do protocolo IP e as atualiza a cada 10 segundos.

Provas

Caderno Container