Foram encontradas 210 questões.

Que propriedade do modelo ACID garante que uma transação é totalmente executada ou nenhum passo dela é executado?

Provas

Questão presente nas seguintes provas

Segundo a arquitetura ANSI/SPARC, os três níveis de esquema usados para separar o banco de dados físico das aplicações do usuário são:

Provas

Questão presente nas seguintes provas

Assinale a opção em que são apresentados dois comandos DML.

Provas

Questão presente nas seguintes provas

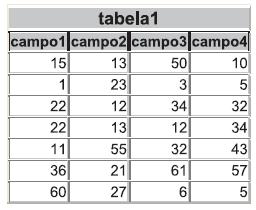

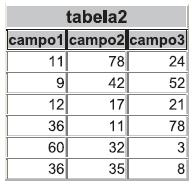

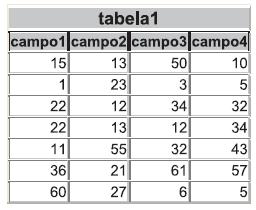

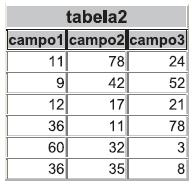

Considere as duas tabelas e a consulta abaixo.

Quantas linhas serão selecionadas nessa consulta?

SELECT tabela1.campo1, tabela2.campo2

FROM tabela1 INNER JOIN tabela2 ON tabela1.campo1=tabela2.campo1

WHERE tabela1.campo3>43;

Quantas linhas serão selecionadas nessa consulta?

Provas

Questão presente nas seguintes provas

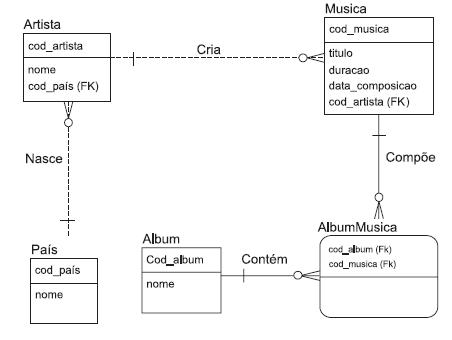

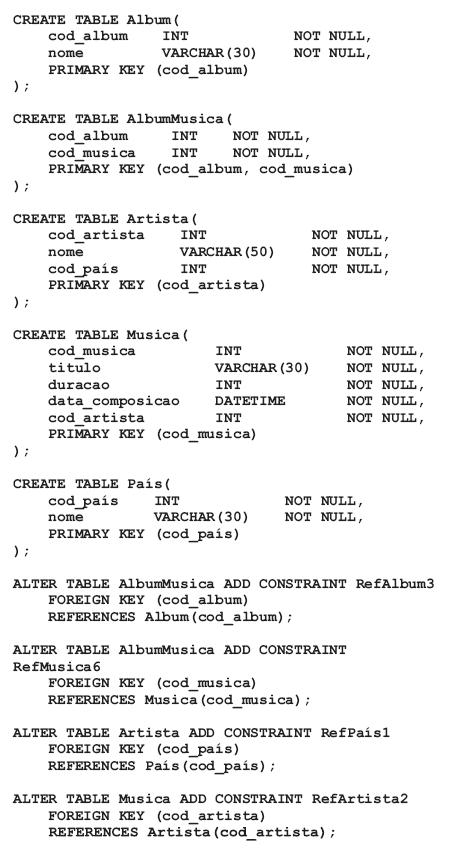

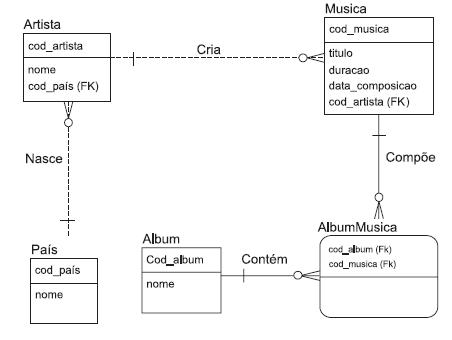

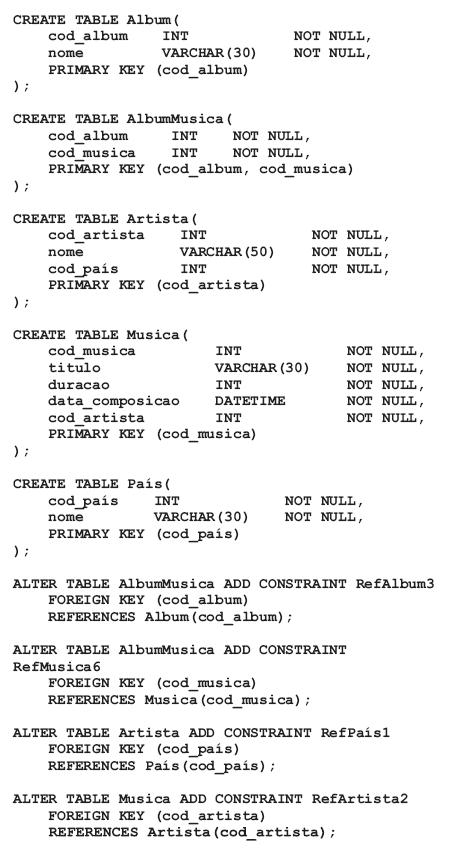

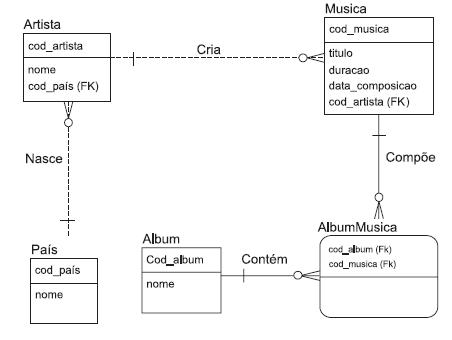

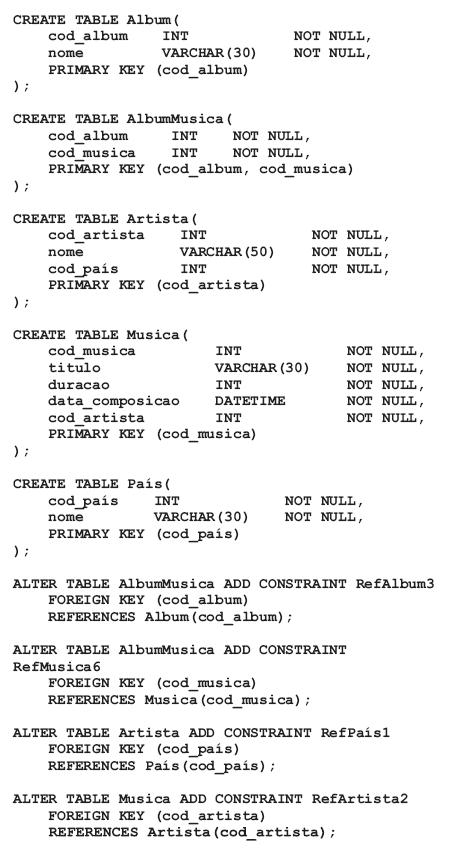

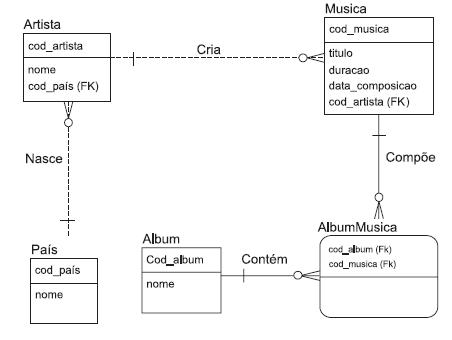

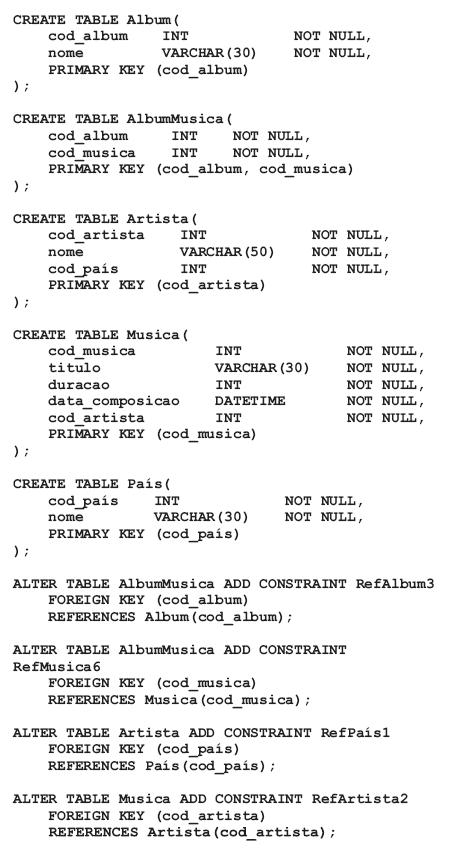

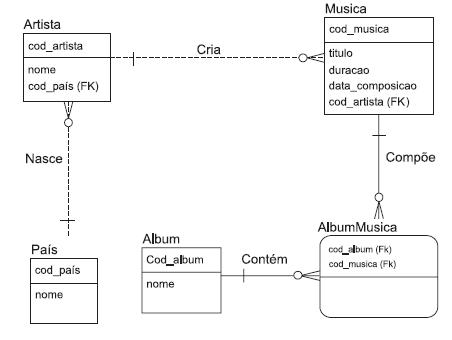

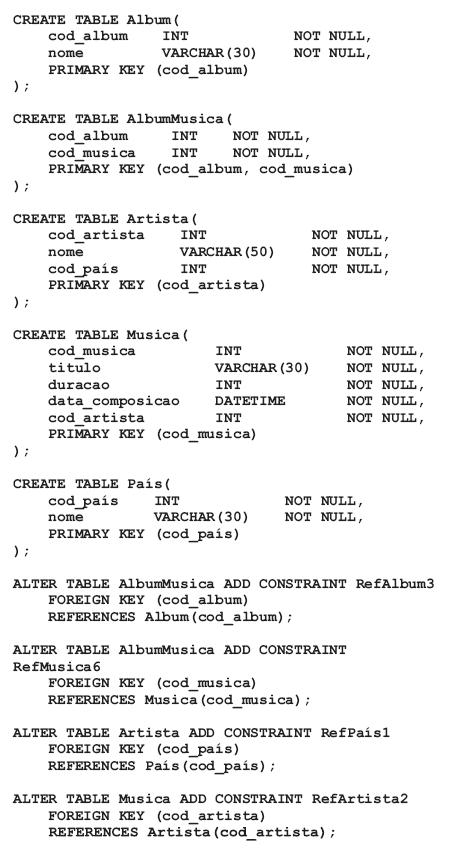

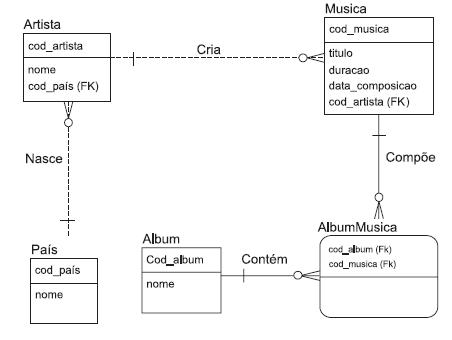

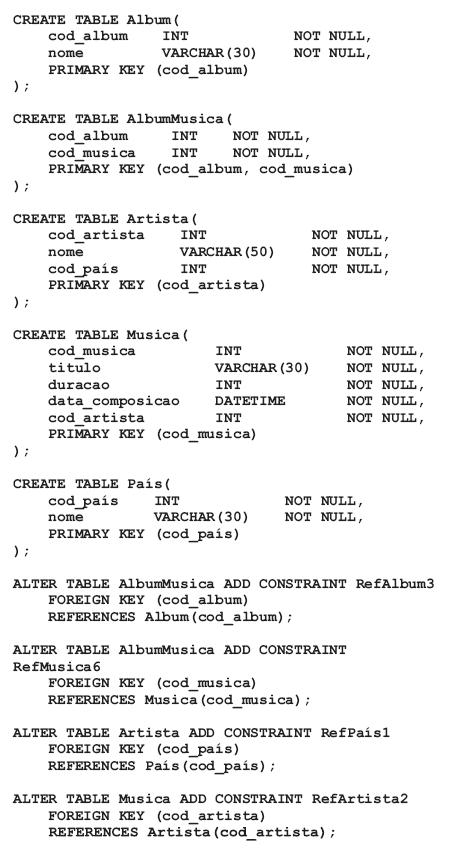

Para as questões 47, 48 e 49, considere o diagrama ER abaixo, representado na notação "pé-de-galinha", e o script SQL para criação das tabelas em um banco de dados.

Sobre os relacionamentos no diagrama, assinale a afirmação INCORRETA.

Provas

Questão presente nas seguintes provas

Para as questões 47, 48 e 49, considere o diagrama ER abaixo, representado na notação "pé-de-galinha", e o script SQL para criação das tabelas em um banco de dados.

Observe o código abaixo.

$query=”SELECT * FROM musica WHERE

titulo=’Felicidade’”;

$result=mysql_query($query);

$num=mysql_numrows($result);

$i=0;

while ($i < $num) {

$cod_musica=mysql_result($result,$i,”cod_musica”);

$query1=”UPDATE musica SET

titulo=’Felicidades’ WHERE

cod_musica=’$cod_musica’”;

mysql_query($query1);

++$i;

}

O objetivo desse código é:

Provas

Questão presente nas seguintes provas

Para as questões 47, 48 e 49, considere o diagrama ER abaixo, representado na notação "pé-de-galinha", e o script SQL para criação das tabelas em um banco de dados.

Assinale a consulta que retorna o nome dos países dos criadores de todas as músicas.

Provas

Questão presente nas seguintes provas

No âmbito de sistemas operacionais, uma seção ou região crítica é a:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Ataques e Golpes e AmeaçasSniffing

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

No âmbito da criptografia assimétrica, considere a seguinte situação:

João enviou, a partir de uma rede TCP/IP conectada por HUB, uma mensagem assinada digitalmente e com criptografia para Maria. Uma determinada estação dessa rede estava com sua interface Ethernet em modo promíscuo, tornando possível Luís, detentor da chave pública de Maria, farejar todos os pacotes enviados por João. A partir dessas informações, assinale a afirmação correta.

João enviou, a partir de uma rede TCP/IP conectada por HUB, uma mensagem assinada digitalmente e com criptografia para Maria. Uma determinada estação dessa rede estava com sua interface Ethernet em modo promíscuo, tornando possível Luís, detentor da chave pública de Maria, farejar todos os pacotes enviados por João. A partir dessas informações, assinale a afirmação correta.

Provas

Questão presente nas seguintes provas

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

O campo CLP de uma célula ATM:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container