Foram encontradas 630 questões.

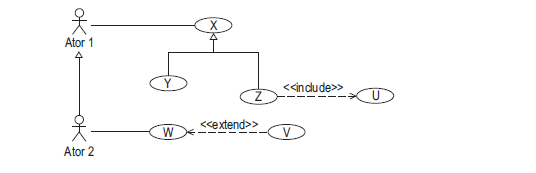

Considere um sistema de software que foi modelado com o seguinte diagrama de casos de uso:

Ator 2 pode participar em interações com esse sistema que envolvam comportamentos do(s) caso(s) de uso

Provas

As técnicas de mineração de dados podem ser categorizadas em supervisionadas e não supervisionadas.

As técnicas de árvores de decisão, agrupamento e regras de associação são categorizadas, respectivamente, como

Provas

Há autores que classificam os sistemas criptográficos em simétricos e assimétricos.

Nesse contexto, analise as afirmativas a seguir.

I - Os sistemas de criptografia assimétrica se prestam à construção de sistemas de assinaturas digitais.

II - Os sistemas de criptografia assimétrica são construídos com algoritmos que utilizam chaves idênticas para cifrar e decifrar as mensagens.

III - Os sistemas de criptografia assimétrica são baseados em sistemas de transposição.

Está correto o que se afirma em

Provas

Em uma discussão sobre testes, um grupo de programadores emitiu as afirmativas a seguir.

I - Durante um teste, é possível provar apenas a existência de erros, não sua ausência.

II - Durante um teste de validação, são construídos casos de teste com a fi nalidade de expor defeitos.

III - Na verificação, procura-se saber se o produto está sendo construído de forma correta.

Estão corretas as afirmativas

Provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwarePrincípios de Engenharia de Software

Quando um projeto de software está atrasado a solução recomendada é adicionar imediatamente mais pessoas à equipe.

PORQUE

O principal recurso no desenvolvimento de software são as pessoas.

Analisando-se as afirmações acima, conclui-se que

Provas

- Gestão de ProjetosPMBOKIntrodução ao PMBOK

- Gestão de ProjetosPMBOKGrupos de Processos do PMBOKProcessos de Iniciação

- Gestão de ProjetosPMBOKPMBOK: Termo de Abertura do Projeto (TAP)

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Provas

Provas

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- Controle de AcessoModelos de Controle de Acesso

- Segurança Lógica

Provas

Caderno Container