Foram encontradas 365 questões.

Alguns roteadores wireless possuem um firmware que permite configurá-los de diferentes maneiras, dentre as quais está o modo repetidor. Nessa configuração, o equipamento poderá

Provas

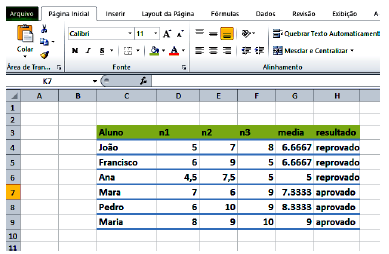

Na planilha abaixo, foram utilizadas duas fórmulas nas células G4 e H4 para automatizar o cáculo da média das notas dos alunos e do resultado final.

A alternativa que contém as fórmulas corretas da média e resultado na células G4 e H4, respectivamente, é:

Provas

O atalho de teclado utilizado para converter um texto de letras minúsculas para maiúsculas, no Microsoft Word 2007 é:

Provas

O backup é um procedimento que tem como objetivo manter em segurança uma cópia dos dados que são importantes para um usuário ou para uma organização. Geralmente esses dados são compactados e, às vezes, até criptografados. Nesse contexto, caso os dados do backup tenham que ser utilizados por qualquer motivo, deve-se dar início ao procedimento chamado de

Provas

Com relação ao IMAP, analise as seguintes afirmações.

I. É o protocolo padrão para envio de e-mails na internet.

II. Partilha funcionalidades semelhantes ao do POP3, contudo com mais recursos.

III. É um protocolo que realiza criptografia e pode ser combinado com outros protocolos como HTTP, FTP etc.

É correto o que se afirma em:

Provas

Dispositivo de armazenamento permanente de dados de um computador, onde estão salvos os arquivos e informações do sistema operacional. Internamente, possui um braço e uma cabeça de gravação que permitem ler e escrever dados em um disco. O seu funcionamento baseia-se no eletromagnetismo. O texto acima se refere ao dispositivo:

Provas

Assinale a alternativa em que todos os itens são exemplos de serviços de computação em nuvem.

Provas

Nos editores de texto MS Word 2016 e LibreOffice Writer 6.0 (versões em língua portuguesa), ao serem pressionadas as teclas de atalho CTRL + HOME pretende-se executar o comando:

Provas

Sobre firewall, é correto afirmar:

Provas

Sobre os sistemas de detecção de intrusos ou IDS, analise os itens a seguir.

I. O IDS detecta uma intrusão ou atividade maliciosa através do monitoramento constante de um segmento de rede ou de chamadas de sistema em um sistema operacional.

II. O IDS pode ser classificado quanto ao local de atuação como: baseado em host (HIDS) ou baseado em redes (NIDS).

III. O IDS possui como principais componentes: Sensor, detector e datasource.

IV. O sensor do IDS é responsável pela análise das informações coletadas, comparando com um padrão conhecido.

Está correto o que se afirma em

Provas

Caderno Container