Foram encontradas 180 questões.

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Transporte

O modelo de referência OSI (Open Systems Interconnection) é composto por 7 camadas, que são apresentadas a seguir. Ordene numericamente as camadas conforme o modelo de referência OSI.

( ) Sessão

( ) Aplicação

( ) Física

( ) Apresentação

( ) Transporte

( ) Enlace de dados

Assinale a alternativa que apresenta a ordenação correta das camadas, de acordo com o modelo de referência OSI, conforme Tanenbaum (2021):

Fonte: TANENBAUM, A.; TER, N. F.; WETHERALL, D. Redes de Computadores. 6. ed. São Paulo: Editora Bookman, 2021.

Provas

A segurança de computadores se define como a proteção oferecida a um sistema de informação automatizado para atingir os objetivos apropriados de preservação da confidencialidade, integridade e disponibilidade (Tríade CID) de ativos de sistemas de informação (incluindo hardware, software, firmware, informações/dados e telecomunicações). Porém, ao longo do tempo, foram acrescentados outros elementos para fortalecer as políticas de proteção de dados. Posto isso, analise as afirmativas abaixo:

I - Integridade: defender contra a modificação ou destruição imprópria de informações.

II- Confidencialidade: preservar restrições autorizadas ao acesso e revelação de informações, incluindo meios para proteger a privacidade pessoal e as informações proprietárias.

III - Disponibilidade: assegurar que o acesso e o uso das informações seja confiável e realizado no tempo adequado.

IV - Irretratabilidade (não repúdio): protege contra a confirmação, por parte do remetente ou destinatário, da autenticidade ou recebimento de dados, assegurando que eles possam recusar sua participação ou autoria, se desejarem.

V - Ameaça: tentativa de violação da segurança do sistema.

VI - Vulnerabilidade: falha, defeito ou fraqueza no projeto, implementação ou operação e gerenciamento de um sistema que poderia ser explorado para violar a política de segurança do sistema.

VII - Risco: expectativa de perda de segurança expressa como a probabilidade de que uma ameaça particular explore uma vulnerabilidade particular com resultado danoso particular.

VIll - Ataque: um potencial para violação de segurança que existe quando há circunstância, capacidade, ação ou evento que poderia infringir a segurança e causar dano.

Estão corretas:

Provas

O avanço da transformação digital faz com que as empresas necessitem cada vez mais proteger suas informações armazenadas de maneira on-line. Do ponto de vista da segurança de tecnologia da informação, existem algumas formas de manter a segurança. Assinale a alternativa incorreta sobre tecnologias de segurança de redes:

Provas

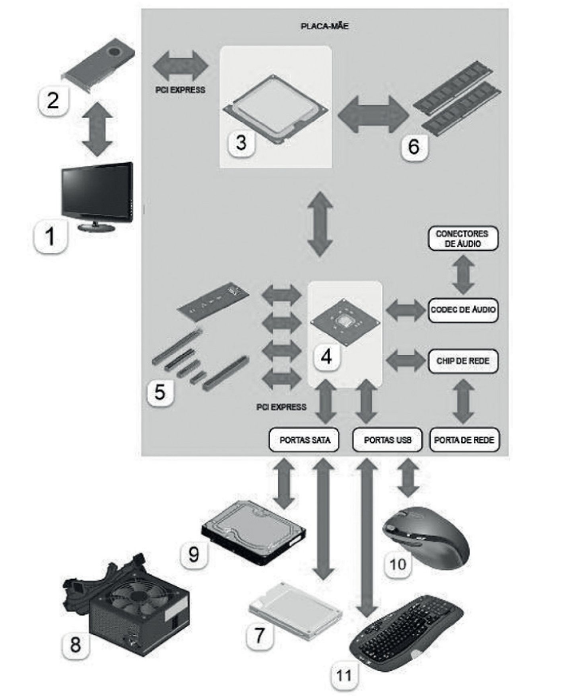

Um PC (do inglês, Personal Computer) típico é formado por componentes que podem ser comprados separadamente, podendo ser montado pelo próprio usuário ou por um técnico especializado. É claro que há algumas exceções, como computadores portáteis (também chamados de notebooks ou laptops), computadores com tamanho reduzido, que normalmente já vêm “prontos”, e computadores para aplicações específicas. A arquitetura típica de um computador de mesa, seguindo os padrões de um PC, é apresentada na Figura 1 a seguir.

Figura 1- Arquitetura típica de um computador de mesa (adaptado de Torres, 2022).

Assinale a alternativa que identifica cada componente e estabelece a relação sequencial numérica indicada na figura:

Provas

O disco rígido, também chamado HD (do inglês, Hard Drive) ou HDD (do inglês, Hard Disk Drive), é o periférico mais tradicional para armazenamento do sistema operacional, programas e dados do usuário, muito embora os SSDs (do inglês, Solid State Drive) vêm se tornando cada vez mais populares. A respeito de um processo de formatação dessa área de armazenamento de um computador, podemos afirmar que:

Provas

Os SSDs (do inglês, Solid State Drive) não são projetados para durar para sempre. Isso ocorre porque as memórias flash NAND têm um número limitado de ciclos de gravação. Ao superarmos este limite, a memória para de funcionar. É muito difícil estimar a vida de um SSD, visto que cada usuário grava uma quantidade diferente de dados. Analise as afirmativas abaixo a respeito dos fatores que podem acelerar a diminuição da vida útil de um SSD:

I - Gravação de muitos dados pequenos.

Il- Uso de sistemas operacionais que não suportam o comando TRIM (disponível do Windows 7 em diante).

III - Gravação de dados de maneira aleatória (espalhados dentro do SSD).

IV - Não configurar um espaço reservado ou muito pequeno.

Está correto o que se afirma em:

Provas

Existem dois tipos de memória em um sistema de computação: a memória RAM (do inglês Random Acess Memory, ou memória de acesso aleatório) e a memória ROM (do inglês Read-Only Memory, ou memória somente de leitura). A memória ROM, como o próprio nome diz, é uma memória que permite apenas a leit ser ura de dados, e não a escrita, visto que as informações são gravadas nela uma única vez, não podendo apagadas ou alteradas pelo processador, apenas acessadas, e são classificadas como memória não volátil (ou seja, não há perda de dados quando o computador é desligado).

Analise as afirmativas abaixo a respeito de ROM:

I - PROM (do inglês, Programmable Read-Only Memory): foi um dos primeiros tipos de memória ROM desenvolvidos. Para gravar dados nesse tipo de memória, devem ser utilizados aparelhos que trabalham por meio de reações físicas com elementos elétricos, o que faz com que os dados gravados nesta memória não possam ser apagados ou alterados.

II - EPROM (do inglês, Erasable Programmable Read-Only Memory): a memória EPROM se difere da PROM, pois permite que os dados sejam regravados. O processo consiste em remover o chip do circuito, colocar o circuito integrado exposto à luz ultravioleta por vários minutos (processo que apaga os dados), para então gravar o novo conteúdo através de um equipamento apropriado.

III - EEPROM (do inglês, Electrically Erasable Programmable Read-Only Memory): assim como a memória EPROM, o circuito da memória EEPROM também é passível de regravação. O que difere uma da outra é o fato dos dados serem apagados e gravados eletricamente, ou seja, não é mais necessário mover o dispositivo para um aparelho especial e, então, executar os processos de regravação.

IV - EAROM (do inglês, Electrically Alterable Programmable Read-Only Memory): pode ser considerada como sendo um tipo de memória EEPROM. Nela, os dados gravados podem ser alterados aos poucos. Por isso, de forma geral, esse tipo de memória é utilizado em processos que necessitam de uma parcial reescrita das informações.

Está correto o que se afirma em:

Provas

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Microsoft Edge

- InternetNavegadores (Browsers)Mozilla Firefox

Analise as afirmações sobre os navegadores de internet Google Chrome, Mozilla Firefox e Microsoft Edge:

I - Todos os navegadores suportam o protocolo HTTPS, para navegação segura.

II - O Microsoft Edge interpreta normalmente a linguagem de marcação HTML 5.

III - O Mozilla Firefox pode ser instalado em sistemas operacionais Linux, Windows e macOS.

IV - Durante a navegação privada, somente o navegador Google Chrome não armazena histórico de navegação.

Está correto o que se afirma em:

Provas

A respeito da editoração de planilhas eletrônicas, utilizando o LibreOffice Calc, em sua versão 7.6, analise o seguinte cenário, demonstrado na planilha abaixo: em uma matriz, com colunas de A até E e linhas de 1 até 5, Pedro relacionou vários itens pessoais nas colunas D e E. Pedro deseja digitar, na célula A1, o número correspondente ao item relacionado e automaticamente ser mostrado na célula à direita B1.

A | B | C | D | E | |

1 | 2 | Lápis | 1 | Caneta | |

2 | 2 | Lápis | |||

3 | 3 | Borracha | |||

4 | 4 | Caderno | |||

5 | 5 | Agenda |

Assinale a alternativa correta, que apresenta a fórmula a ser utilizada:

Provas

Ao configurar um e-mail, em um aplicativo de cliente de e-mail, como o Microsoft Outlook, precisamos configurar o recebimento e o envio de e-mails. Marque a alternativa correta, que apresenta os protocolos de recebimento e envio de e-mail respectivamente:

Provas

Caderno Container