Foram encontradas 449 questões.

Na computação em nuvem, há a oferta de serviços vastamente divididos em IaaS (Infrastructure as a Service), SaaS (Software as a Service) e PaaS (Platform as a Service). Esses serviços, quando associados à computação de alto desempenho e disponibilidade, estão conceitualmente contidos no que é definido por arquitetura de:

Provas

Suponha que você tenha sido designado para reinstalar o Sistema Operacional Windows 10 PRO de um computador de mesa. Porém, você não encontrou na parte externa do gabinete do referido computador se o aparelho é de 32 ou 64 bits. Portanto, você terá que efetuar o login para verificar essa informação. Assim, selecione a alternativa que apresenta a opção mais adequada.

Provas

A Segurança da Informação também é um dever de todos os usuários, por meio do uso consciente e da atenção a detalhes ao navegar na internet. Muitos ataques usam a falta de atenção do usuário para confundir e fazer com que ele forneça informações confidenciais e senhas. Um ataque muito comum é executado por meio do envio de mensagens de e-mail solicitando atualização cadastral que leva a websites clonados para parecerem com o serviço real. O usuário, pensando que está no local correto, insere seu usuário e senha para realizar o acesso. No entanto, como o site é falso, os dados digitados são enviados para o atacante, que pode ter acesso ao serviço real com o usuário e senha fornecidos. Esse tipo de ataque é chamado de:

Provas

Firewall é uma solução de segurança na área de tecnologia da informação que, a partir de um conjunto de regras, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas.

Nesse contexto, considere as seguintes afirmações:

I – O firewall de filtragem de pacotes atua com base em informações contidas nos pacotes de rede, como endereço IP de origem, endereço IP de destino, porta TCP/UDP de origem e a portas TCP/ UDP do destino. Portanto, a técnica de IP spoofing pode driblar as regras desse tipo de firewall, de modo que os pacotes passem pelo filtro.

II - No firewall de filtro de pacotes a comunicação bidirecional é implícita, de forma que não há necessidade de se escrever regras de filtragem para cada um dos sentidos.

III – O firewall de aplicação ou proxy de serviços é uma solução de segurança que pode atuar como intermediário entre um computador ou uma rede interna e outra rede, externa, como, por exemplo, a internet.

IV – O firewall de aplicação ou proxy de serviços apresenta melhor desempenho de rede se comparado ao firewall de filtragem de pacotes estáticos.

Provas

O DoS (Denial-of-Service) pode ser classificado como um ataque de recusa de serviço. Ou seja, através desse ataque, pode-se deixar indisponível uma rede inteira, uma parte de infraestrutura ou um serviço para usuários verdadeiros. Cita-se, como exemplo de servidores sujeitos a esses tipos de ataque, servidores Web, de e-mail, DNS, entre outros. Esses tipos de ataque na internet são bem comuns e, a maioria deles, podem ser divididos em três categorias.

Dentre as assertivas abaixo, identifique a alternativa que descreve as categorias corretas.

Provas

Considere as seguintes afirmações sobre o Teclado Virtual do Sistema Operacional Windows 10.

I – O Teclado Virtual pode ser acessado apenas pelo mouse físico. Assim, pode ser uma alternativa para manutenção no caso de o computador estar temporariamente sem teclado físico;

II – É possível controlar o ponteiro do mouse com o teclado. Assim, pode ser uma alternativa para manutenção em caso de o computador estar temporariamente sem mouse físico;

III – Teclado Virtual não existe no Windows.

IV – Não é possível controlar o ponteiro do mouse com o teclado no Windows.

Provas

Os ataques virtuais estão sempre evoluindo em sua forma e aplicação, conforme novas vulnerabilidades de sistemas vão sendo descobertas. Veja as quatro descrições de ataques abaixo:

I – Códigos maliciosos que abrem portas de acesso em computadores ou sistemas

II – Programas espiões que invadem computadores para roubar informações, dificilmente alterando ou bloqueando o acesso do usuário aos dados

III – Ataque virtual que acontece quando um software malicioso obtém acesso a uma rede, se espalha e criptografa as informações a que tem acesso, e depois cobra um valor de resgate pela chave de decriptação da informação roubada

IV – Códigos maliciosos que se instalam em um computador para exibir anúncios

As descrições acima descrevem, respectivamente, quais ataques:

Provas

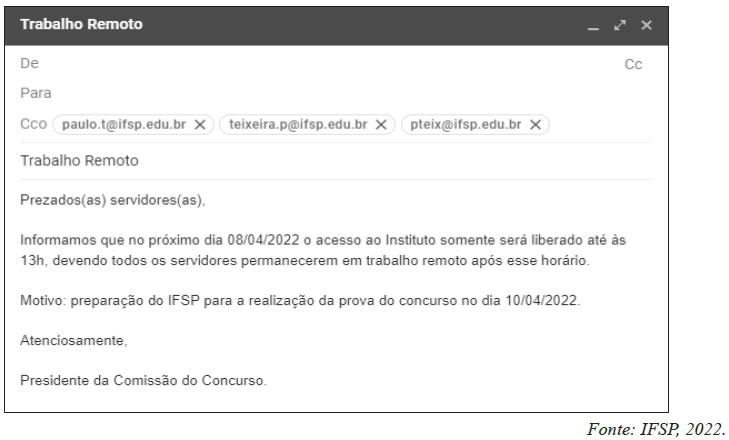

Como forma de garantir uma melhor organização do concurso público, o presidente da comissão de concurso está preparando a mensagem a seguir para enviar aos servidores do seu setor. Considerando o Webmail do IFSP, acessado por meio da plataforma Google For Education (Gmail), é correto afirmar que:

Provas

Manter a segurança do computador é essencial para seu bom funcionamento. Das afirmações a seguir, indique quais são corretas para ajudar a manter o computador seguro:

I – Utilizar somente sistemas originais e mantê-los atualizados.

II – Utilizar um software antivírus e mantê-lo atualizado.

III – Utilizar um software de firewall pessoal;

IV – Cuidado ao utilizar pen drives e dispositivos externos de terceiros.

V – Cuidado ao clicar em links de internet, principalmente de e-mails e sites desconhecidos.

Provas

Segundo o manual de Redação da Presidência da República, em sua 3ª edição, a impressão de ofícios na correspondência oficial pode ocorrer em ambas as faces do papel. Para tanto, se faz necessário que as margens esquerda e direita tenham as distâncias invertidas nas páginas pares em relação às páginas ímpares. Para sua correta aplicação no Microsoft Word 2016 e impressão de todas as folhas de uma única vez respeitando essa regra do manual de redação, é possível afirmar que a alternativa com a configuração correta é:

Provas

Caderno Container