Foram encontradas 90 questões.

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Como administrador da rede da sua instituição, você precisa disponibilizar uma conexão segura para que alunos, técnicos e professores possam se conectar à sua rede interna privada, de forma segura, através de uma rede pública (internet) para que tenham acesso remoto aos seus computadores na instituição, mesmo quando estiverem em casa ou viajando. Essa conexão cria túneis com protocolo de criptografia fornecendo: confidencialidade, autenticação, integridade e garantia de privacidade na comunicação. O que deve ser usado para prover esse tipo de conexão?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

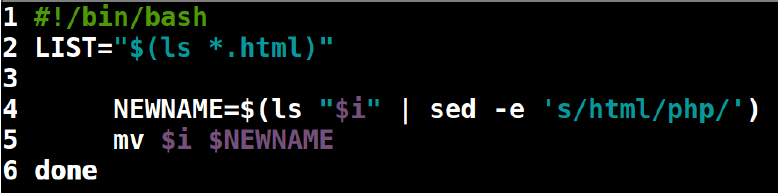

O script BASH abaixo foi feito para trocar a extensão dos arquivos html para php. Na linha 2, a variável LIST recebe a lista de todos os arquivos com extensão html. As próximas linhas contêm uma estrutura de repetição que faz a alteração nos nomes dos arquivos e apenas um arquivo é alterado em cada iteração da estrutura.

Qual alternativa contém a linha correta para que, quando adicionada na linha três do script, este funcione corretamente?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Qual é o protocolo de autenticação e contabilização que possui as três funções principais abaixo?

I - Autentica usuários ou dispositivos antes de permitir o acesso a uma rede;

II - Autoriza esses usuários ou dispositivos para (utilizarem) serviços de rede específicos;

III - Faz a contabilização do uso desses serviços.

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Dada a seguinte configuração de rede de uma estação de trabalho ligada na rede interna do seu laboratório (barramento único e exclusivo):

IP: 192.168.253.12

Netmask: 255.255.0.0

Gateway: 192.168.0.1

Qual é a afirmativa correta com relação aos IPs que podem ser alocados para as estações de trabalho do seu laboratório (incluindo o IP acima) para que todas funcionem com o mesmo Netmask e Gateway informados?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

A arquitetura TCP/IP é organizada em quatro camadas: Aplicação, Transporte, Rede e Interface de Rede (Rede Física). A camada de aplicação trata os detalhes específicos de cada tipo de aplicação. Na família de protocolos TCP/IP, existem diversos protocolos de aplicação que são suportados por quase todos os sistemas. Qual alternativa contém três protocolos da Camada de Aplicação?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

- Sistemas de ArquivosTipos de Sistemas de ArquivosFAT16

- Sistemas de ArquivosTipos de Sistemas de ArquivosFAT32

- Sistemas de ArquivosTipos de Sistemas de ArquivosNTFS

Qual alternativa contém vantagens do sistema de arquivos NTFS sobre o sistema FAT16 ou FAT32?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Um sinal permite que um processo seja avisado da ocorrência de eventos síncronos ou assíncronos. O POSIX define um conjunto de sinais padrão que devem ser implementados a fim de que os sinais possam ser utilizados. Sobre os sinais, analise as afirmativas seguintes:

I- O sinal SIGKILL sinaliza que o processo deve ser eliminado.

II- A sinalização de que um processo deve terminar é realizada pelo sinal SIGTERM.

III- O sinal SIGUSR1 pode ser definido pela própria aplicação.

Estão CORRETAS as afirmações:

Provas

Disciplina: TI - Segurança da Informação

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

A palavra criptografia é de origem grega e significa “escrita secreta”. Os algoritmos de criptografia de chave simétrica utilizam a mesma chave para codificação de texto puro e decodificação de texto cifrado. (TANENBAUM, Andrew S. Redes de computadores. 5 ed. São Paulo: Pearson Prentice Hall, 2011. xx, 582p., il. Bibliografia: p. 900-919. ISBN 8535211853 (Broch.))

Com relação aos algoritmos criptográficos de chave simétrica, é CORRETO afirmar que:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

A linguagem de comandos permite que o usuário se comunique de uma forma simples com o sistema operacional e execute diversas tarefas do sistema. Cada comando, depois de digitado pelo usuário, é interpretado pelo shell ou interpretador de comandos, que verifica a sintaxe do comando, faz chamadas a rotinas do sistema e apresenta o resultado.

(MACHADO, F. B; MAIA, L. P. Arquitetura de Sistemas Operacionais, 4. ed., Rio de Janeiro: LTC, 2007.)

O técnico de tecnologia de informação, Maurício, deseja exibir o conteúdo do arquivo de texto “aula.txt” no prompt de comando do sistema operacional Microsoft Windows. Para isso, ele deve fazer uso do comando:

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

No gerenciamento de redes de computadores, a comunicação entre gerentes e agentes acontece por meio do protocolo Simple Network Management Protocol (SNMP). Qual é a operação SNMP utilizada pelo agente para notificar o gerente sobre o acontecimento de um evento predeterminado?

Provas

Caderno Container